Nýlega uppgötvað PhoneSpy njósnaforrit þegar smitað yfir 1000 Símar

Meira en 1,000 Android tæki hafa verið sýkt af nýja PhoneSpy njósnaforritinu, sem tekur upp hljóð og mynd í leyni í rauntíma, stelur skrám og framkvæmir margar aðrar njósnahugbúnaðaraðgerðir, skv til Zimperium. Spilliforritið er fyrst og fremst beint að suður-kóreskum notendum.

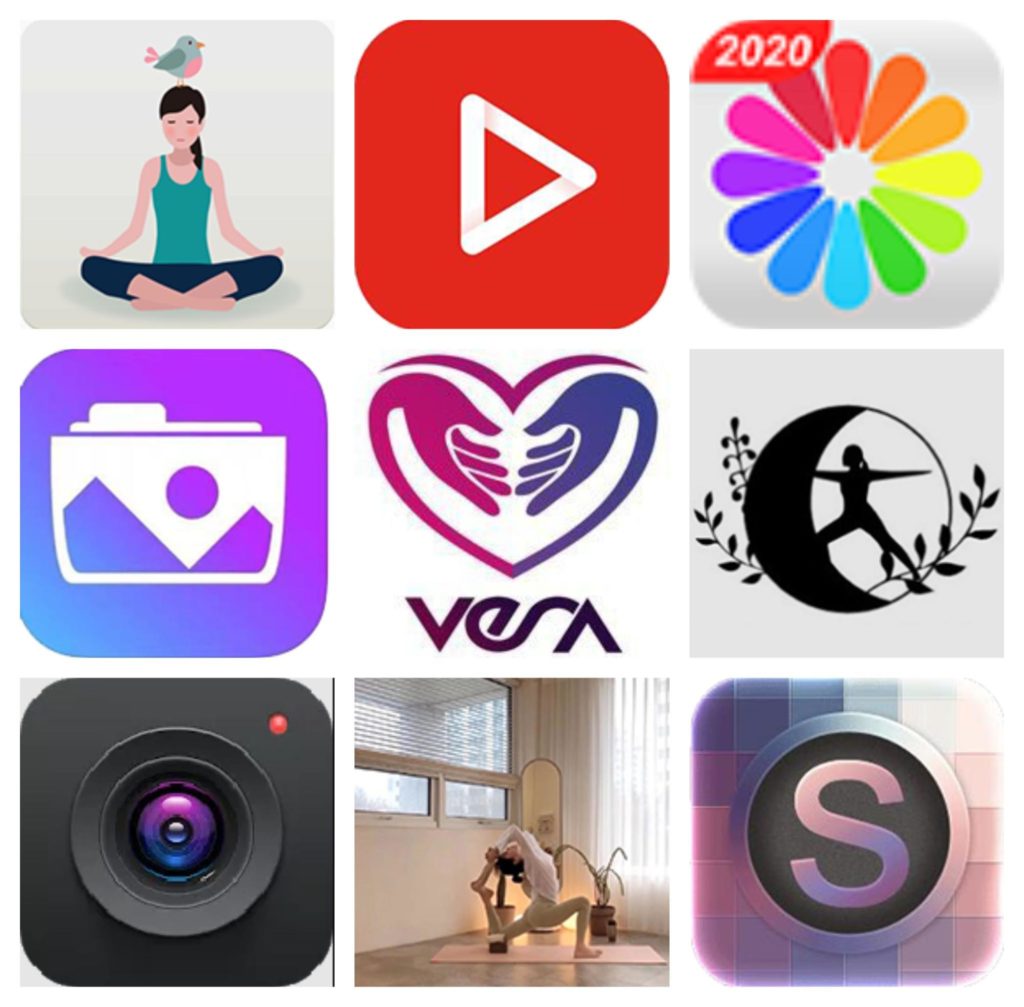

Samtals, rannsakendur fundu 23 forrit sem settu upp njósnaforrit á notendur í leyni’ tæki. Meðal þeirra var Yoga companion app, Kakao Talk boðberi, myndagallerívafri, myndvinnslutól og fleira.

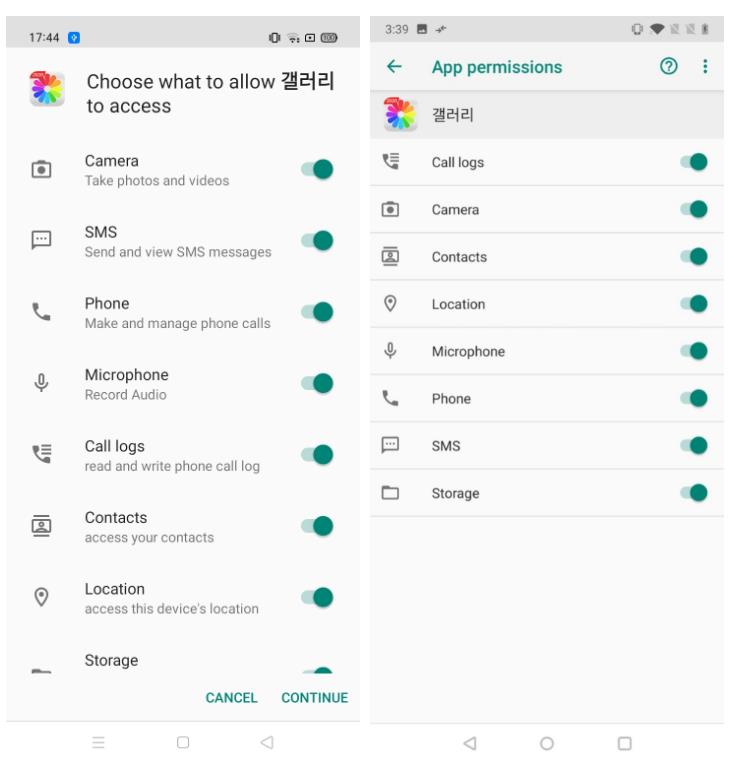

Við uppsetningu, slíkar umsóknir biðja fórnarlambið um að veita fjölmörg leyfi, en þetta er það eina sem getur vakið grunsemdir hjá notandanum – annars, PhoneSpy hagar sér leynilega.

Spilliforrit biður um leyfi

Cimperium Sérfræðingar fundu engar vísbendingar um að sýktar umsóknir séu tiltækar á Google Play eða aðrar app verslanir. Þess vegna, grunar að PhoneSpy sé að dreifa sér í gegnum umferðartilvísun eða félagslega verkfræði.

Sýkt forrit

Njósnaforritið er innbyggt í slík forrit og býður upp á mikið úrval af eiginleikum og njósnaaðgerðum. Í meginatriðum, PhoneSpy virkar eins og Remote Access Trojan (ROTTA) sem tekur við og framkvæmir skipanir frá rekstraraðilum sínum um að safna og stela gögnum og fleira. Svo, PhoneSpy getur:

- safnaðu heildarlista yfir uppsett forrit;

- stela skilríkjum með vefveiðum (spilliforritið hefur sniðmát fyrir Facebook, Instagram, Kakó, og Google);

- stela myndum;

- fylgjast með staðsetningum með GPS;

- stela SMS skilaboðum;

- stela tengiliðum í síma;

- stela símtalaskrám;

- taka upp hljóð í rauntíma;

- taka upp myndskeið í rauntíma með því að nota myndavélar að framan og aftan á tækinu;

- opnaðu myndavélina til að taka myndir með myndavélinni að framan og aftan;

- senda SMS í símanúmer sem árásarmaðurinn stjórnar með texta sem árásarmaðurinn stjórnar;

- sækja upplýsingar um tækið (IMEI, vörumerki, heiti tækisins, Android útgáfa);

- fela nærveru þína í kerfinu með því að fela táknið þitt.

Ég minni á að við skrifuðum það líka Windows hetjudáð og DevilsEye njósnaforrit eru tengd ísraelska fyrirtækinu Candiru.