Perisian Perisik PhoneSpy yang baru ditemui Sudah Dijangkiti 1000 telefon

Lebih daripada 1,000 Peranti Android telah dijangkiti dengan perisian pengintip PhoneSpy baharu, yang secara rahsia merakam audio dan video dalam masa nyata, mencuri fail dan melakukan banyak tindakan perisian pengintip lain, mengikut kepada Zimperium. Malware ini disasarkan terutamanya kepada pengguna Korea Selatan.

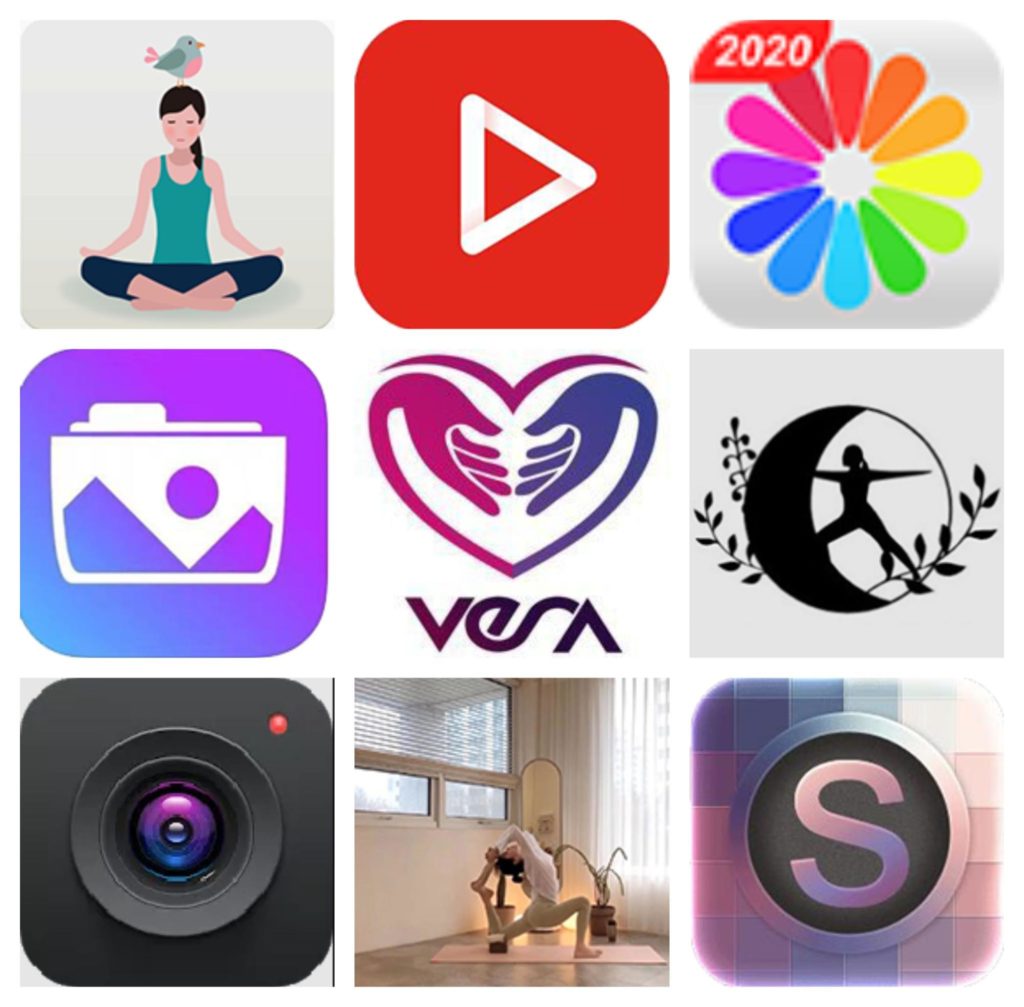

Secara keseluruhannya, penyelidik mendapati 23 apl yang memasang perisian pengintip secara rahsia pada pengguna’ peranti. Antaranya ialah aplikasi pendamping Yoga, Kakao Talk utusan, pelayar galeri imej, alat penyunting foto dan banyak lagi.

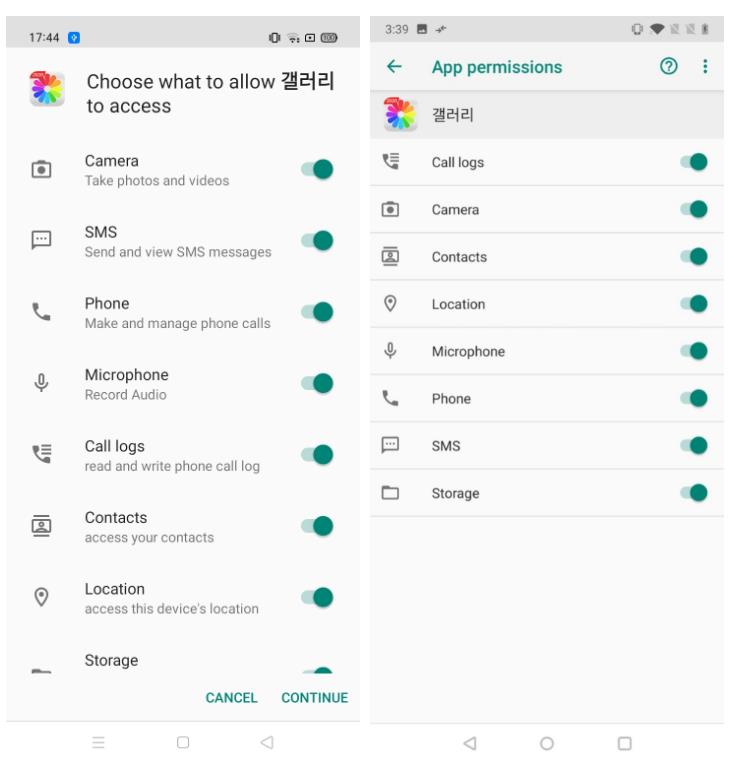

Semasa pemasangan, permohonan sedemikian meminta mangsa memberikan banyak kebenaran, tetapi ini adalah satu-satunya perkara yang boleh menimbulkan syak wasangka daripada pengguna – sebaliknya, PhoneSpy berkelakuan curi-curi.

Perisian hasad meminta kebenaran

Cimperium pakar tidak menemui sebarang bukti bahawa aplikasi yang dijangkiti tersedia pada Google Play atau kedai aplikasi lain. Oleh itu, mereka mengesyaki PhoneSpy merebak melalui pengalihan lalu lintas atau kejuruteraan sosial.

Aplikasi yang dijangkiti

Perisian pengintip terbina dalam aplikasi sedemikian dan menawarkan pelbagai ciri dan fungsi pengintip. Pada dasarnya, PhoneSpy berfungsi seperti Trojan Akses Jauh (TIKUS) yang menerima dan melaksanakan arahan daripada pengendalinya untuk mengumpul dan mencuri data dan banyak lagi. Jadi, PhoneSpy boleh:

- kumpulkan senarai lengkap aplikasi yang dipasang;

- mencuri bukti kelayakan menggunakan pancingan data (perisian hasad mempunyai templat untuk Facebook, Instagram, koko, dan Google);

- mencuri gambar;

- mengesan lokasi melalui GPS;

- mencuri mesej SMS;

- mencuri kenalan telefon;

- mencuri log panggilan;

- merakam audio dalam masa nyata;

- rakam video dalam masa nyata menggunakan kamera hadapan dan belakang peranti;

- akses kamera untuk mengambil gambar dengan kamera hadapan dan belakang;

- hantar SMS ke nombor telefon yang dikawal oleh penyerang dengan teks yang dikawal oleh penyerang;

- mendapatkan maklumat tentang peranti (IMEI, jenama, nama peranti, versi Android);

- sembunyikan kehadiran anda dalam sistem dengan menyembunyikan ikon anda.

Izinkan saya mengingatkan anda bahawa kami juga menulisnya Eksploitasi Windows dan Devilseye perisian pengintip dikaitkan dengan syarikat Israel Candiru.