Microsoft varnar för ökad XorDdos skadlig programvara

Microsofts experter har varnat för att aktiviteten hos XorDdos, en modulär skadlig kod som används för att hacka Linux-enheter och skapa ett DDoS-botnät, har ökat med 254% under de senaste sex månaderna.

Detta skadliga program, också känd som XOR.DDoS och XOR DDoS, har varit aktiv sedan dess 2014 och riktar sig till Linux-system. Den fick sitt namn på grund av användningen av XOR-baserad kryptering, som används vid utbyte av data med kontrollservrar, samt för att DDoS-attacker som utförs med dess hjälp.

Låt mig påminna dig om att vi också rapporterade det Utseendet av billigt Mörkkristall RAT-experter som är oroliga för skadlig programvara.

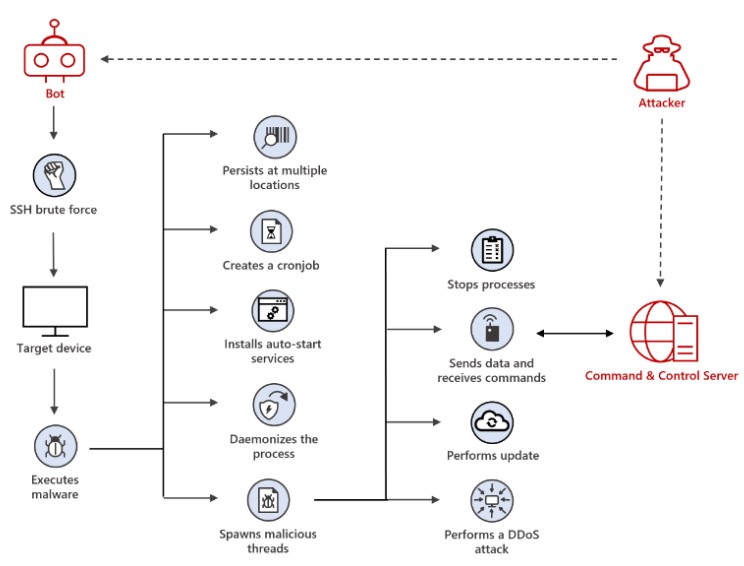

XorDdos distribueras vanligtvis genom att skanna öppna SSH- och Telnet-portar och efterföljande brute force-attacker. För att spridas till fler enheter, skadlig programvara använder ett skalskript som försöker logga in som root, prova olika lösenord för tusentals system som finns tillgängliga på Internet

XorDdos attackschema

Enligt experter, framgången för detta botnät förklaras främst på grund av användningen av olika undanflyktstaktik och metoder för att upprätthålla en stabil närvaro, vilket gör att XorDdos förblir osynliga och svåra att ta bort.

Rapporten noterar också att förutom att lansera DDoS-attacker, Operatörer använder XordDoS för att installera rootkits, behålla åtkomst till hackade enheter, och kommer sannolikt att leverera ytterligare nyttolaster.