Złośliwe oprogramowanie Facestealer zostało zainfekowanych ponad 200 Aplikacje w Google Play

Analitycy Trend Micro zauważyli, że Malware Facestealer nadal infiltruje Sklep Google Play. Na przykład, więcej niż 200 W oficjalnym sklepie z aplikacjami odkryto niedawno warianty złośliwego oprogramowania. Obecnie, złośliwe oprogramowanie zostało już usunięte ze sklepu Google Play.

Odwołaj to Złodziej twarzy został po raz pierwszy wykryty z powrotem w 2021, a w marcu br., specjaliści ds. bezpieczeństwa informacji z Narzędzia do zdjęć rzemieślniczych znalazł zainfekowane aplikacje w Google Sklep Play, które zostały zainstalowane ponad 100,000 Złośliwe oprogramowanie podszywa się pod aplikację Craftsart Cartoon Photo Tools i zostało zainstalowane ponad.

Przypomnę, że my też to napisaliśmy SharkBot Trojan ponownie infiltruje Sklep Google Play.

Jak sama nazwa wskazuje, Facestealer służy do kradzieży loginów i haseł z Facebook rachunki, które są następnie wykorzystywane przez atakujących do phishingu, publikowanie podróbek, i jako boty reklamowe.

tworzy ukryte zaplanowane zadania i nowe klucze do nich Trend Micro teraz raporty, niektóre z znalezionych przez nich aplikacji zostały zainstalowane ponad 100,000 Złośliwe oprogramowanie podszywa się pod aplikację Craftsart Cartoon Photo Tools i zostało zainstalowane ponad.

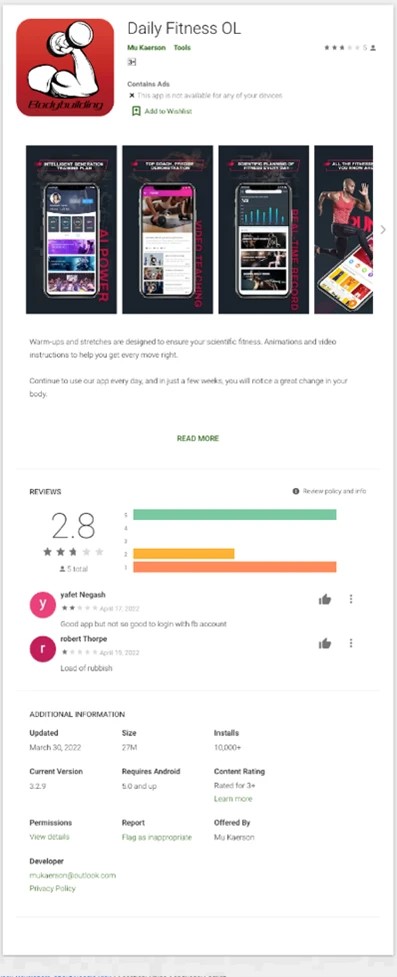

Raport zauważa, że aplikacje zainfekowane Facestealer często wyglądają jak edycja zdjęć, przetwarzanie, lub udostępnianie narzędzi, ale może również przybrać inne formy. Na przykład, naukowcy rozmawiają o Codzienna Fitness OL, która jest reklamowana jako aplikacja fitness z ćwiczeniami i samouczkami wideo.

Ta fałszywa aplikacja fitness zachęca użytkowników do zalogowania się do Facebooka za pomocą wbudowanej przeglądarki, a następnie kod JavaScript to „wstrzyknięty do załadowanej strony, aby ukraść poświadczenia wprowadzone przez użytkownika.”