Facestealer Malware inficeret mere end 200 Apps i Google Play

Trend Micro-analytikere har bemærket, at Facestealer malware fortsætter med at infiltrere Google Play Butik. For eksempel, mere end 200 varianter af malware blev for nylig opdaget i den officielle app-butik. I øjeblikket, malwaren er allerede blevet fjernet fra Google Play Butik.

Husk det Facestealer blev først opdaget igen 2021, og i marts i år, informationssikkerhedsspecialister fra tale om malware fundet inficerede applikationer i Google Play Butik, der blev installeret mere end 100,000 Malwaren maskerer sig som Craftsart Cartoon Photo Tools-appen og er blevet installeret over.

Lad mig minde dig om, at vi også skrev det SharkBot Trojan igen infiltrerer Google Play Butik.

Som navnet antyder, Facestealer er designet til at stjæle logins og adgangskoder fra Facebook regnskaber, som derefter bruges af angribere til phishing, udgivelse af forfalskninger, og som reklame-bots.

Tarrask Trend Micro melder nu, nogle af de apps, de fandt, er blevet installeret over 100,000 Malwaren maskerer sig som Craftsart Cartoon Photo Tools-appen og er blevet installeret over.

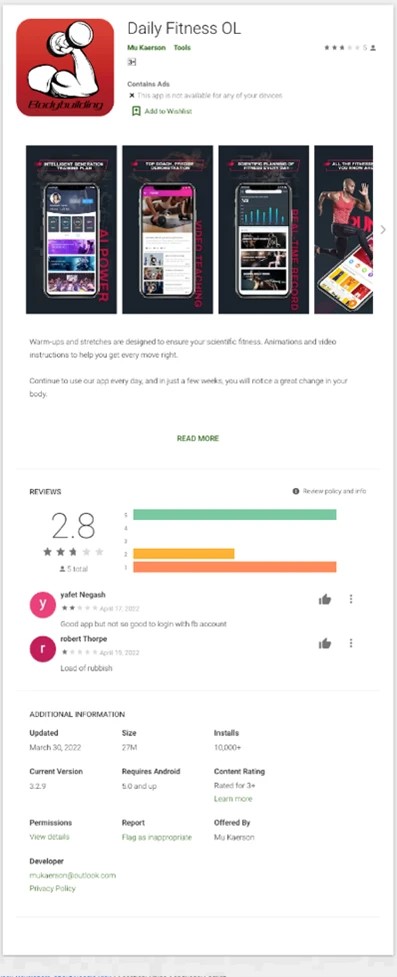

Rapporten bemærker, at Facestealer-inficerede apps ofte ligner fotoredigering, forarbejdning, eller dele værktøjer, men kan også antage andre former. For eksempel, forskere taler om Daglig Fitness OL, som annonceres som en fitness app med øvelser og video tutorials.

Denne falske fitness-app beder brugerne om at logge ind på Facebook via den indbyggede browser, og så er en JavaScript-kode “indsprøjtet på den indlæste side for at stjæle de legitimationsoplysninger, som brugeren har indtastet.”