연구원들은 Rust로 작성된 ALPHV 랜섬웨어를 발견했습니다.

의 분석가 기록된 미래 과 MalwareHunterTeam ALPHV를 발견했습니다 (일명 블랙캣) 실행 파일이 포함된 랜섬웨어는 Rust로 작성되었습니다., 악성 코드에 대한 비정형, 그러나 이 접근 방식은 고성능 및 메모리 보안으로 인해 사이버 범죄자들 사이에서 점차 인기를 얻고 있습니다..

맬웨어 개발자 자신이 호출 알파베 러시아어 해킹 포럼에서 악성코드를 적극적으로 홍보합니다.. 하나, 사이버 범죄자들 때문에’ 웹사이트는 검은 고양이를 묘사한 아이콘을 사용합니다., 연구원들은 악성코드라고 명명했습니다. 검은 고양이.

기술적으로, 이 랜섬웨어는 이미 Rust로 작성된 세 번째 랜섬웨어입니다.: 이러한 종류의 PoC 멀웨어 출판되었다 ...에 깃허브 ~에 2020, 그리고 이미 작동 불능 배드비팀 같은 해에 발견된 랜섬웨어.

하나, 연구자들은 배경에 대해 그것을 씁니다., 알파베 (검은 고양이) 첫 번째 전문가처럼 보입니다. RaaS 기업 해킹 및 기기 암호화를 노린 악성코드. 예를 들면, 최근에 잘 알려진 사이버 보안 전문가와 엠시소프트 분석자 마이클 길레스피, BlackCat을 다음과 같이 설명했습니다. “매우 복잡한” 랜섬.

에 따르면 기록된 미래 전문가, ALPHV의 창시자 (검은 고양이) 이전에 잘 알려진 해커 그룹의 구성원이었습니다. 악마. 12월 초부터, 이 사람 (ALPHV로 알려진) 지하 포럼에서 RaaS를 홍보하고 있습니다. (XSS와 익스플로잇), 대기업에 대한 랜섬웨어 공격에 다른 범죄자 초대. 공격자는 맬웨어가 Windows를 실행하는 시스템의 데이터를 암호화할 수 있다고 주장합니다., Linux 및 VMware ESXi, 파트너는 80% 에게 90% 최후의 대속물, 피해자로부터 받은 총액에 따라.

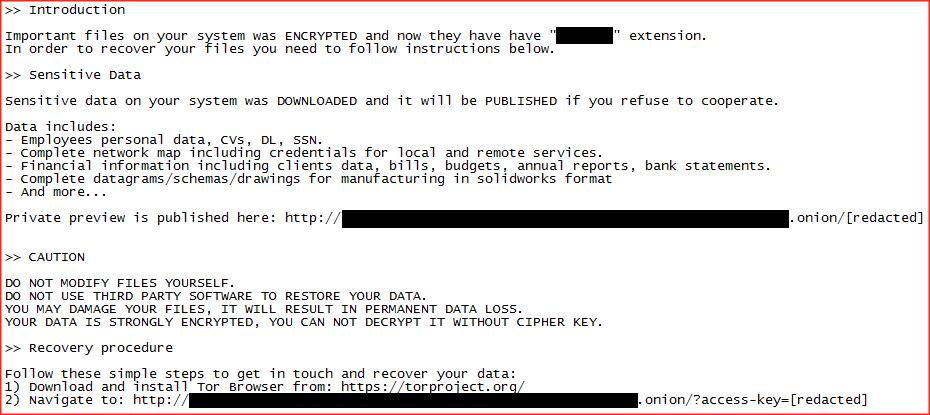

지금까지, 전문가들은 악성코드가 피해자의 시스템에 어떻게 침투하는지 정확히 알지 못합니다., 하지만 대부분의 다른 랜섬웨어 그룹과 마찬가지로, 알파베 (검은 고양이) 운영자는 이중 갈취에 종사. 그건, 파일을 암호화하기 전에, 해커는 피해자의 네트워크에서 기밀 데이터를 검색합니다., 훔쳐, 그리고 몸값을 요구하다, 그렇지 않으면 훔친 데이터를 공개 도메인에 게시하겠다고 위협합니다. (또는 이해 당사자에게 판매).

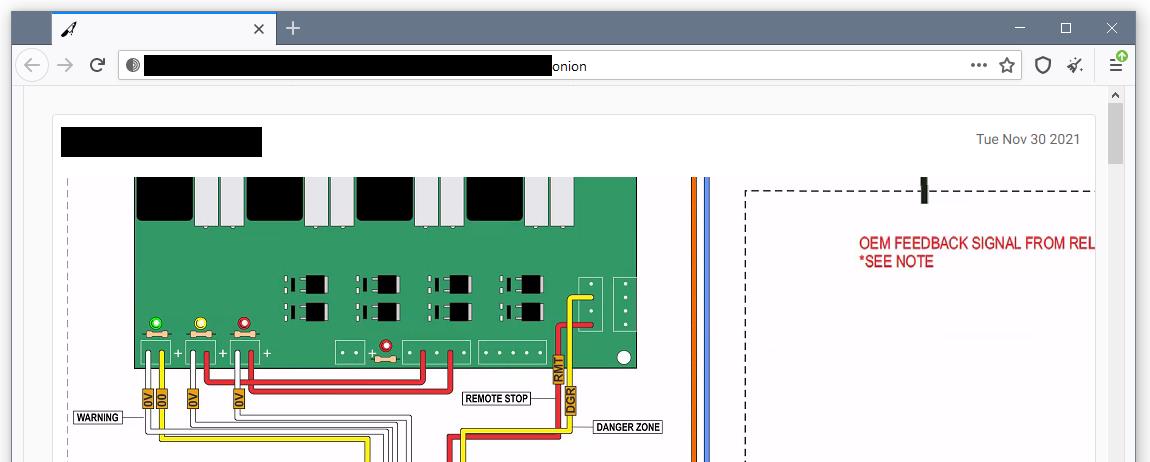

현재, 그룹은 여러 가지를 관리하는 것 같습니다 “누출 사이트” 한 번에, 각각은 한두 명의 희생자 데이터를 저장합니다.. 이 사이트 중 하나의 스크린샷은 아래에서 볼 수 있습니다.. 이 사이트는 팀 파트너가 직접 제공하는 것 같습니다., 다른 URL을 설명하는.

블 리핑 컴퓨터 11월부터 보고 2021, 미국의 많은 기업, 호주와 인도가 이 랜섬웨어의 피해자가 되었습니다.. 기자’ 자체 소식통에 따르면 몸값의 범위는 다음과 같습니다. $ 400,000 에게 $ 3,000,000 (비트코인 또는 모네로). 피해자가 비트코인으로 지불하는 경우, 추가 15% 수수료가 몸값에 추가됩니다..

저희도 다음과 같이 보고했음을 알려드립니다. 슬픔 랜섬웨어 피해자를 파괴하겠다고 위협’ 협상가에게 의존하는 경우 데이터.