Tutkijat löysivät Rust-kielellä kirjoitetun ALPHV-lunnasohjelman

Analyytikot osoitteesta Tallennettu tulevaisuus ja MalwareHunterTeam ovat löytäneet ALPHV:n (eli BlackCat) ransomware, jossa on suoritettava tiedosto, on kirjoitettu ruosteella, mikä on epätyypillistä haittaohjelmille, mutta tämä lähestymistapa on vähitellen saamassa suosiota kyberrikollisten keskuudessa korkean suorituskyvyn ja muistin suojauksen ansiosta.

Haittaohjelmien kehittäjät itse kutsuvat sitä ALPHV ja mainostavat aktiivisesti haittaohjelmiaan venäjänkielisillä hakkerointifoorumeilla. kuitenkin, johtuu siitä, että kyberrikolliset’ sivusto käyttää mustaa kissaa kuvaavaa kuvaketta, tutkijat nimesivät haittaohjelman Musta kissa.

Teknisesti, tämä kiristysohjelma on jo kolmas Rustissa kirjoitettu kiristysohjelma: Tämäntyyppinen PoC-haittaohjelma julkaistiin päällä GitHub sisään 2020, ja jo toimimaton BadBeeTeam ransomware havaittiin samana vuonna.

kuitenkin, tutkijat kirjoittavat tämän taustaansa vasten, ALPHV (Musta kissa) näyttää ensimmäiseltä ammattilaiselta RaaS yrityshakkerointiin ja laitteiden salaukseen tarkoitettu haittaohjelma. Esimerkiksi, äskettäin tunnettu kyberturvallisuuden asiantuntija ja Emsisoft analyytikko Michael Gillespie, kuvaili BlackCatia a “hyvin monimutkainen” ransomware.

Mukaan Tallennettu tulevaisuus asiantuntijat, ALPHV:n luoja (Musta kissa) oli aiemmin kuuluisan hakkeriryhmän jäsen REvil. Joulukuun alusta lähtien, Tämä mies (tunnetaan nimellä ALPHV) on mainostanut RaaS:ää maanalaisilla foorumeilla (XSS ja Exploit), kutsumalla muita rikollisia liittymään kiristysohjelmien hyökkäyksiin suuria yrityksiä vastaan. Hyökkääjä väittää, että haittaohjelma voi salata tietoja Windows-järjestelmissä, Linux ja VMware ESXi, ja kumppanit saavat alkaen 80% kohteeseen 90% viimeisestä lunnaista, uhreilta saadun kokonaissumman mukaan.

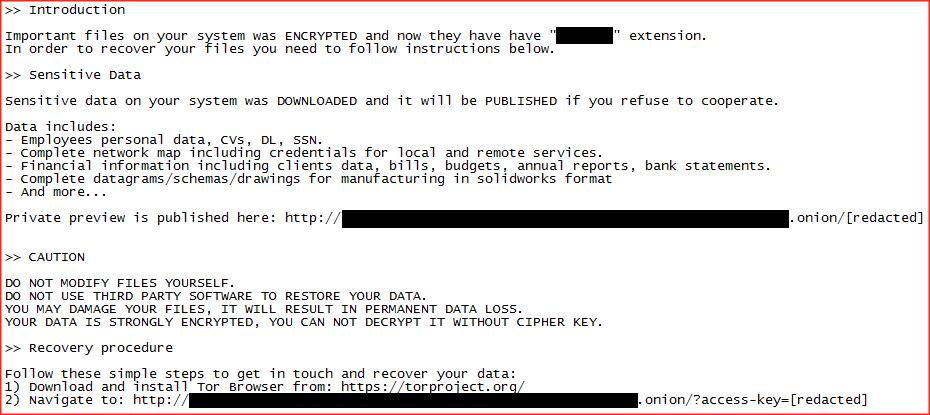

Niin kaukana, Asiantuntijat eivät tiedä tarkalleen, kuinka haittaohjelma tunkeutuu uhrin järjestelmiin, mutta kuten useimmat muut kiristysohjelmaryhmät, ALPHV (Musta kissa) operaattorit harjoittavat kaksinkertaista kiristystä. Tuo on, ennen tiedostojen salaamista, hakkerit etsivät luottamuksellisia tietoja uhrin verkosta, varasta se, ja sitten vaatia lunnaita, muuten he uhkaavat julkaista varastetut tiedot julkisesti (tai myydä se kiinnostuneille).

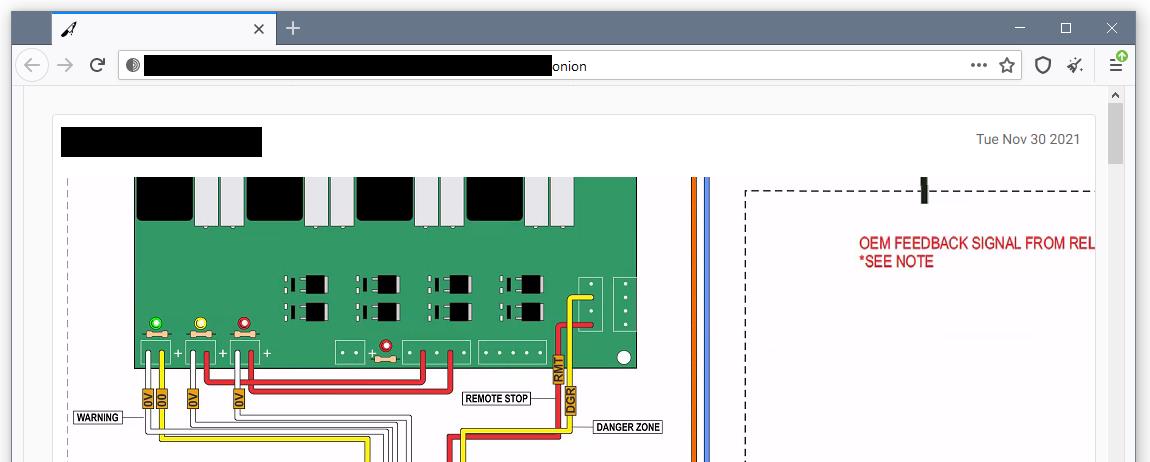

Tällä hetkellä, ryhmä näyttää hallitsevan useita “vuotokohtia” heti, joista jokainen tallentaa yhden tai kahden uhrin tiedot. Kuvakaappaus yhdestä näistä sivustoista näkyy alla. Näyttää siltä, että näitä sivustoja palvelevat tiimikumppanit itse, joka selittää eri URL-osoitteet.

Piikuva tietokone raportoi, että marraskuusta lähtien 2021, monet yritykset Yhdysvalloissa, Australia ja Intia ovat joutuneet tämän kiristysohjelman uhreiksi. Toimittajat’ omien lähteiden mukaan lunnaiden koko vaihtelee $ 400,000 kohteeseen $ 3,000,000 (Bitcoinissa tai Monerossa). Jos uhrit maksavat Bitcoinilla, ylimääräinen 15% provisio lisätään lunnaisiin.

Muistutan, että olemme myös ilmoittaneet siitä Grief lunnasohjelma uhkaa tuhota uhrit’ tietoja, jos he kääntyvät neuvottelijoiden puoleen.