محققان باج افزار ALPHV را کشف کردند که در Rust نوشته شده بود

تحلیلگران از آینده ثبت شده و MalwareHunterTeam یک ALPHV را کشف کرده اند (با نام مستعار BlackCat) باج افزار با فایل اجرایی در Rust نوشته شده است, که برای بدافزار غیر معمول است, اما این رویکرد به دلیل عملکرد بالا و امنیت حافظه به تدریج در بین مجرمان سایبری محبوبیت پیدا می کند.

خود توسعه دهندگان بدافزار به آن می گویند ALPHV و به طور فعال بدافزار خود را در انجمن های هک روسی زبان تبلیغ می کنند. با این حال, با توجه به اینکه مجرمان سایبری’ وب سایت از نمادی استفاده می کند که یک گربه سیاه را نشان می دهد, محققان بدافزار را نامگذاری کردند گربه سیاه.

از نظر فنی, این باج افزار در حال حاضر سومین باج افزار نوشته شده در Rust است: بدافزار PoC از این نوع منتشر شد بر GitHub که در 2020, و در حال حاضر غیر فعال است BadBeeTeam باج افزار در همان سال مشاهده شد.

با این حال, محققان این را بر اساس پیشینه خود می نویسند, ALPHV (گربه سیاه) به نظر اولین حرفه ای است RaaS بدافزار با هدف هک شرکت و رمزگذاری دستگاه. مثلا, اخیراً یک متخصص مشهور امنیت سایبری و امسی سافت تحلیلگر مایکل گیلسپی, BlackCat را به عنوان یک “بسیار پیچیده” باج افزار.

مطابق با آینده ثبت شده کارشناسان, خالق ALPHV (گربه سیاه) قبلاً یکی از اعضای گروه هکر معروف بود REvil. از اوایل دسامبر, این مرد (معروف به ALPHV) RaaS را در انجمن های زیرزمینی تبلیغ می کند (XSS و Exploit), دعوت از مجرمان دیگر برای پیوستن به حملات باج افزار علیه شرکت های بزرگ. مهاجم ادعا میکند که این بدافزار میتواند دادهها را روی سیستمهای دارای ویندوز رمزگذاری کند, لینوکس و VMware ESXi, و شرکا از دریافت خواهند کرد 80% به 90% از باج نهایی, بسته به کل مبلغ دریافتی از قربانیان.

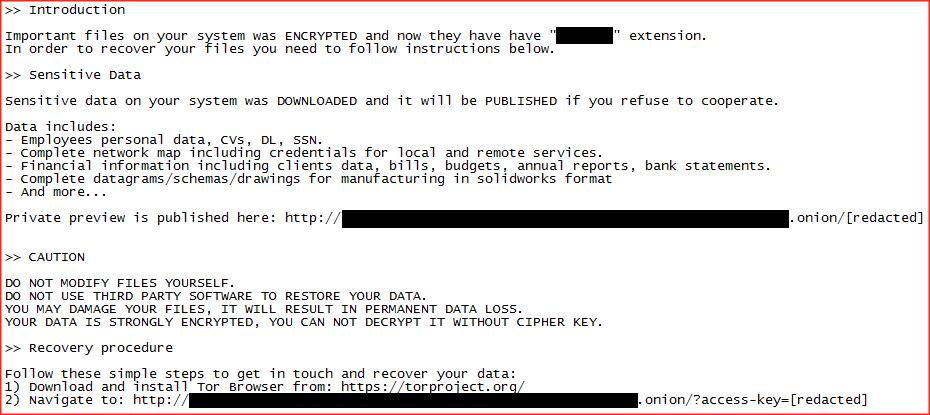

تا حالا, کارشناسان دقیقا نمی دانند که بدافزار چگونه به سیستم های قربانی نفوذ می کند, اما مانند اکثر گروه های باج افزار دیگر, ALPHV (گربه سیاه) اپراتورها درگیر اخاذی مضاعف هستند. به این معنا که, قبل از رمزگذاری فایل ها, هکرها شبکه قربانی را برای اطلاعات محرمانه جستجو می کنند, بدزدش, و سپس تقاضای باج کنید, در غیر این صورت آنها را تهدید به انتشار داده های سرقت شده در حوزه عمومی می کنند (یا به علاقه مندان بفروشد).

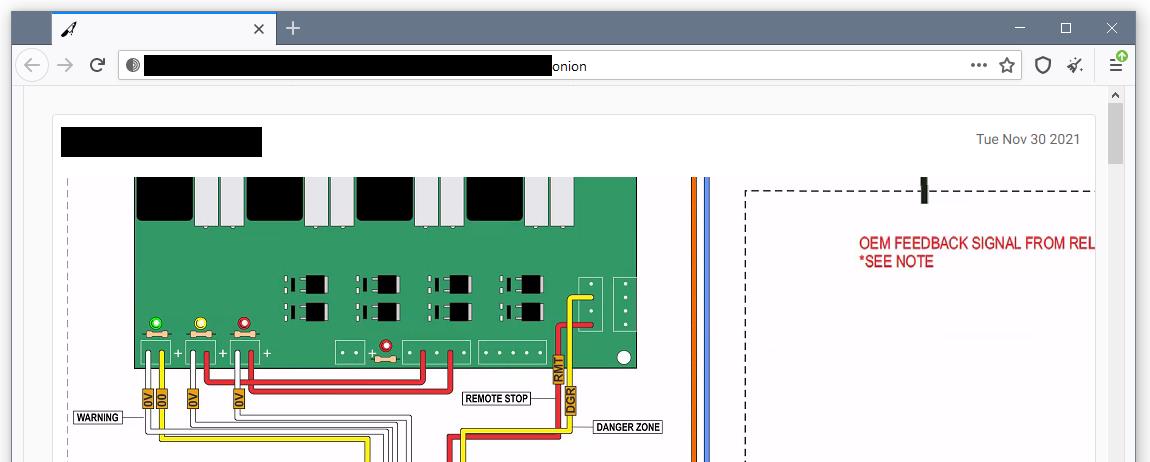

در حال حاضر, به نظر می رسد این گروه چندین مورد را مدیریت می کند “سایت های نشت” فورا, که هر کدام اطلاعات یک یا دو قربانی را ذخیره می کند. اسکرین شات یکی از این سایت ها در زیر قابل مشاهده است. به نظر می رسد که این سایت ها توسط خود شرکای تیم ارائه می شوند, که آدرس های مختلف را توضیح می دهد.

بلیپ کامپیوتر گزارش می دهد که از نوامبر 2021, بسیاری از شرکت ها در ایالات متحده, استرالیا و هند قربانی این باج افزار شده اند. روزنامه نگاران’ منابع خود می گویند که اندازه باج از $ 400,000 به $ 3,000,000 (در بیت کوین یا مونرو). اگر قربانیان با بیت کوین پرداخت کنند, اضافی 15% کمیسیون به باج اضافه می شود.

یادآوری می کنم که ما هم آن را گزارش کردیم باج افزار غم و اندوه قربانیان را تهدید می کند’ داده ها اگر به مذاکره کنندگان مراجعه کنند.