Evil Corp utilise le nouveau malware Macaw pour les attaques de ransomware

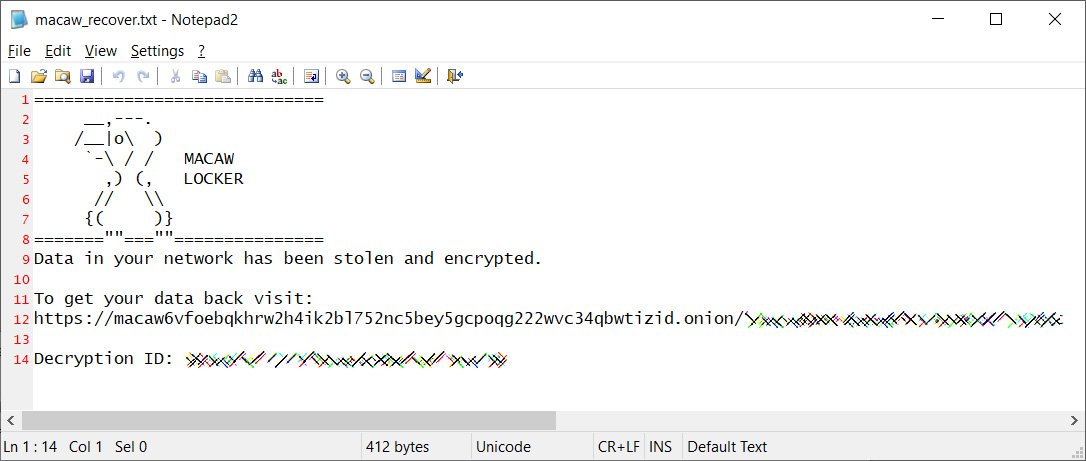

Le groupe de hack Evil Corp (alias Indrik Spider et Dridex) a commencé à utiliser le nouveau Macaw Locker (ou simplement ara) malware pour les attaques. Les experts attribuent cela aux sanctions américaines, qui ne permettent pas aux victimes de payer des rançons aux agresseurs.

Les chercheurs rappellent qu'Evil Corp existe depuis au moins 2007, mais au début, les pirates ont plus souvent agi en tant que partenaires d'autres groupes. Ce n'est que plus tard que Evil Corp a commencé à se concentrer sur ses propres attaques, création du célèbre cheval de Troie bancaire Dridex.

Heures supplémentaires, alors que les attaques de ransomwares ont commencé à générer plus de revenus, Evil Corp a lancé son propre ransomware BitPaymer, le remettre aux victimes’ machines via Dridex. Ce dernier a progressivement évolué d'un banquier commun à un outil complexe et multifonctionnel.

Finalement, les activités du groupe ont attiré l'attention des autorités américaines. Dans 2019, les autorités américaines porté des accusations contre deux Russes qui, selon les forces de l'ordre, étaient à l'origine du développement du malware Dridex et d'autres opérations malveillantes. Également, les autorités américaines ont imposé des sanctions à 24 organisations et individus associés à Evil Corp et les suspects mentionnés.

Par conséquent, entreprises de négociation, qui négocient généralement les paiements de rançon et le décryptage des données avec des extorqueurs, a refusé de “travail” avec Evil Corp pour éviter les amendes et les poursuites du département du Trésor américain.

En réponse, Evil Corp a commencé à renommer ses opérations de ransomware et de masquage pour éviter les sanctions. Par exemple, l'arsenal du groupe comprend des ransomwares tels que WastedLocker, Hadès et Phénix, et PayloadBIN. Evil Corp est également soupçonné d'être à l'origine de la récemment rebaptisé ransomware DoppelPaymer nommé Grief (ou Payer ou faire le deuil).

Les récentes attaques contre Olympe et Groupe de diffusion Sinclair ont été liés au même ransomware Macaw Locker, qui semble être la nouvelle idée originale d'Evil Corp., Ordinateur qui bipe rapporte maintenant.

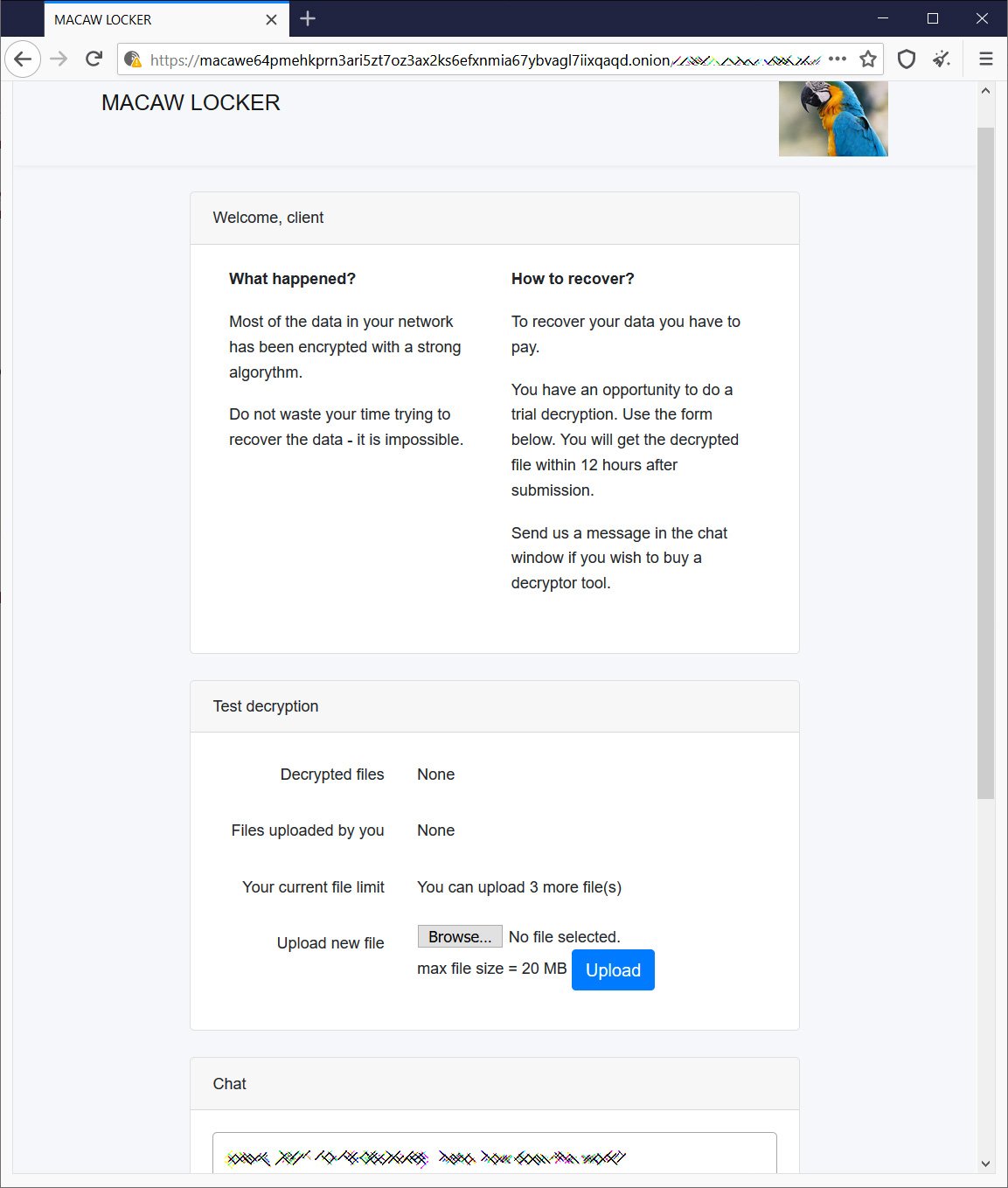

D'autres sources anonymes du secteur de la cybersécurité ont partagé avec la publication les pages personnelles des victimes de Macaw, où les attaquants exigent des rançons d'un montant de 450 bitcoins ($28 million) pour une attaque et $40 millions pour un autre. On ne sait pas encore quel rachat s'applique à quelle entreprise.

Le site darknet du groupe ne contient qu'une brève description de ce qui est arrivé à la victime, un outil pour décrypter trois fichiers gratuitement, et un lien vers une salle de discussion pour parler aux attaquants.

Permettez-moi de vous rappeler que nous avons également écrit que Le ransomware Grief menace de détruire les données des victimes si elles se tournent vers les négociateurs.