Evil Corp bruger ny Macaw -malware til ransomware -angreb

Hackgruppen Evil Corp (aka Indrik Spider og Dridex) begyndte at bruge det nye Macaw Locker (eller blot ara) malware til angreb. Eksperter tilskriver dette amerikanske sanktioner, som ikke tillader ofre at betale løsesum til angriberne.

Forskere minder om, at Evil Corp i det mindste har eksisteret siden 2007, men i starten optrådte hackere oftere som partnere for andre grupper. Først senere begyndte Evil Corp at fokusere på sine egne angreb, at skabe den velkendte banktrojanske Dridex.

Over tid, da ransomware-angreb begyndte at generere flere indtægter, Evil Corp lancerede sin egen ransomware BitPaymer, at levere det til ofrene’ maskiner gennem Dridex. Sidstnævnte udviklede sig gradvist fra en almindelig bankmand til et komplekst og multifunktionelt værktøj.

Til sidst, koncernens aktiviteter tiltrak sig de amerikanske myndigheders opmærksomhed. I 2019, de amerikanske myndigheder rejste tiltale mod to russere, der, ifølge retshåndhævende embedsmænd, stod bag udviklingen af Dridex malware og andre ondsindede operationer. Også, de amerikanske myndigheder pålagde sanktioner 24 organisationer og enkeltpersoner tilknyttet Evil Corp og de nævnte mistænkte.

Som resultat, forhandlingsvirksomheder, som normalt forhandler løsepenge og dekryptering af data med afpressere, nægtede at “arbejde” med Evil Corp for at undgå bøder og retssager fra det amerikanske finansministerium.

Som svar, Evil Corp begyndte at omdøbe sine ransomware- og maskeringsoperationer for at undgå sanktioner. For eksempel, gruppens arsenal indeholder ransomware som WastedLocker, Hades og Phoenix, og PayloadBIN. Evil Corp menes også at stå bag for nylig ombygget ransomware DoppelPaymer, der fik navnet Grief (eller Løn eller Sorg).

Seneste angreb på Olympus og Sinclair Broadcast Group er blevet knyttet til den samme Macaw Locker ransomware, som ser ud til at være det nye hjernebarn af Evil Corp., Bleeping computer melder nu.

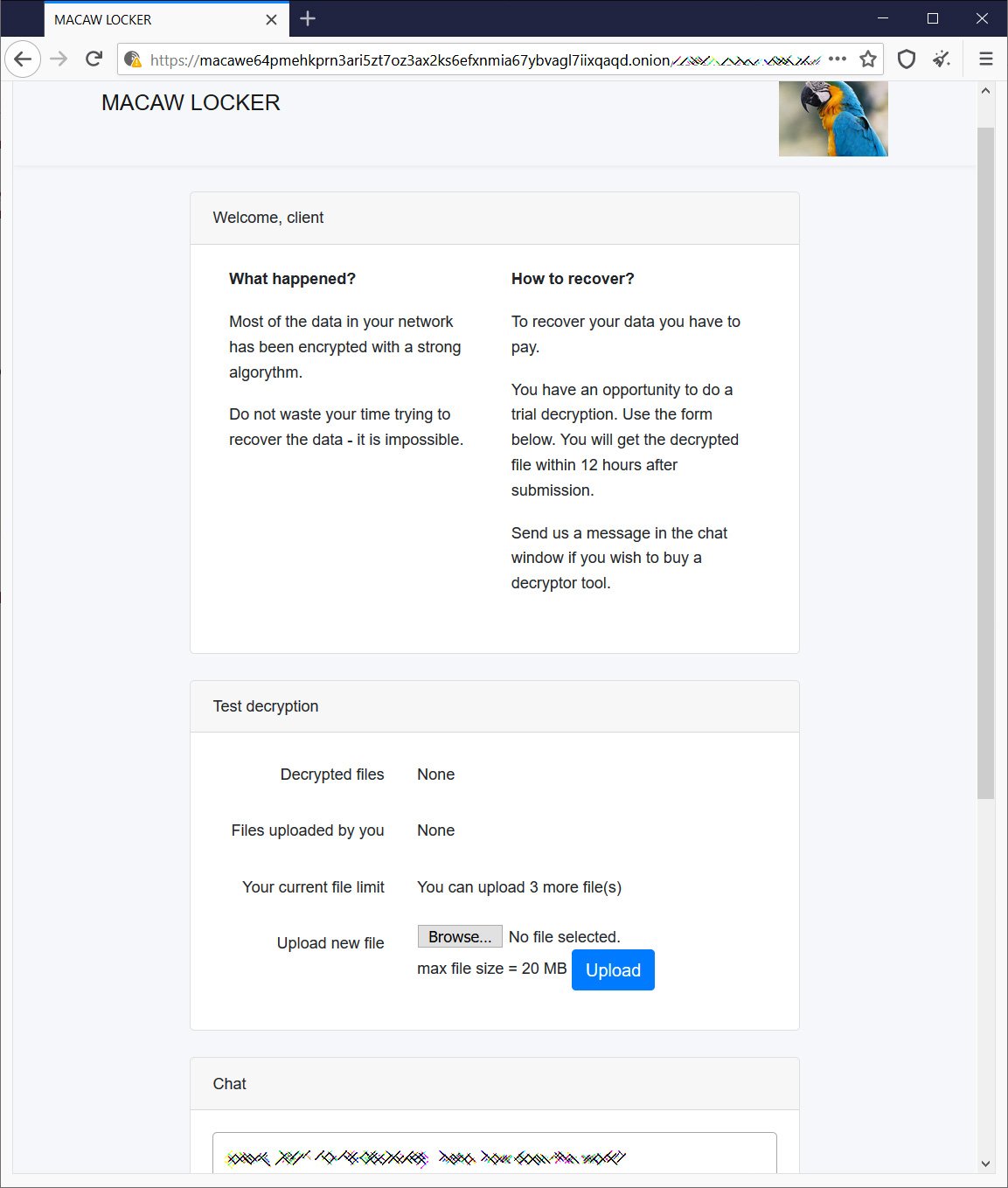

Andre unavngivne kilder i cybersikkerhedsindustrien delte med publikationen de personlige sider for ofrene for Macaw, hvor angriberne kræver løsepenge i mængden af 450 bitcoins ($28 million) for et angreb og $40 millioner for en anden. Det er endnu ikke klart, hvilket buyout, der gælder for hvilket selskab.

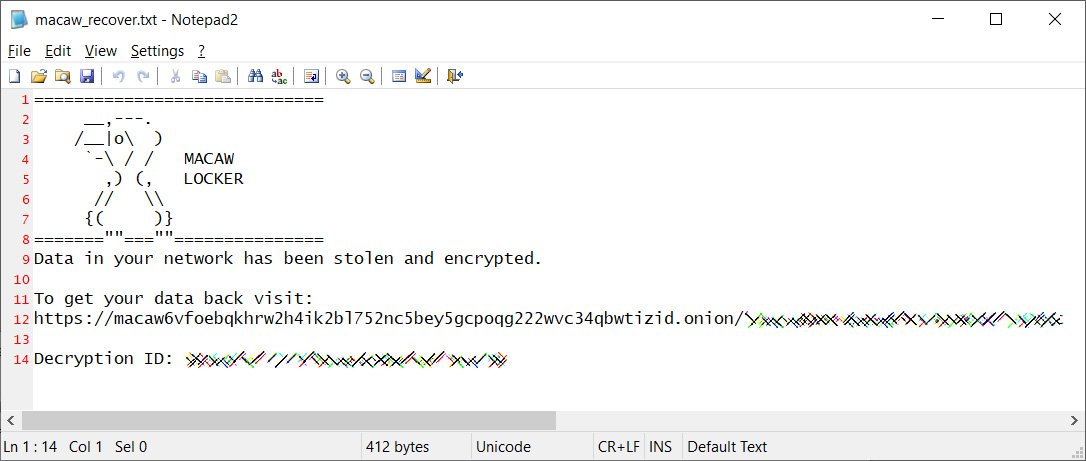

Gruppens darknet -websted indeholder kun en kort beskrivelse af, hvad der skete med offeret, et værktøj til at dekryptere tre filer gratis, og et link til et chatrum for at tale med angriberne.

Lad mig minde dig om, at vi også skrev det Grief ransomware truer med at ødelægge ofrenes data, hvis de henvender sig til forhandlere.