Evil Corp verwendet neue Macaw-Malware für Ransomware-Angriffe

Die Hackergruppe Evil Corp (auch bekannt als Indrik Spider und Dridex) begann mit dem neuen Macaw Locker (oder einfach Ara) Malware für Angriffe. Experten führen dies auf US-Sanktionen zurück, die es Opfern nicht erlauben, Lösegeld an Angreifer zu zahlen.

Forscher erinnern daran, dass Evil Corp seit mindestens existiert 2007, aber anfangs traten Hacker häufiger als Partner anderer Gruppen auf. Erst später begann Evil Corp, sich auf seine eigenen Angriffe zu konzentrieren, Erstellung des bekannten Banking-Trojaners Dridex.

Im Laufe der Zeit, als Ransomware-Angriffe begannen, mehr Einnahmen zu generieren, Evil Corp startete seine eigene Ransomware BitPaymer, es an die Opfer ausliefern’ Maschinen über Dridex. Letzterer entwickelte sich nach und nach von einem gewöhnlichen Bankier zu einem komplexen und multifunktionalen Werkzeug.

Schließlich, die Aktivitäten der Gruppe erregten die Aufmerksamkeit der amerikanischen Behörden. In 2019, die US-Behörden Anklage erhoben gegen zwei Russen, die, laut Strafverfolgungsbehörden, standen hinter der Entwicklung von Dridex-Malware und anderen bösartigen Operationen. Ebenfalls, die US-Behörden verhängten Sanktionen gegen 24 Organisationen und Einzelpersonen, die mit Evil Corp und den genannten Verdächtigen verbunden sind.

Als Ergebnis, verhandelnde Unternehmen, die in der Regel Lösegeldzahlungen und die Entschlüsselung von Daten mit Erpressern verhandeln, weigerte sich “Arbeit” mit Evil Corp, um Geldstrafen und Klagen des US-Finanzministeriums zu vermeiden.

In Beantwortung, Evil Corp begann damit, seine Ransomware- und Maskierungsvorgänge umzubenennen, um Sanktionen zu vermeiden. Zum Beispiel, Das Arsenal der Gruppe umfasst Ransomware wie WastedLocker, Hades und Phönix, und NutzlastBIN. Es wird angenommen, dass Evil Corp auch hinter dem steckt vor kurzem umbenannt Ransomware DoppelPaymer mit dem Namen Grief (oder Bezahlen oder Kummer).

Jüngste Angriffe auf Olymp und Sinclair Broadcast-Gruppe wurden mit derselben Macaw Locker-Ransomware verknüpft, das scheint die neue Idee von Evil Corp., Piepsender Computer jetzt berichtet.

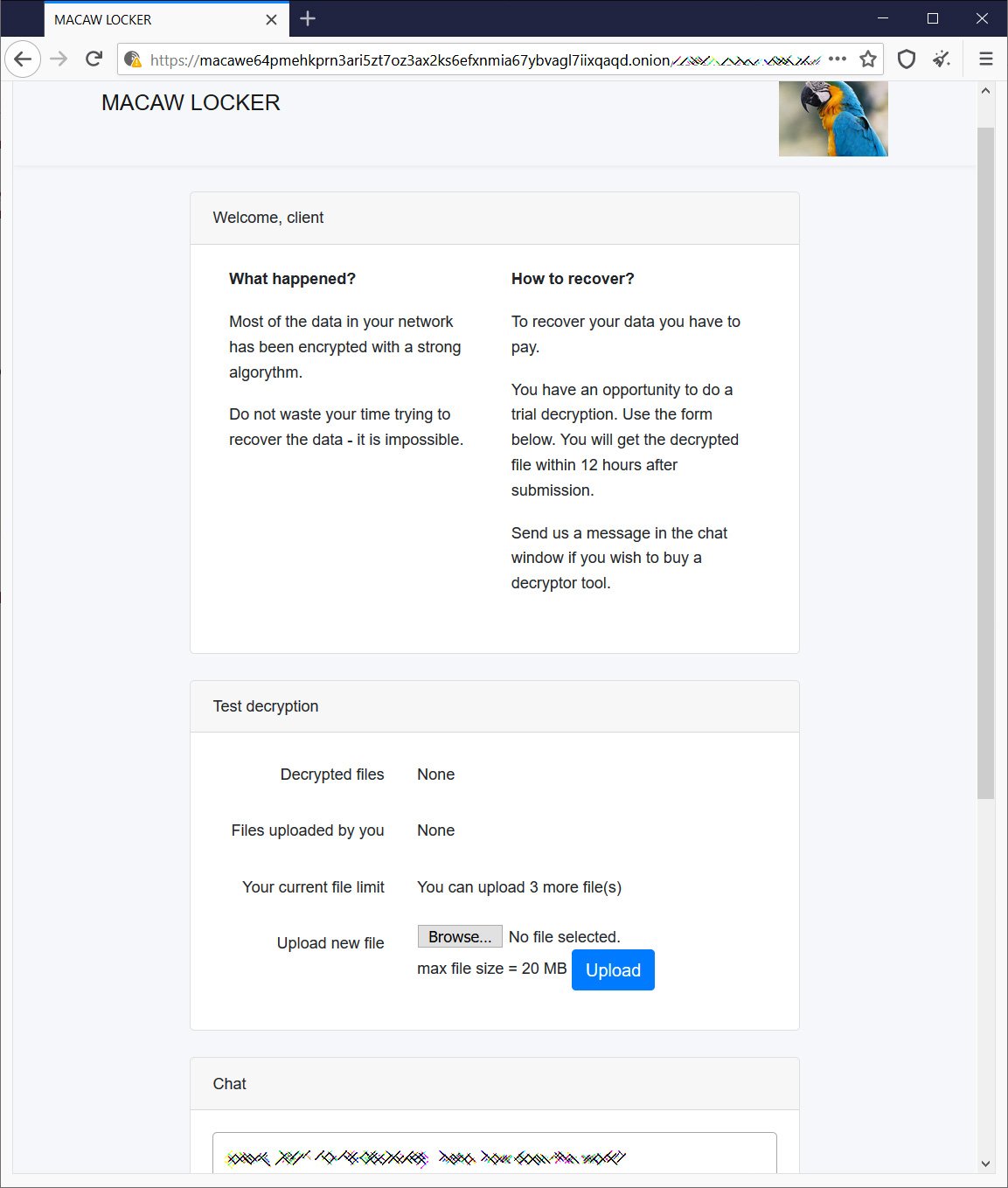

Andere ungenannte Quellen in der Cybersicherheitsbranche teilten mit der Veröffentlichung die persönlichen Seiten der Opfer von Ara, wo Angreifer Lösegeld in Höhe von fordern 450 Bitcoins ($28 Million) für einen Angriff und $40 Millionen für andere. Es ist noch nicht klar, welcher Buyout für welches Unternehmen gilt.

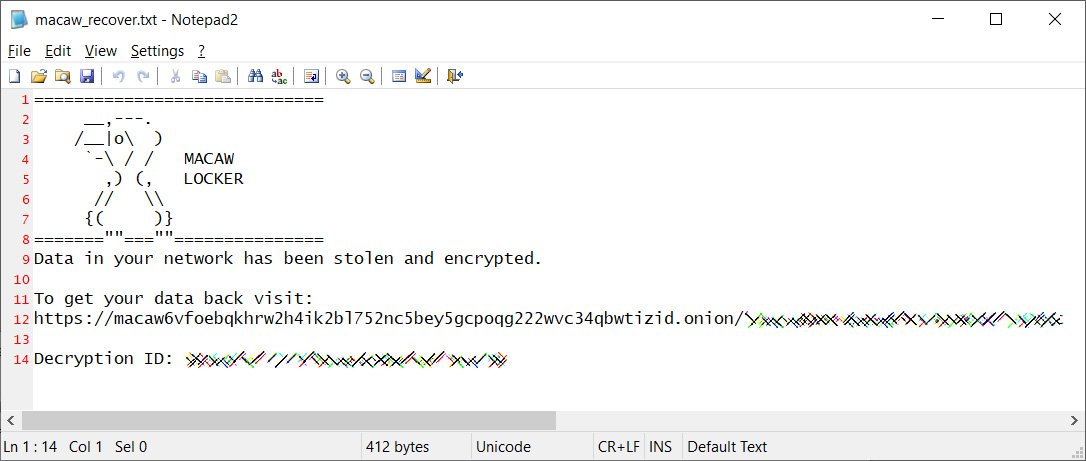

Die Darknet-Site der Gruppe enthält nur eine kurze Beschreibung dessen, was mit dem Opfer passiert ist, ein Tool zum kostenlosen Entschlüsseln von drei Dateien, und ein Link zu einem Chatroom, um mit den Angreifern zu sprechen.

Lass mich dich daran erinnern, dass wir das auch geschrieben haben Grief-Ransomware droht, die Daten der Opfer zu zerstören, wenn sie sich an Unterhändler wenden.