Появата на евтин злонамерен софтуер DarkCrystal RAT разтревожи експертите

Изследователите на BlackBerry анализираха DarkCrystal RAT (известен още като DCRat) зловреден софтуер и дейността на неговия разработчик в тъмната мрежа.

Очевидно, зловредният софтуер е активен оттогава 2019, това е „детище“ на рускоезичен разработчик. Продава се за малко около $7 за два месеца за $60 за доживотен лиценз.

Това също го написахме ZingoStealer зловреден софтуер се разпространява безплатно сред престъпниците.

Докладът на компанията отбелязва това такава ниска цена е доста необичайно явление, което създава впечатлението, че авторът на зловреден софтуер, известен с прякорите boldenis44, кристалкодер и просто Къде, изобщо не търси печалба, има алтернативен източник на финансиране, или, вероятно, DarkCrystal е негов личен проект, не е основният му източник на доходи.

Профил на автора на DarkCrystal

Позволете ми да ви напомня, че също сме го написали Крадец на печат Зловреден софтуер се продава само в тъмната мрежа $100 на месец.

DarkCrystal е написан на .NET и има модулен дизайн, който може да се използва за различни задачи, включително динамично изпълнение на код, кражба на данни, наблюдение, и DDoS атаки.

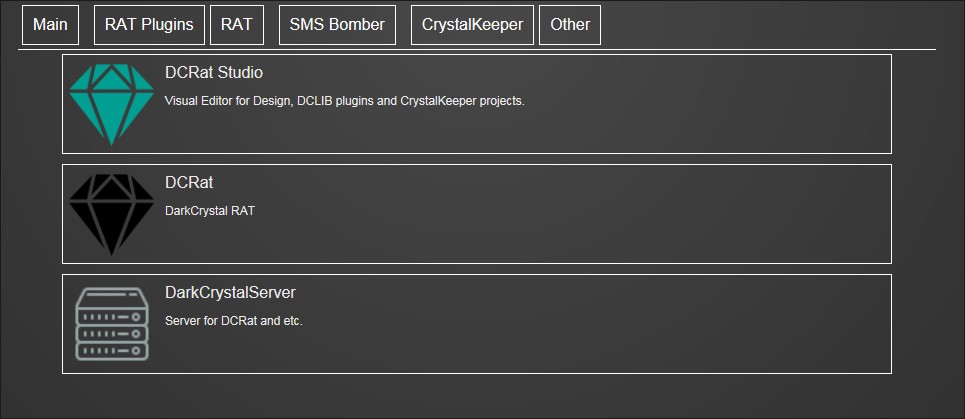

Интересно, функционалността може да бъде разширена с плъгини на трети страни, разработени от филиали, използващи специален Студио DCRat IDE, и абонатите получават достъп до списък с поддържани добавки.

Веднъж стартиран на компютъра на жертвата, зловредният софтуер събира системна информация и прехвърля данни като имена на хостове и потребители, данни за местоположение, привилегии, инсталирани решения за сигурност, информация за дънната платка и BIOS, и версии на Windows към сървъра за управление и управление.

DarkCrystal може да прави екранни снимки, прихващане на натискания на клавиши и кражба на различни видове данни от системата, включително съдържанието на клипборда, бисквитки, пароли, история на браузъра, данни за банкова карта, както и Телеграма, Раздор, Пара и FileZilla Сметки.

The “продукт” сама по себе си включва три компонента: изпълним файл за крадещия/клиента, a C&C интерфейс, и изпълним файл, написан на JPHP, който е инструмент за администратора. Последният е проектиран по такъв начин, че хакерът да може тихо да активира разбивача, това е, нападателят може дистанционно да направи инструмента неизползваем. Той също така позволява на абонатите да комуникират с C&C сървър, издават команди към заразени крайни точки, и изпращане на отчети за грешки до автора на зловреден софтуер.

Тъй като а предишен анализ на злонамерения софтуер от Мандиант експерти през май 2020 проследи RAT инфраструктурата до files.dcrat[.]ru, преминаване към кристални файлове[.]ru, според експертите на BlackBerry, показва, че авторът на зловреден софтуер отговаря на публично разкрита информация.

Операциите за продажба и реклама на зловреден софтуер вече се извършват чрез рускоезични хакерски форуми (включително lolz[.]гуру), и новини и актуализации се публикуват в Telegram.