การปรากฏตัวของมัลแวร์ DarkCrystal RAT ราคาถูกที่น่ากังวลโดยผู้เชี่ยวชาญ

นักวิจัยของ BlackBerry วิเคราะห์ DarkCrystal RAT (หรือที่รู้จักในชื่อ DCRat) มัลแวร์และกิจกรรมของนักพัฒนาบนดาร์กเน็ต.

เห็นได้ชัดว่า, มัลแวร์มีการใช้งานตั้งแต่นั้นมา 2019, มันเป็น "ผลิตผล" ของนักพัฒนาที่พูดภาษารัสเซีย. มันขายได้ในราคาประมาณนั้น $7 เป็นเวลาสองเดือนสำหรับ $60 สำหรับใบอนุญาตตลอดชีวิต.

เราก็เขียนแบบนั้นเช่นกัน ZingoStealer มัลแวร์กระจายในหมู่อาชญากรฟรี.

รายงานของบริษัทตั้งข้อสังเกตว่า ราคาที่ต่ำเช่นนี้ถือเป็นปรากฏการณ์ที่ค่อนข้างผิดปกติ, ซึ่งทำให้รู้สึกว่าผู้เขียนมัลแวร์, รู้จักในชื่อเล่น ตัวหนา44, คริสตัลโค้ดเดอร์ และเรียบง่าย ที่ไหน, ไม่ได้แสวงหาผลกำไรแต่อย่างใด, มีแหล่งเงินทุนทางเลือกอื่น, หรือ, อาจจะ, ดาร์กคริสตัล เป็นโครงการส่วนตัวของเขา, ไม่ใช่แหล่งรายได้หลักของเขา.

โปรไฟล์ผู้แต่ง DarkCrystal

ฉันขอเตือนคุณว่าเราเขียนอย่างนั้นเช่นกัน พรินต์ สตีลเลอร์ มัลแวร์ขายได้บน Dark Web ในราคาเพียงเท่านั้น $100 ต่อเดือน.

DarkCrystal เขียนด้วย .NET และมีการออกแบบโมดูลาร์ที่สามารถใช้งานได้หลากหลาย, รวมถึงการรันโค้ดแบบไดนามิก, การโจรกรรมข้อมูล, การเฝ้าระวัง, และ การโจมตีแบบ DDoS.

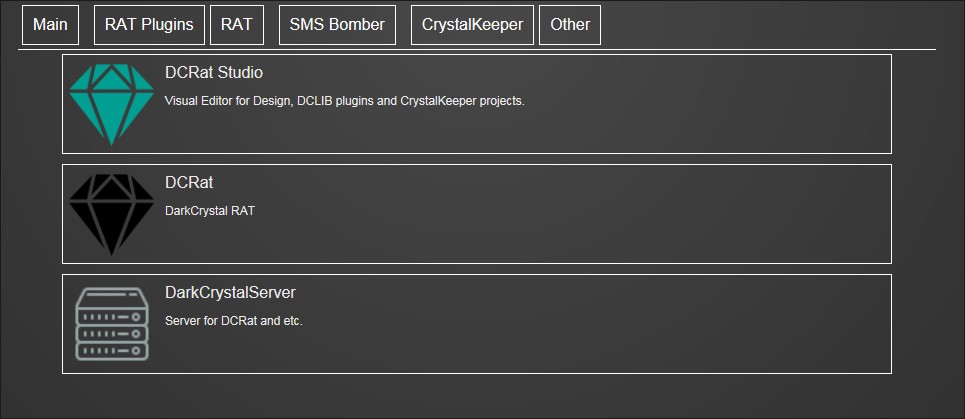

น่าสนใจ, ฟังก์ชั่นนี้สามารถขยายได้ด้วยปลั๊กอินของบุคคลที่สามที่พัฒนาโดยบริษัทในเครือโดยใช้ปลั๊กอินเฉพาะ ดีซีรัต สตูดิโอ ไอดี, และสมาชิกจะได้รับสิทธิ์เข้าถึงรายการปลั๊กอินที่รองรับ.

เมื่อเปิดตัวบนคอมพิวเตอร์ของเหยื่อ, มัลแวร์รวบรวมข้อมูลระบบและถ่ายโอนข้อมูล เช่น ชื่อโฮสต์และชื่อผู้ใช้, ข้อมูลตำแหน่ง, สิทธิพิเศษ, โซลูชั่นความปลอดภัยที่ติดตั้ง, ข้อมูลเมนบอร์ดและ BIOS, และเวอร์ชัน Windows ไปยังเซิร์ฟเวอร์คำสั่งและการควบคุม.

DarkCrystal สามารถจับภาพหน้าจอได้, สกัดกั้นการกดแป้นพิมพ์และขโมยข้อมูลประเภทต่างๆ จากระบบ, รวมถึงเนื้อหาของคลิปบอร์ดด้วย, คุกกี้, รหัสผ่าน, ประวัติเบราว์เซอร์, ข้อมูลบัตรธนาคาร, เช่นเดียวกับ โทรเลข, ความไม่ลงรอยกัน, ไอน้ำ และ FileZilla บัญชี.

เดอะ “ผลิตภัณฑ์” ตัวเองประกอบด้วยสามองค์ประกอบ: ปฏิบัติการสำหรับผู้ขโมย / ไคลเอนต์, ซี&อินเตอร์เฟซซี, และไฟล์ปฏิบัติการที่เขียนด้วย JPHP, ซึ่งเป็นเครื่องมือสำหรับผู้ดูแลระบบ. อย่างหลังได้รับการออกแบบในลักษณะที่แฮ็กเกอร์สามารถเปิดใช้งานเบรกเกอร์ได้อย่างเงียบ ๆ, นั่นคือ, ผู้โจมตีสามารถทำให้เครื่องมือใช้งานไม่ได้จากระยะไกล. นอกจากนี้ยังช่วยให้สมาชิกสามารถสื่อสารกับ C&เซิร์ฟเวอร์ซี, ออกคำสั่งไปยังปลายทางที่ติดไวรัส, และส่งรายงานข้อผิดพลาดไปยังผู้เขียนมัลแวร์.

ตั้งแต่ก การวิเคราะห์มัลแวร์ก่อนหน้าโดย แมนเดียนท์ ผู้เชี่ยวชาญ ในเดือนพฤษภาคม 2020 ติดตามโครงสร้างพื้นฐานของ RAT ไปยัง files.dcrat[.]รุ, เปลี่ยนไปใช้ไฟล์คริสตัล[.]รุ, ตามผู้เชี่ยวชาญของ BlackBerry, บ่งชี้ว่าผู้เขียนมัลแวร์กำลังตอบสนองต่อข้อมูลที่เปิดเผยต่อสาธารณะ.

ขณะนี้การดำเนินการขายและโฆษณามัลแวร์ดำเนินการผ่านฟอรัมแฮ็กภาษารัสเซีย (รวมถึงฮ่าๆ ด้วย[.]กูรู), และข่าวสารและการอัปเดตมีการเผยแพร่ใน Telegram.