Swarez 木馬和 Dropper 偽裝成 15 熱門遊戲

今年4月, 卡巴斯基實驗室專家 記錄 大規模分發木馬和名為 Swarez 的投放器的活動.

該惡意軟件以 15 熱門遊戲, 該公司的產品記錄了下載此類文件的嘗試 45 世界各國.

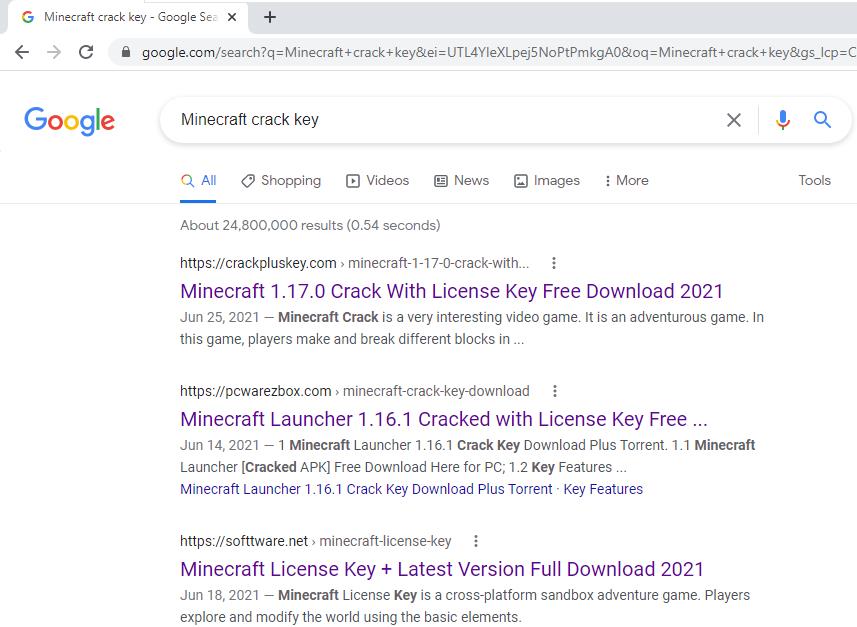

滴管是通過各種模仿非法自由軟件分發平台的網站引入的. 許多此類網站以程序密鑰為幌子分發惡意軟件, 包括殺毒軟件, 照片和視頻編輯器, 以及熱門遊戲.

帶有用於分發的被黑軟件的網站頁面示例 斯瓦雷斯.

攻擊者使用以下游戲作為誘餌: 在我們之間, 戰場 4, 戰地五, 控制, 反恐精英全球攻勢, 國際足聯 21, 堡壘之夜, 俠盜獵車手V, 我的世界, NBA 2K21, 極品飛車熱, PLAYERUNKNOWN 的戰場, 銹, 模擬人生 4, 泰坦隕落 2. 每個帖子都使用了多個標籤,以使登錄頁面出現在搜索結果的頂部.

滴管以 ZIP 存檔的形式分發, 其中包含另一個受密碼保護的 ZIP 文件和一個包含此密碼的文本文件. 惡意軟件的啟動導致解密和激活 金牛座 竊取木馬.

從而, 在感染的第一階段, Swarez dropper 執行一個混淆的 CMD 腳本來解密合法的 AutoIt 解釋器. 使用它, 惡意軟件執行 AutoIt 腳本, 這也被混淆了. 進行了幾項檢查以確保文件沒有在模擬環境中執行, 然後使用 RC4 算法對有效載荷進行解密. 生成的文件嵌入其中一個系統進程並在其上下文中執行. 這是金牛座, 由 捕食者 黑客組, 具有許多功能和自定義選項. 它可以竊取cookies, 從瀏覽器保存的密碼和自動填充數據, 訪問加密貨幣錢包的秘密, 收集系統信息, 來自用戶桌面的文本文件, 甚至截圖. 木馬將所有這些信息發送到 C&C服務器.

世界各地的用戶都在積極地從可疑來源下載軟件, Swarez 滴管的作者利用了這一點. 攻擊者不斷使他們的技術複雜化並儘一切努力使用戶在下載程序時不會懷疑他正在安裝惡意軟件. 這就是為什麼我們建議僅從開發人員的官方網站下載該軟件.評論 安東·伊万諾夫, 網絡安全專家 卡巴斯基實驗室.

讓我提醒你,我最近也寫過 TrickBot 獲得了一個用於監控受害者的新模塊.