Maska operaterjev botneta XLoader C&C strežniki z uporabo teorije verjetnosti

Check Point je odkril novo različico botneta XLoader, botnet za krajo informacij, ki napada sisteme Windows in MacOS ki uporablja nov način za maskiranje C&C strežniki.

Po mnenju strokovnjakov iz Check Point, nova različica XLoader uporablja teorija verjetnosti do “skriti” napadalci’ C&C strežniki, zaradi česar je zlonamerno programsko opremo zelo težko odkriti.

Visoka prikritost je dosežena s skrivanjem imena domene pravega C&C strežnik skupaj s konfiguracijo, ki vsebuje 64 lažne domene, iz katerega 16 domene so izbrane naključno, in potem dva od teh 16 zamenjajo s ponarejenim C&Naslov C in pravi naslov.

Morda vas bo zanimalo tudi kaj ruski Na sprednji strani Botnet lahko naredi veliko več kot masiven DDoS Napadi.

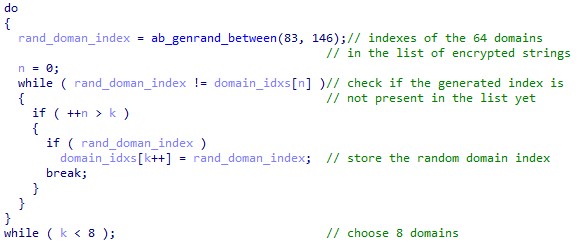

V novih različicah XLoader, mehanizem se je spremenil: po izbiri 16 lažne domene iz konfiguracije, prvih osem domen se prepiše in dobi nove naključne vrednosti pred vsakim komunikacijskim ciklom. Ob istem času, sprejeti so ukrepi za preskok prave domene.

Poleg tega, XLoader 2.5 zamenja tri domene iz ustvarjenega seznama z dvema lažnima naslovoma strežnika in pravim C&Domena strežnika C. Končni cilj hekerjev je očiten – preprečiti odkritje pravega C&C strežnik, na podlagi zamikov med dostopi do domen.

XLoader najprej ustvari seznam 16 domene, ki so naključno izbrane med 64 domene, shranjene v konfiguraciji. Po vsakem poskusu dostopa do izbranega 16 domene, se izvede naslednja koda: