Topeng Pengendali Botnet XLoader C&Pelayan C Menggunakan Teori Kebarangkalian

Check Point telah menemui versi baharu botnet XLoader, botnet pencuri maklumat yang menyerang sistem Windows dan MacOS yang menggunakan cara baharu untuk menutup C&pelayan C.

Menurut pakar dari Check Point, versi baharu XLoader kegunaan teori kebarangkalian kepada “bersembunyi” penyerang’ C&pelayan C, menjadikan perisian hasad sangat sukar untuk dikesan.

Stealth tinggi dicapai dengan menyembunyikan nama domain C sebenar&Pelayan C bersama-sama dengan konfigurasi yang mengandungi 64 domain palsu, dari mana 16 domain dipilih secara rawak, dan kemudian dua daripada ini 16 digantikan dengan C palsu&alamat C dan alamat sebenar.

Anda juga mungkin berminat untuk mengetahui apa bahasa Rusia Didepan Botnet Boleh Melakukan Lebih Banyak Daripada Besar-besaran DDoS Serangan.

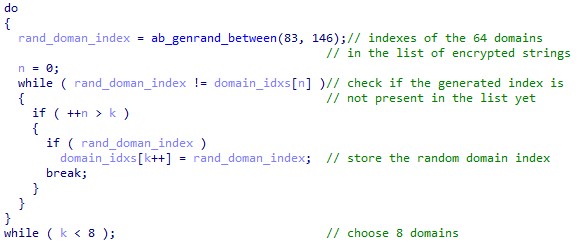

Dalam versi baharu XLoader, mekanisme telah berubah: selepas memilih 16 domain palsu daripada konfigurasi, lapan domain pertama ditimpa dan diberi nilai rawak baharu sebelum setiap kitaran komunikasi. Pada masa yang sama, langkah diambil untuk melangkau domain sebenar.

Sebagai tambahan, XLoader 2.5 menggantikan tiga domain daripada senarai yang dibuat dengan dua alamat pelayan palsu dan C sebenar&Domain pelayan C. Matlamat utama penggodam adalah jelas – untuk mengelakkan penemuan C sebenar&pelayan C, berdasarkan kelewatan antara akses kepada domain.

XLoader mula-mula mencipta senarai 16 domain yang dipilih secara rawak daripada 64 domain yang disimpan dalam konfigurasi. Selepas setiap percubaan untuk mengakses yang dipilih 16 domain, kod berikut dilaksanakan: