Darknet strani skupine REvil ponovno delujejo: so Rusi kibernetske kriminalce izpustili v divjino?

Strokovnjaki za informacijsko varnost so opazili, da mesta Darknet skupine REvil vdrejo, ki je zgodaj prenehal delovati 2022, so spet aktivni. Spletna mesta preusmerjajo na drugo kampanjo z izsiljevalsko programsko opremo, z novim spletnim mestom, ki navaja pretekle žrtve napadov REvil, pa tudi nove.

REvil januarja prenehala delovati 2022 po FSB napovedal aretacijo 14 ljudi povezanih s hekersko skupino. Ob istem času, so poročali, da “podlaga za iskalne aktivnosti je bila pritožba pristojnih organov ZDA.”

Nato je moskovsko sodišče Tverskoy priprlo osem domnevnih članov hekerske skupine. Vse so ovadili zaradi pridobivanja in hrambe elektronskih denarnih sredstev, namenjenih nezakonitemu prenosu denarnih sredstev v organizirani skupini. (Razdelek 2 odstavek 187 Kazenskega zakonika Ruske federacije). Zagrožena kazen po tem členu je do sedem let zapora.

Mimogrede, obstaja tudi boj znotraj hekerske skupnosti: na primer, smo poročali o tem Zlonamerna programska oprema LV brez dovoljenja uporablja binarne datoteke heck group REvil.

Bleeping Computer piše da so prvi, ki so opazili aktivnost REvilovih strani, strokovnjaki za informacijsko varnost pancak3 in Soufiane Tahiri. Dejstvo je, da nov “mesto za puščanje” REvil se je začel oglaševati prek rusko govorečega foruma Škatle (ne smemo zamenjevati z istoimenskim sledilnikom torrentov).

Spletno mesto ponuja podrobne delovne pogoje za »partnerje«, ki domnevno prejmejo izboljšano različico zlonamerne programske opreme REvil in delijo odkupnino z razvijalci izsiljevalske programske opreme v 80/20 razmerje.

The 26 Na straneh spletnega mesta so navedena tudi podjetja, ki so bila prizadeta zaradi izsiljevalske programske opreme, večina jih je starih žrtev REvila. Zdi se, da sta le zadnja dva napada povezana z novo kampanjo, in ena od žrtev je Nafta Indija naftno in plinsko podjetje.

Novinarji ugotavljajo, da že januarja letos, malo pred prenehanjem REvil, raziskovalec MalwareHunterTeam napisal da je od sredine decembra lani, opazoval je dejavnost druge skupine izsiljevalskih programov, the Ransomov kartel, za katerega se zdi, da je nekako povezan z izsiljevalsko programsko opremo REvil.

Mimogrede, smo ugotovili, da po Posneta prihodnost strokovnjaki, ustvarjalec ALPHV (BlackCat) je bil prej član znane hekerske skupine REvil.

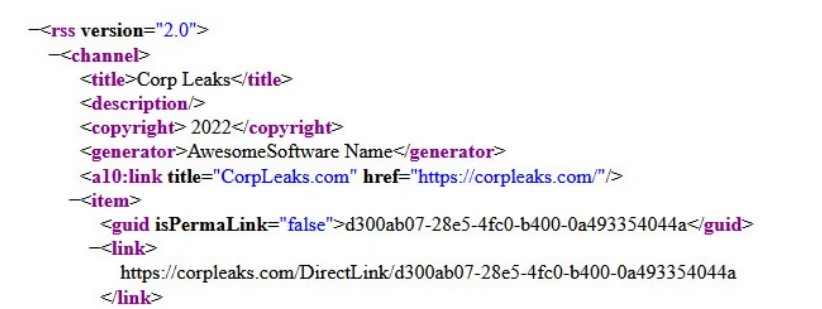

Kasneje, opazil isti raziskovalec ekipe MalwareHunterTeam da je “mesto puščanja” REvil je bil aktiven od aprila 5 do 10, vendar ni vseboval vsebine. Približno teden dni kasneje se je začelo polniti. Ekipa MalwareHunterTeam je tudi ugotovila, da ima vir RSS a “Corp Leaks” niz, ki ga je uporabljal zdaj nedelujoči Nefili hekerska skupina.

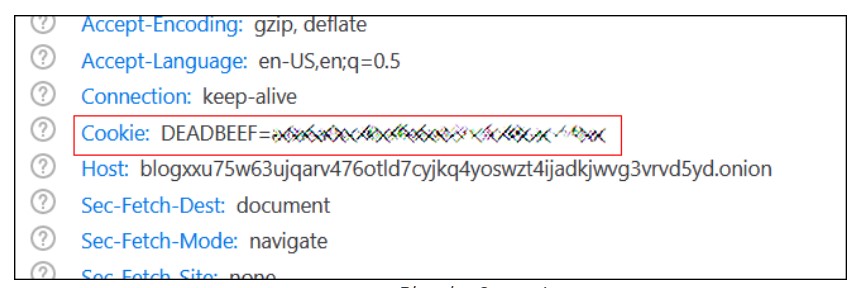

Ob istem času, Bleeping Computer trdi, da novi blog in spletna mesta za plačevanje delujejo na različnih strežnikih, in blog vsebuje piškotek z imenom DEADBEEF, ki ga je prej uporabljala druga izsiljevalska skupina – TeslaCrypt.

V bistvu, delovanje novih preusmeritev pomeni, da ima nekdo drug razen organov pregona dostop do Torovih zasebnih ključev, ki jim omogočajo potrebne spremembe.

Glede na objavo, na rusko govorečih hekerskih forumih že poteka aktivna razprava o tem, ali je nova operacija prevara, vaba oblasti, ali pa gre res za nov predlog nekaterih članov REvila, ki poskušajo popraviti poškodovani ugled.