سایت های دارک نت گروه REvil دوباره در حال کار هستند: آیا روس ها مجرمان سایبری را در طبیعت رها می کنند?

متخصصان امنیت اطلاعات متوجه شده اند که سایت های دارک نت گروه هک REvil, که در اوایل کار متوقف شد 2022, دوباره فعال هستند. سایتها به کمپین باجافزار دیگری هدایت میشوند, با سایت جدید لیستی از قربانیان قبلی حملات REvil و همچنین قربانیان جدید.

REvil در ژانویه فعالیت خود را متوقف کرد 2022 بعد از FSB دستگیری را اعلام کرد 14 مردم مرتبط با گروه هک. همزمان, گزارش شد که “اساس فعالیت های جستجو درخواست مراجع ذیصلاح ایالات متحده بود.”

سپس دادگاه Tverskoy مسکو هشت عضو ادعایی گروه هک را بازداشت کرد. همه آنها به کسب و ذخیره وجوه الکترونیکی برای انتقال غیرقانونی وجوه ساخته شده توسط یک گروه سازمان یافته متهم شدند. (بخش 2 پاراگراف 187 قانون جزایی فدراسیون روسیه). مجازات این ماده تا هفت سال حبس است.

راستی, همچنین در جامعه هکرها مبارزه وجود دارد: مثلا, ما گزارش دادیم که بدافزار LV بدون اجازه از باینری های گروه هک REvil استفاده می کند.

بلیپ کامپیوتر می نویسد اولین کسانی که متوجه فعالیت سایت های REvil شدند، متخصصان امنیت اطلاعات بودند پنکک3 و صوفیانه طاهری. واقعیت این است که جدید “سایت برای نشت” REvil شروع به تبلیغ از طریق فروم بازار روسی زبان کرد جعبه ها (نباید با ردیاب تورنت به همین نام اشتباه شود).

این سایت شرایط کاری دقیقی را برای «شریکایی» که ظاهراً نسخه بهبود یافته بدافزار REvil را دریافت کرده و باج را با توسعه دهندگان باج افزار به اشتراک می گذارند، ارائه می دهد. 80/20 نسبت.

را 26 صفحات این سایت همچنین شرکت هایی را که از باج افزار آسیب دیده اند لیست می کند, که اکثر آنها قربانیان قدیمی REvil هستند. تنها دو حمله آخر به نظر می رسد که به کمپین جدید مرتبط باشد, و یکی از قربانیان است نفت هند شرکت نفت و گاز.

روزنامه نگاران اشاره می کنند که در ژانویه سال جاری میلادی, کمی قبل از پایان REvil, محقق MalwareHunterTeam نوشت که از اواسط دسامبر سال گذشته, او فعالیت یک گروه باج افزار دیگر را مشاهده کرده است, را کارتل باج, که به نظر می رسد به نوعی با باج افزار REvil مرتبط است.

راستی, ما اشاره کردیم که با توجه به آینده ثبت شده کارشناسان, خالق ALPHV (گربه سیاه) قبلاً یکی از اعضای گروه هکر معروف REvil بود.

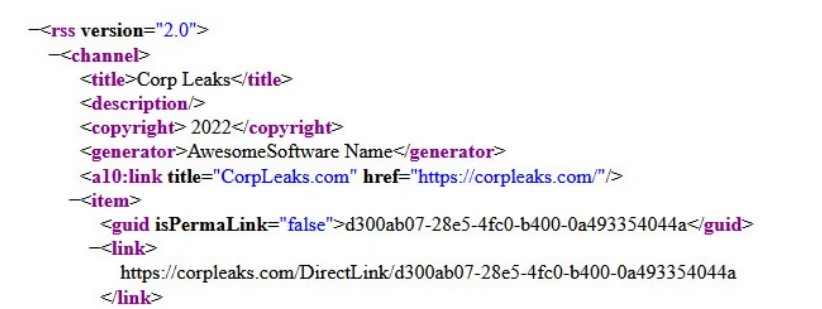

بعدا, همان محقق MalwareHunterTeam متوجه شد که “سایت نشت” REvil از آوریل فعال بود 5 به 10, اما محتوایی نداشت. حدود یک هفته بعد شروع به پر شدن کرد. MalwareHunterTeam همچنین دریافت که فید RSS دارای یک “Corp Leaks” رشته, که قبلاً توسط اکنون از بین رفته استفاده می شد نفیلیم گروه هک.

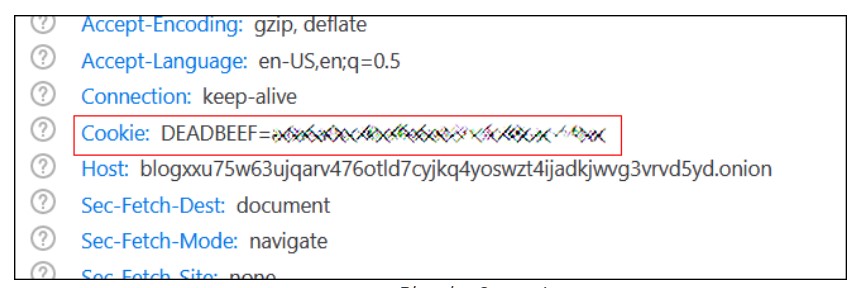

همزمان, Bleeping Computer ادعا می کند که وبلاگ جدید و سایت های پرداخت روی سرورهای مختلف در حال اجرا هستند, و وبلاگ حاوی یک کوکی به نام DEADBEEF است, که قبلا توسط یک گروه زورگیر دیگر استفاده می شد – TeslaCrypt.

در اصل, عملکرد تغییر مسیرهای جدید به این معنی است که شخصی غیر از مجری قانون به کلیدهای خصوصی Tor دسترسی دارد, که به آنها اجازه می دهد تا تغییرات لازم را انجام دهند.

به گزارش این نشریه, در حال حاضر یک بحث فعال در فروم های هک روسی زبان در مورد اینکه آیا عملیات جدید یک کلاهبرداری است وجود دارد, فریب مقامات, یا واقعاً پیشنهاد جدیدی از سوی برخی از اعضای REvil است که در تلاش برای رفع یک شهرت آسیب دیده هستند.