Ang mga site sa Darknet sa Revil Group nagtrabaho pag-usab: gipagawas sa mga Ruso ang mga cybercriminals sa ihalas nga?

Ang mga espesyalista sa seguridad sa impormasyon nakamatikod nga ang mga darknet site sa REvil hack group, nga mihunong sa pagtrabaho sa sayo 2022, aktibo na usab. Ang mga site nag-redirect sa laing kampanya sa ransomware, uban sa bag-ong site nga naglista sa nangaging mga biktima sa mga pag-atake sa REvil ingon man sa mga bag-o.

REvil mihunong sa operasyon niadtong Enero 2022 pagkahuman sa FSB mipahibalo sa pagdakop sa 14 mga tawo nakig-uban sa hack nga grupo. Sa samang higayon, gibalita nga “ang basehan sa mga kalihokan sa pagpangita mao ang pag-apelar sa mga may katakus nga awtoridad sa US.”

Dayon ang Tverskoy Court sa Moscow mikustodiya sa walo ka giingong membro sa hack group. Ang tanan kanila giakusahan sa pag-angkon ug pagtipig sa mga elektronik nga pondo nga gituyo alang sa iligal nga pagbalhin sa mga pondo nga gihimo sa usa ka organisado nga grupo (Seksyon 2 Parapo 187 sa Criminal Code sa Russian Federation). Ang silot ubos niini nga artikulo hangtod sa pito ka tuig nga pagkabilanggo.

By the way, adunay usa usab ka pakigbisog sulod sa komunidad sa hacker: pananglitan, gireport namo kana LV nga malware naggamit ug binary sa hack group nga REvil nga walay pagtugot.

Nagdugo nga Kompyuter nagsulat nga ang unang nakamatikod sa kalihokan sa REvil sites mao ang mga information security specialist pancak3 ug Soufiane Tahiri. Ang kamatuoran mao nga ang bag-o “site alang sa mga pagtulo” Ang REvil nagsugod sa pag-anunsyo pinaagi sa nagsultig Ruso nga forum-merkado Mga kahon (dili malibog sa torrent tracker sa parehas nga ngalan).

Naghatag ang site og detalyado nga mga kondisyon sa pagtrabaho alang sa "mga kauban" nga giingon nga nakadawat usa ka gipaayo nga bersyon sa REvil malware ug gipaambit ang lukat sa mga nag-develop sa ransomware sa usa ka 80/20 ratio.

Ang 26 Ang mga panid sa site naglista usab sa mga kompanya nga nag-antos sa ransomware, kadaghanan niini mga tigulang nga biktima sa REvil. Ang katapusang duha ka pag-atake ra ang makita nga adunay kalabotan sa bag-ong kampanya, ug usa sa mga biktima mao ang Oil India kompanya sa lana ug gas.

Namatikdan sa mga tigbalita nga niadto pang Enero ning tuiga, sa wala pa ang pagtapos sa REvil, ang tigdukiduki MalwareHunterTeam misulat nga sukad sa tunga-tunga sa Disyembre sa miaging tuig, iyang gipanid-an ang kalihokan sa laing grupo sa ransomware, ang Ransom Cartel, nga daw konektado sa REvil ransomware.

By the way, among namatikdan nga sumala sa Narekord nga Umaabot mga eksperto, ang magbubuhat sa ALPHV (Itom nga Iring) kanhi miyembro sa iladong hacker group nga REvil.

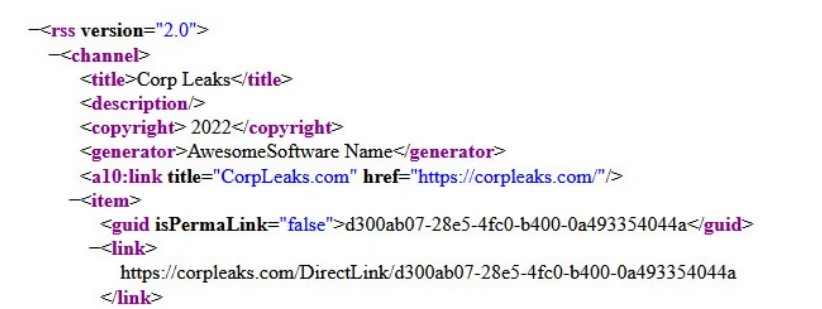

Sa ulahi, ang parehas nga tigdukiduki sa MalwareHunterTeam nakamatikod nga ang “leak site” Aktibo si REvil gikan sa Abril 5 sa 10, apan walay sulod. Nagsugod kini pagpuno mga usa ka semana pagkahuman. Nakita usab sa MalwareHunterTeam nga ang RSS feed adunay usa ka “Corp Leaks” hilo, nga gigamit kaniadto sa mga wala na karon Nepilim hack nga grupo.

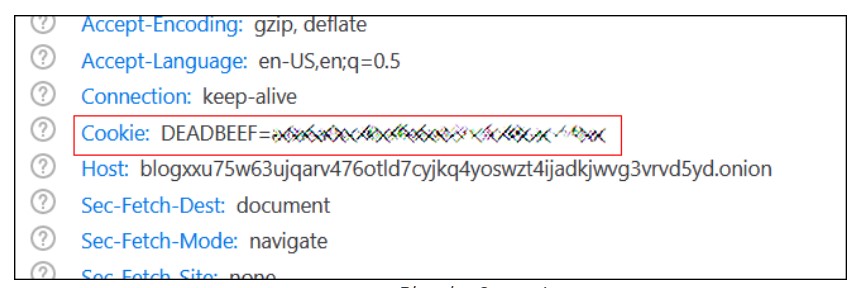

Sa samang higayon, Giangkon sa Bleeping Computer nga ang bag-ong blog ug mga site sa pagbayad nagdagan sa lainlaing mga server, ug ang blog adunay cookie nga ginganlag DEADBEEF, nga gigamit kaniadto sa laing grupo sa extortionist – TeslaCrypt.

Sa esensya, ang operasyon sa bag-ong mga redirect nagpasabot nga ang usa ka tawo gawas sa tigpatuman sa balaod adunay access sa mga pribadong yawe sa Tor, nga nagtugot kanila sa paghimo sa gikinahanglan nga mga kausaban.

Sumala sa publikasyon, adunay na usa ka aktibo nga diskusyon sa Russian-speaking hack forums kon ang bag-ong operasyon usa ka scam, pagdani sa mga awtoridad, o bag-o ba gyud kini nga proposal gikan sa pipila ka mga miyembro sa REvil nga naningkamot sa pag-ayo sa usa ka nadaot nga reputasyon.