Ransomware Conti padł ofiarą wycieku danych

Nawet operatorzy oprogramowania ransomware Conti padli ofiarą wycieku danych: szwajcarska firma zajmująca się cyberbezpieczeństwem Prodaft był w stanie określić prawdziwy adres IP jednego z serwerów grupy i pozostawał w systemie przez ponad miesiąc.

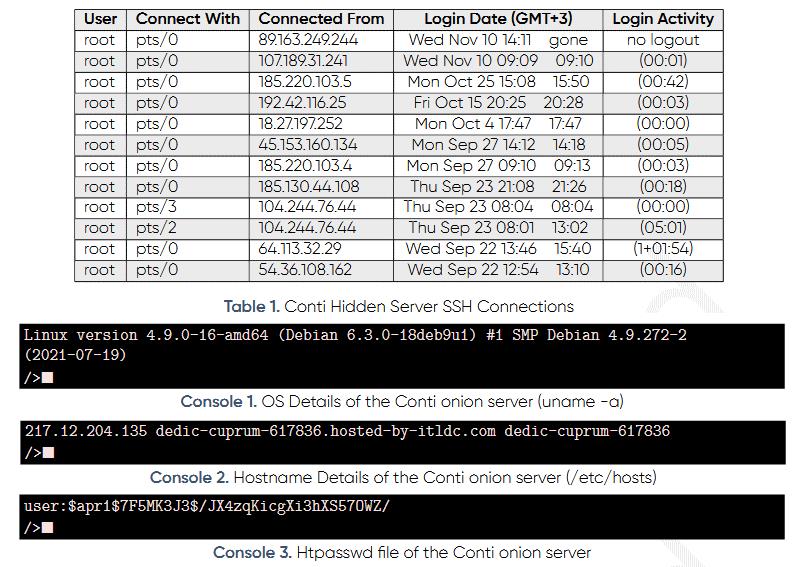

Zaatakowany serwer był portalem płatności grupy (lub tak zwany „serwer odzyskiwania”) do którego hakerzy zapraszali swoje ofiary do negocjacji okupu. Serwer był hostowany przez ukraińskiego hotser ITL LLC i znajduje się pod adresem IP 217.12.204.135.

Badacze utrzymywali dostęp do serwera przez kilka tygodni i monitorowali cały ruch sieciowy oraz adresy IP. Część adresów należała do ofiar i ich pośredników, Prodaft śledził również połączenia SSH, które najprawdopodobniej należały do samych hakerów. Niestety, wszystkie adresy IP SSH były powiązane z węzłami wyjściowymi Tora, to jest, nie można było ich użyć do identyfikacji członków grupy hakerskiej.

Badacze’ raport dostarczył również innych cennych informacji, w tym informacje o systemie operacyjnym serwera Conti i pliku htpasswd, który zawierał zaszyfrowaną wersję hasła serwera. Prodaft podkreśla, że udostępnił wszystkie swoje ustalenia organom ścigania, a niektóre szczegóły są utrzymywane w tajemnicy, aby dać organom ścigania czas na podjęcie działań.

Publikacja raportu nie pozostała niezauważona nie tylko wśród ekspertów ds. bezpieczeństwa informacji, ale także wśród samych hakerów. Chodzi o to, wyciek adresu IP serwera i zaszyfrowanego hasła może potencjalnie otworzyć serwer na konkurencyjne grupy hakerów. W rezultacie, w ciągu kilku godzin po publikacji raportu, Zespół MalwareHunter badacze zauważyli, że firma Conti zamknęła swój portal płatniczy. Nagły przestój serwera uniemożliwił niedawnym ofiarom Conti skontaktowanie się z hakerami i zapłacenie coraz większego okupu.

W rezultacie, Portal płatności Conti powrócił online ponad 24 godziny po wyłączeniu, i na blogu grupy hakerskiej pojawiła się zła wiadomość, co mówi, że „Wydaje się, że Europejczycy postanowili zapomnieć o swoich manierach i zachowywać się jak łobuz próbujący włamać się do naszych systemów.”

Hakerzy zaprzeczyli również twierdzeniom Prodaftu zeszły tydzień: badacze pisali, że od lipca 2021, oprogramowanie ransomware „zarobione” o $ 25.5 milion. Operatorzy Conti powiedzieli, że faktycznie zarobili więcej niż $ 300,000,000 w zyskach. jednak, to najprawdopodobniej tylko przechwałki, których atakujący używają do promowania siebie i zwiększania opłacalności swoich ataków.

Przypomnę, że my też to napisaliśmy Ul zainfekowane ransomware Rynek mediów i jego operatorzy żądają $ 240 milion.