Izsiljevalska programska oprema Conti je postala žrtev uhajanja podatkov

Celo operaterji izsiljevalske programske opreme Conti so postali žrtve uhajanja podatkov: švicarsko podjetje za kibernetsko varnost Prodaft znal ugotoviti pravi naslov IP enega od strežnikov skupine in ostal v sistemu več kot mesec dni.

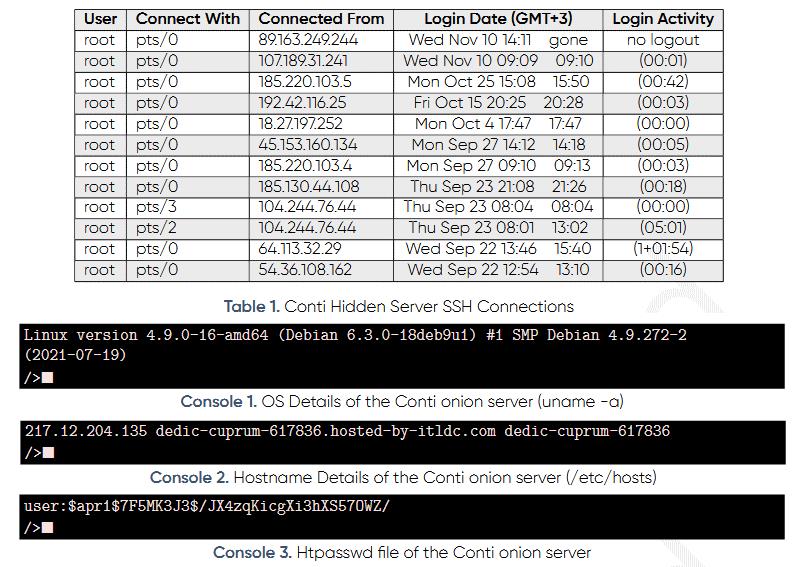

Prizadeti strežnik je bil plačilni portal skupine (ali ti “obnovitveni strežnik”) kamor so hekerji povabili svoje žrtve, da se pogajajo o odkupnini. Strežnik je gostil ukrajinski hotser ITL LLC in se nahaja na naslovu IP 217.12.204.135.

Raziskovalci so več tednov ohranili dostop do strežnika in spremljali ves omrežni promet in naslove IP. Medtem ko so nekateri naslovi pripadali žrtvam in njihovim posrednikom, Prodaft je sledil tudi povezavam SSH, ki so najverjetneje pripadale samim hekerjem. žal, vsi naslovi IP SSH so bili povezani z izhodnimi vozlišči Tor, to je, jih ni bilo mogoče uporabiti za identifikacijo članov hekerske skupine.

Raziskovalci’ Poročilo je zagotovilo tudi druge dragocene informacije, vključno z informacijami o OS strežnika Conti in datoteko htpasswd, ki je vseboval zgoščeno različico gesla strežnika. Prodaft poudarja, da je vse svoje ugotovitve posredoval organom pregona, in nekatere podrobnosti so tajne, da imajo organi pregona čas za ukrepanje.

Objava poročila ni ostala neopažena ne le med strokovnjaki za informacijsko varnost, ampak tudi med samimi hekerji. Bistvo je, uhajanje naslova IP strežnika in zgoščenega gesla bi potencialno odprlo strežnik konkurenčnim hekerskim skupinam. Kot rezultat, v nekaj urah po objavi poročila, MalwareHunterTeam raziskovalci so opazili, da je Conti zaprl svoj plačilni portal. Nenaden izpad strežnika je Contijevim nedavnim žrtvam onemogočil stik s hekerji in plačilo vedno večje odkupnine.

Kot rezultat, Conti plačilni portal splet vrnil več kot 24 ure po zaustavitvi, in na blogu hekerske skupine se je pojavilo jezno sporočilo, ki pravi, da “Zdi se, da so se Evropejci odločili pozabiti na svoje manire in se obnašali kot nasilneži, ki poskušajo vdreti v naše sisteme.”

Hekerji so tudi zanikali Prodaftove trditve prejšnji teden: raziskovalci zapisali, da od julija 2021, izsiljevalsko programsko opremo “zaslužil” približno $ 25.5 milijonov. Contijevi operaterji so povedali, da so dejansko zaslužili več kot $ 300,000,000 v dobičku. Vendar, to je verjetno samo hvalisanje, ki jih napadalci uporabljajo za promocijo in povečanje donosnosti svojih napadov.

Naj vas spomnim, da smo tudi to pisali Panj okužen z izsiljevalsko programsko opremo MediaMarkt in zahtevajo operaterji $ 240 milijonov.