Malware BloodyStealer porywa Steam, Konta Epic Games Store i EA Origin

Eksperci z Kaspersky Lab odkrył że trojan BloodyStealer, który jest sprzedawany w darknecie i porywa konta popularnych platform do gier, w tym Steam, Epic Games Store i EA Origin.

Według reklamy umieszczonej w darknecie, złośliwe oprogramowanie kradnie różne dane z zainfekowanego urządzenia:

- Hasła, ciasteczka, dane karty bankowej i autouzupełnianie formularzy z przeglądarek;

- dane urządzenia;

- zrzuty ekranu;

- pliki z pulpitu i z klienta uTorrent;

- sesje w Bethesda, Epickie gry, GOG, Początek, Parowy, Klienci Telegrama i VimeWorld;

- dzienniki.

Krwawy Złodziej ma talent do unikania wykrycia, i kosztuje mniej niż $ 10 w darknecie za miesięczną subskrypcję i $ 40 na nieograniczoną subskrypcję.

Badacze zauważają, że produkty i konta w grach cieszą się dużym zainteresowaniem cyberprzestępców. Dane logowania do popularnych platform do gier (takich jak Steam, Początek, Ubisoft, lub EpicGames) można sprzedać za jedyne $ 14 za 1,000 konta hurtowe i do 30% wartości konta dla kont indywidualnych.

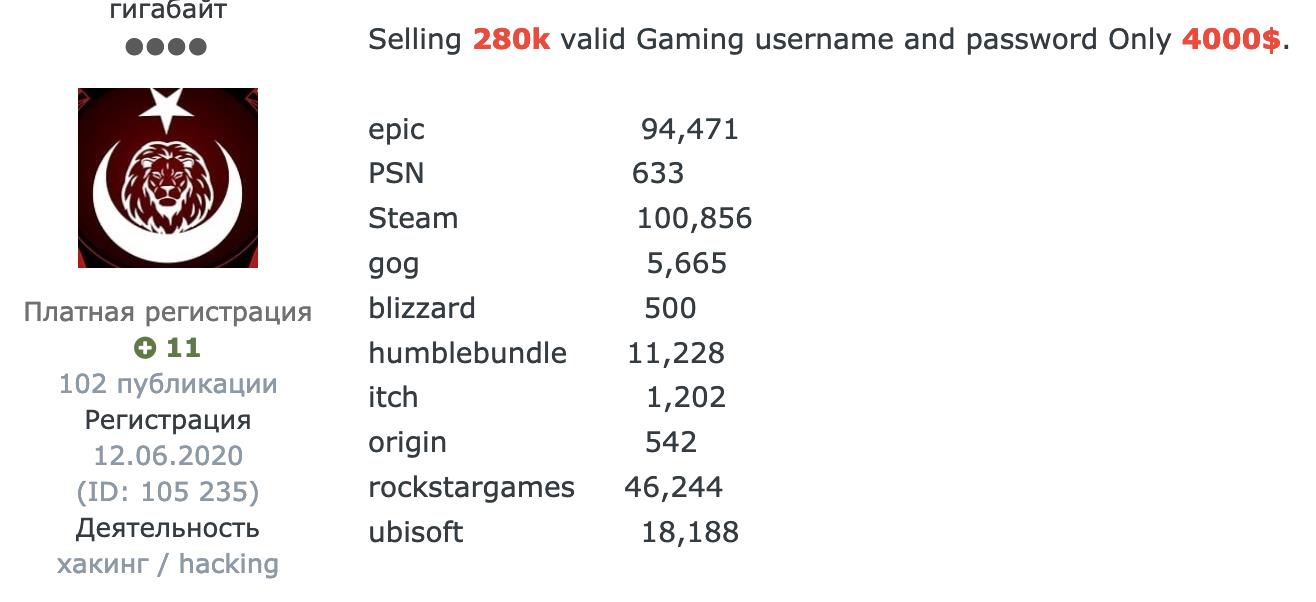

Ogłoszenie sprzedaży 280,000 loginy i hasła

W tym samym czasie, skradzione konta zwykle pojawiają się w darknecie nie w wyniku przecieków, ale w wyniku ukierunkowanych ataków cyberprzestępców, w tym używanie złośliwego oprogramowania, takiego jak BloodyStealer. Podkreśla się, że złośliwe oprogramowanie ma na celu nie tylko kradzież informacji związanych z grami, ale platformy, na które atakuje BloodyStealer, pokazują, że zapotrzebowanie na tego typu dane wśród przestępców jest wysokie.

Przypomnę, że mówiłem o tym, że Swarez Trojan i dropper dystrybuowane pod przebraniem 15 Popularne gry.