Le malware BloodyStealer détourne Steam, Comptes Epic Games Store et EA Origin

Experts de Kaspersky Lab a découvert que le cheval de Troie BloodyStealer qui est vendu sur le darknet et qui détourne les comptes des plateformes de jeux populaires, y compris Steam, Epic Games Store et EA Origin.

D'après une annonce placée sur le darknet, le malware vole diverses données de l'appareil infecté:

- mots de passe, biscuits, coordonnées bancaires et formulaires à remplissage automatique depuis les navigateurs;

- données de l'appareil;

- captures d'écran;

- fichiers du bureau et du client uTorrent;

- séances à Bethesda, Jeux épiques, GOG, Origine, Fumer, Clients Telegram et VimeWorld;

- journaux.

Voleur sanglant a le don d'éviter la détection, et ça coûte moins cher que $ 10 sur le darknet pour un abonnement mensuel et $ 40 pour un abonnement illimité.

Les chercheurs notent que les produits et les comptes en jeu sont très demandés par les cybercriminels. Identifiants de connexion pour les plateformes de jeux populaires (comme Steam, Origine, Ubisoft, ou EpicGames) peut vendre aussi bas que $ 14 par 1,000 comptes de gros et jusqu'à 30% de la valeur du compte pour les comptes individuels.

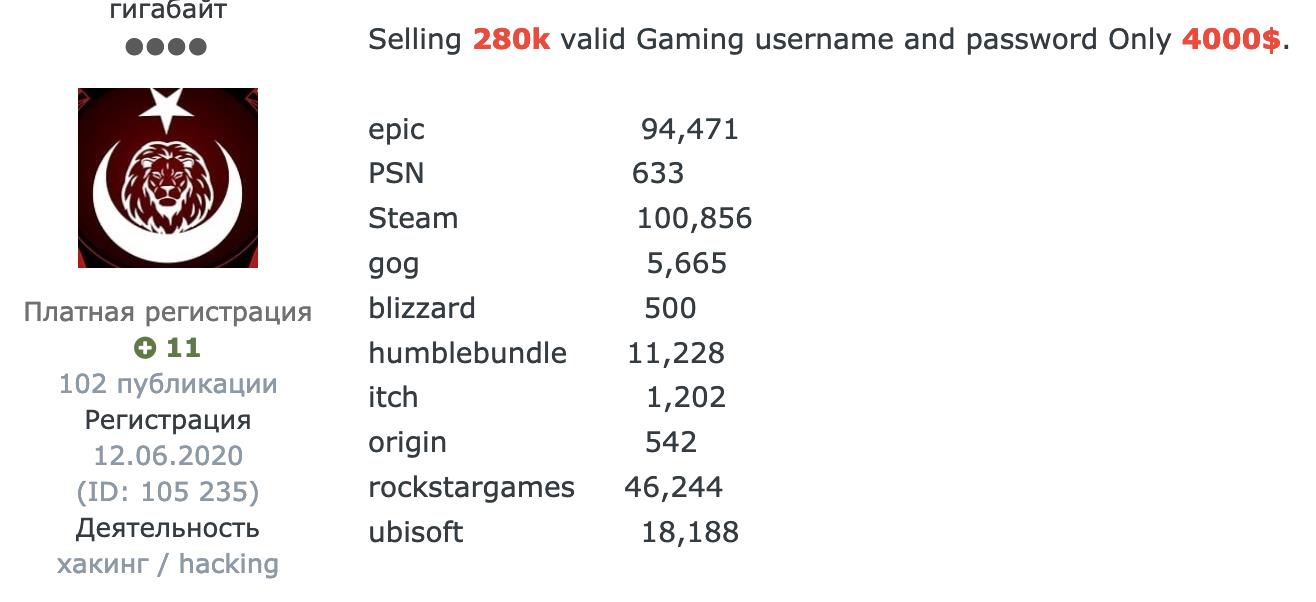

Annonce de la vente de 280,000 identifiants et mots de passe

En même temps, les comptes volés apparaissent généralement sur le darknet non à la suite de fuites, mais à la suite d'attaques ciblées de cybercriminels, y compris l'utilisation de logiciels malveillants tels que BloodyStealer. Il est souligné que le malware n'est pas seulement conçu pour voler des informations liées aux jeux, mais les plateformes ciblées par BloodyStealer montrent que la demande pour ce type de données parmi les criminels est élevée.

Permettez-moi de vous rappeler que j'ai parlé du fait que Swarez Trojan et Dropper distribués sous le déguisement de 15 Jeux populaires.