전문가들이 새로운 악성코드 샘플을 분석하고 악마의 귀환을 확인했습니다.

러시아와 미국 간의 긴장이 고조되는 배경, 전문가들은 새로운 악성 코드 샘플을 분석한 후 REvil 사이버 범죄자가 새로운 랜섬웨어로 다시 돌아오는 것을 확인했습니다..

러시아의 우크라이나 침공이 시작된 후, REvil의 토르 사이트가 부활하기 시작했습니다, 하지만 그들은 오래된 정보를 가지고 있지 않았습니다, 방문자를 새로운 URL로 리디렉션했습니다., 이름 없는 랜섬웨어 해커 그룹.

이 사이트는 이전 REvil 사이트와 다르지만, 이전 인프라가 새로운 URL로 리디렉션되었다는 사실은 그룹화의 복귀를 의미합니다.. 하나, 11월, 그룹 홈페이지에 'REvil은 나쁘다'라는 메시지가 나타나기 시작했다.. 해커 사이트에 대한 이러한 접근은 법 집행 기관이나 사이버 범죄자의 행동을 나타냅니다., 따라서 부활한 REvil 페이지는 갱단이 다시 돌아왔다는 강력한 증거가 될 수 없습니다..

REvil이 돌아왔는지 확실히 알 수 있는 유일한 방법은 샘플 랜섬웨어를 찾아 분석하여 소스 코드에서 패치 또는 개발되었는지 확인하는 것이었습니다.. 이번 주에 새로운 랜섬웨어의 올바른 샘플이 발견되었습니다. AVAST 연구원 야쿠브 크루스텍. 샘플 분석 결과 이름 없는 그룹과 REvil의 연관성이 확인되었습니다..

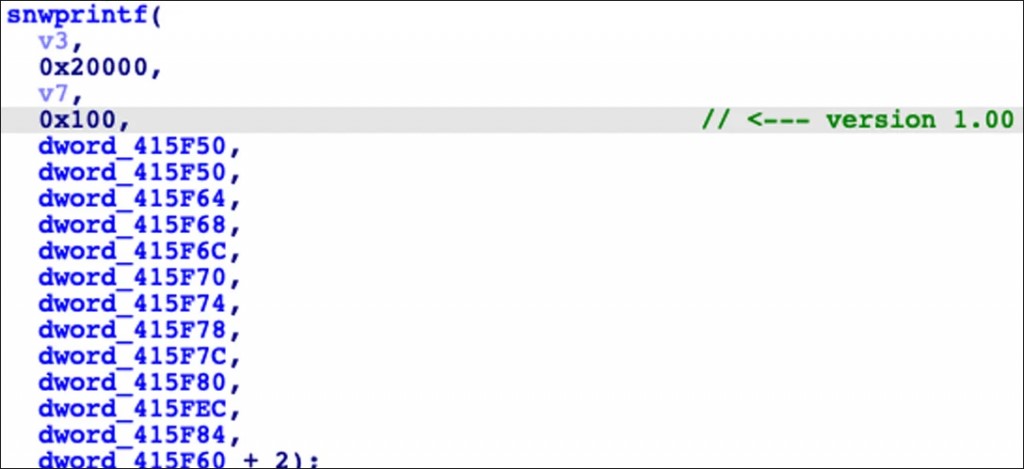

분석가에 따르면, 발견된 바이러스 샘플은 REvil 소스 코드에서 컴파일되었습니다., 새로운 변경사항도 포함되어 있습니다.. 보안연구원 R3MRUM 샘플의 버전 번호가 다음으로 변경되었다고 트윗했습니다. 1.0, 하지만 최신 버전의 연속입니다, 2.08, REvil이 파괴되기 전에 출시했습니다..

전문가는 바이러스가 파일을 암호화하지 않는 이유를 설명하지 못했습니다., 하지만 소스 코드에서 컴파일되었다고 믿습니다..

새로운 REvil 인코더의 버전 변경

고급 인텔 최고 경영자 비탈리 크레메즈 또한 샘플을 검사한 결과 4월 26일에 소스에서 컴파일된 것으로 확인되었습니다.. 그에 따르면, 새로운 REvil 샘플에는 새로운 'accs'가 포함되어 있습니다.’ 공격받은 피해자의 자격 증명이 포함된 구성 필드.

Kremez는 'accs'를 믿습니다.’ 구성 옵션은 올바른 Windows 계정 및 도메인을 포함하지 않는 다른 장치의 암호화를 방지하는 데 사용됩니다., 표적 공격 허용.

게다가 “액세서리” 매개 변수, 캠페인 및 지점 ID로 사용되는 SUB 및 PID 매개변수가 새로운 REvil 샘플 구성에서 변경되었습니다. 다음과 같은 더 긴 GUID 유형 값을 사용하려면 “3c852cc8-b7f1-436e-ba3b-c53b7fc6c0e4”.

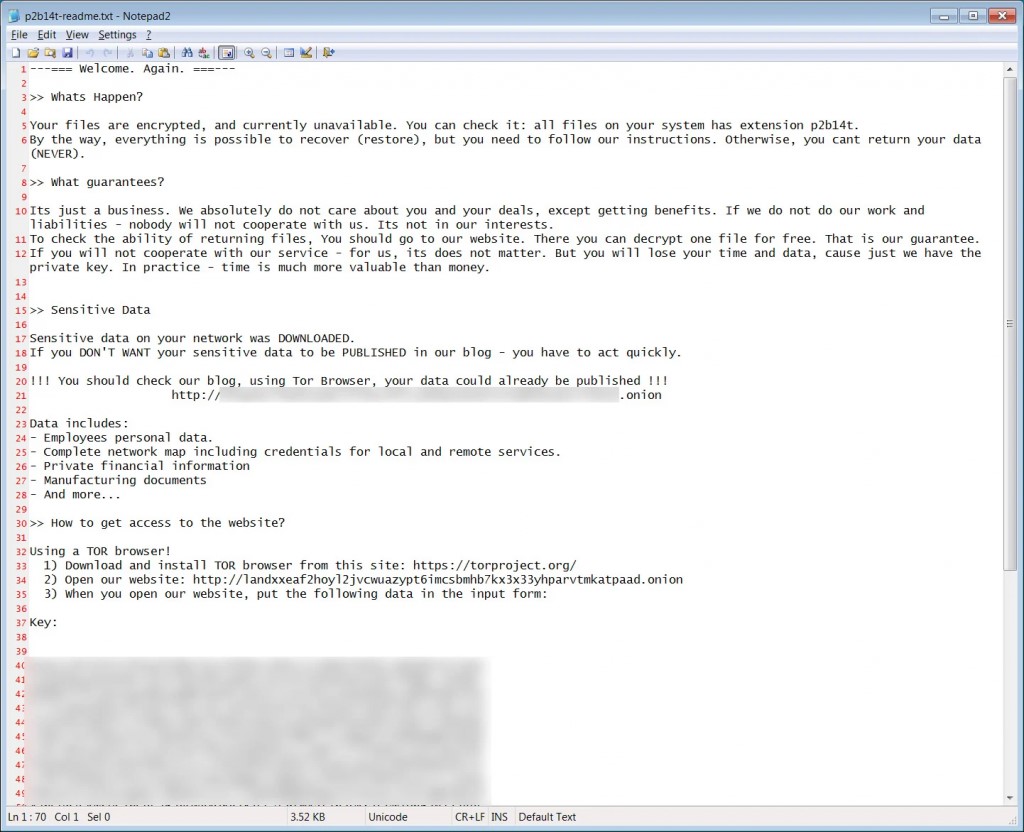

Bleeping컴퓨터 또한 랜섬웨어 샘플도 테스트했습니다. 그리고 이전 REvil 몸값 경고와 동일한 몸값 메모를 생성했습니다..

REvil 랜섬노트

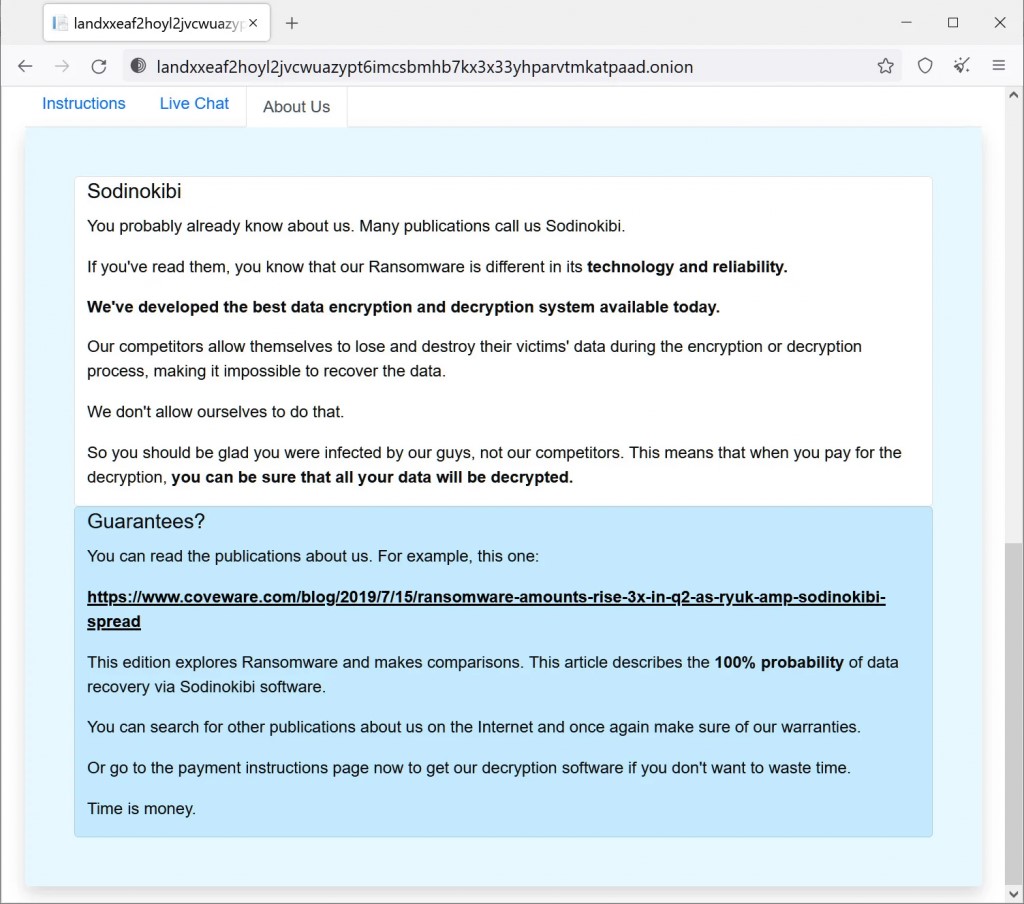

새로운 그룹은 스스로를 부른다 “Sodinokibi“, 그러나 새 사이트는 이전 Revil 사이트와 거의 동일합니다..

당연히, REvil은 새로운 작전의 일환으로 이름을 변경했습니다., 특히 미국과 러시아의 관계가 악화되면서.