Gisusi sa mga eksperto ang usa ka bag-ong sample sa malware ug gipamatud-an ang revil nga pagbalik

Batok sa background sa nagkadako nga tensyon tali sa Russia ug Estados Unidos, Gi-analisar sa mga eksperto ang mga sample sa bag-ong malware ug gikumpirma ang pagbalik sa REvil cybercriminals nga adunay bag-ong ransomware.

Human sa pagsugod sa pagsulong sa Russia sa Ukraine, REvil's TOR Ang mga site nagsugod sa pag-usab, apan wala silay daan nga impormasyon, ilang gi-redirect ang mga bisita sa mga URL sa usa ka bag-o, wala hinganli nga ransomware hacker nga grupo.

Samtang kini nga mga site dili sama sa nangaging mga site sa REvil, ang kamatuoran nga ang daan nga imprastraktura nag-redirect sa bag-ong mga URL nagpunting sa pagbalik sa paggrupo. Hinuon, sa Nobyembre, Ang mga mensahe nga "Ang REvil dili maayo" nagsugod sa pagpakita sa mga website sa grupo. Ang ingon nga pag-access sa mga site sa hacker naghisgot sa mga aksyon sa mga ahensya nga nagpatuman sa balaod o mga cybercriminal, mao nga ang gibuhi nga mga panid sa REvil dili mahimong usa ka lig-on nga ebidensya sa pagbalik sa gang.

Ang bugtong paagi aron mahibal-an nga sigurado kung nakabalik ba ang REvil mao ang pagpangita sa usa ka sample nga ransomware ug analisa kini aron mahibal-an kung kini gi-patch o naugmad gikan sa source code.. Ang husto nga sample sa bag-ong ransomware nadiskobrehan karong semanaha pinaagi sa AVAST tigdukiduki Jakub Krustek. Ang pag-analisar sa sample nagpamatuod sa koneksyon sa wala hinganli nga grupo sa REvil.

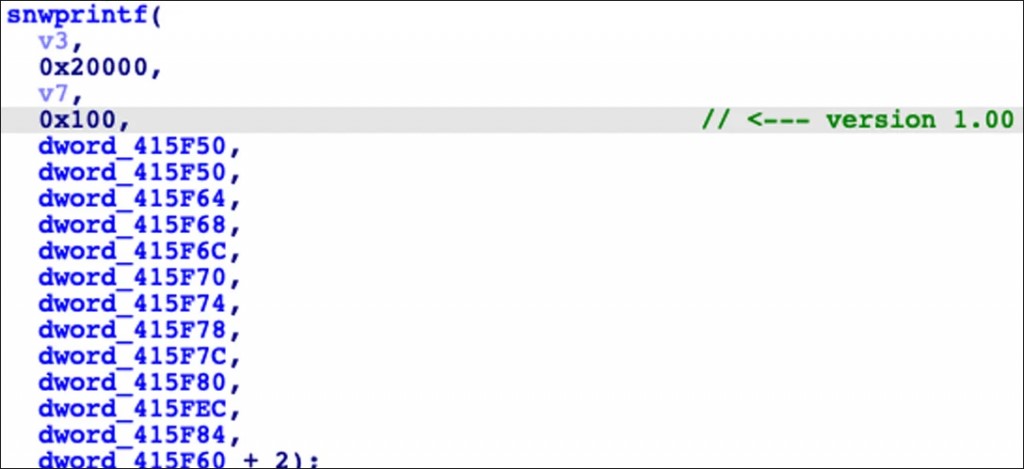

Sumala sa mga analista, ang nadiskobrehan nga sample sa virus gihugpong gikan sa REvil source code, ug naglakip usab sa bag-ong mga kausaban. Tigdukiduki sa seguridad R3MRUM nag-tweet nga ang numero sa bersyon sa sample giusab sa 1.0, apan kini usa ka pagpadayon sa pinakabag-o nga bersyon, 2.08, gipagawas ni REvil sa wala pa kini malaglag.

Dili mapatin-aw sa espesyalista kung ngano nga ang virus wala mag-encrypt sa mga file, apan nagtuo nga kini gihugpong gikan sa source code.

Pagbag-o sa bersyon sa bag-ong REvil encoder

Advanced nga Intel CEO Vitaly Kremez gisusi usab ang sample ug gikumpirma nga kini gihugpong gikan sa gigikanan kaniadtong Abril 26th. Matod niya, ang bag-ong REvil sample naglakip sa usa ka bag-ong 'accs’ configuration field nga naglangkob sa mga kredensyal sa giatake nga biktima.

Si Kremez nagtuo nga ang 'accs’ Ang opsyon sa pag-configure gigamit aron mapugngan ang pag-encrypt sa ubang mga aparato nga wala maglangkob sa husto nga mga account ug domain sa Windows, pagtugot sa mga target nga pag-atake.

Dugang pa sa “accs” parametro, ang SUB ug PID nga mga parametro nga gigamit isip Campaign ug Branch ID giusab sa configuration sa bag-ong REvil sample sa paggamit sa mas taas nga GUID type values sama sa “3c852cc8-b7f1-436e-ba3b-c53b7fc6c0e4”.

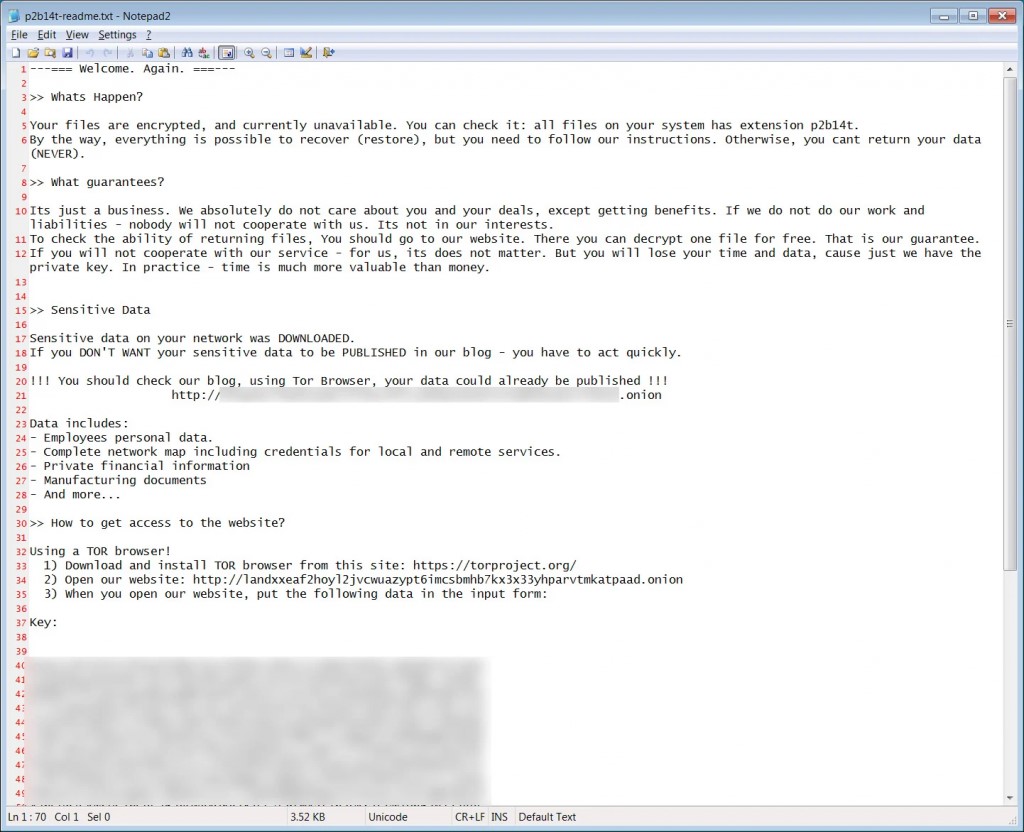

BleepingComputer gisulayan usab ang usa ka sample sa ransomware ug nagmugna kini og ransom note nga susama sa daan nga REvil ransom warning.

REvil ransom note

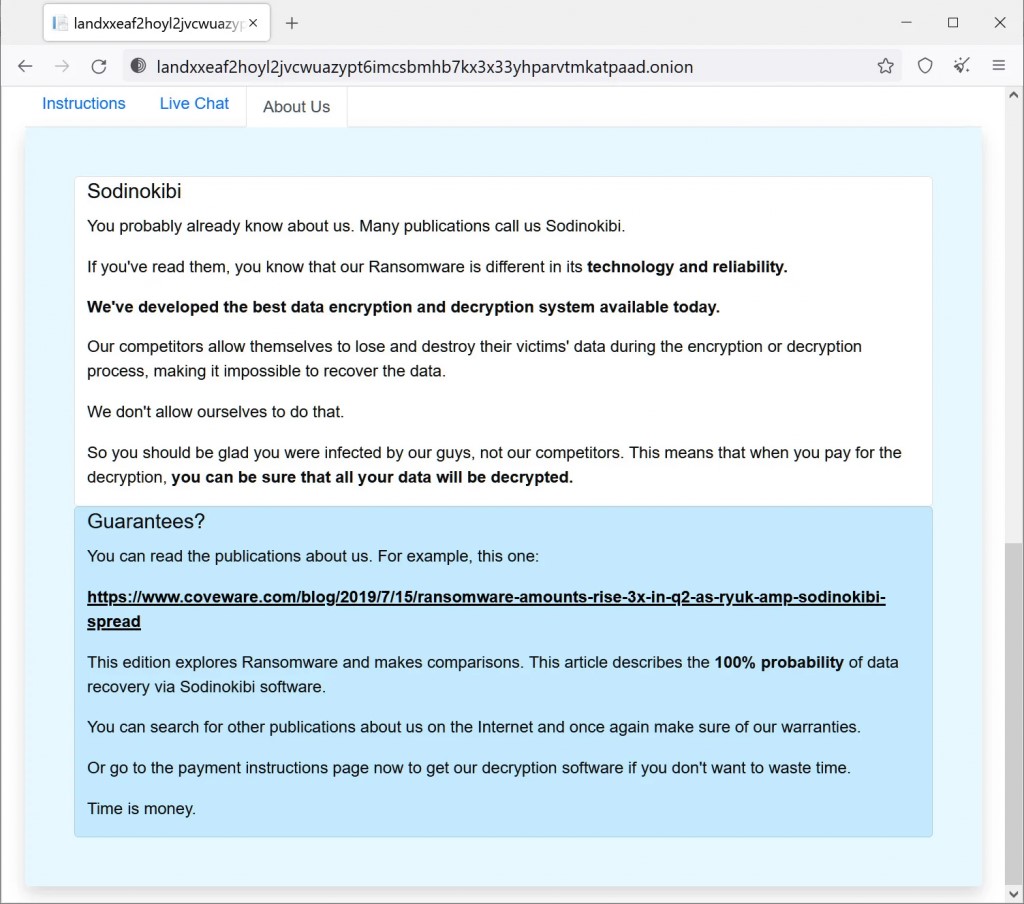

Ang bag-ong grupo nagtawag sa ilang kaugalingon “Sodinokibi“, apan ang bag-ong site halos parehas sa daan nga Revil site.

Dili ikatingala, Giusab sa REvil ang ngalan niini isip kabahin sa bag-ong operasyon, ilabina tungod sa nagkagrabeng relasyon tali sa US ug Russia.