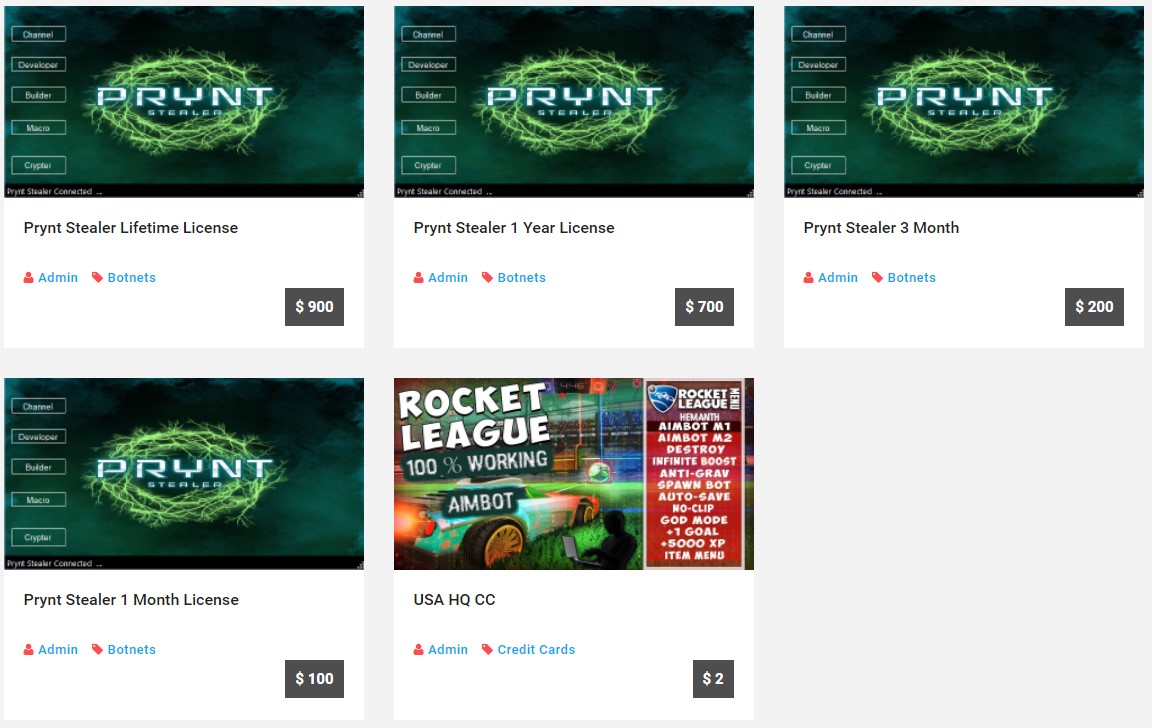

PryntStealerマルウェアはダークウェブでのみ販売されています $100 月額

Cyble のサイバーセキュリティ スペシャリスト 発見した Prynt Stealer と呼ばれる新しい情報窃取マルウェア. このマルウェアは幅広い機能を備えており、追加のキーロガー モジュールとクリッパー モジュールが付属しています。.

プリントスティーラー さまざまなブラウザを侵害するソリューションとして宣伝されています, インスタントメッセンジャーとゲームアプリケーション, 直接的な金融攻撃を実行することも可能です.

Prynt Stealer はサブスクリプション サービスであり、著者は月額 100 ドルを請求します, $200/四半期, または年間700ドル, 生涯ライセンスを提供します $900.

ところで, ダークネットの犯罪生活に興味があるなら, 私たちの記事が気に入っていただけるかもしれません: のダークネットサイト REvil グループは再び働いています: ロシア人にサイバー犯罪者を野生に解放させます? または、この情報に興味があるかもしれません: RedLineスティーラー マルウェアは、2つの主要な市場におけるクレデンシャルの主なソースです.

又, 購入者はコンストラクターを使用して独自のコンストラクターを作成できます。, 標的型攻撃に使用できる、コンパクトで検出が困難なマルウェアのバージョン.

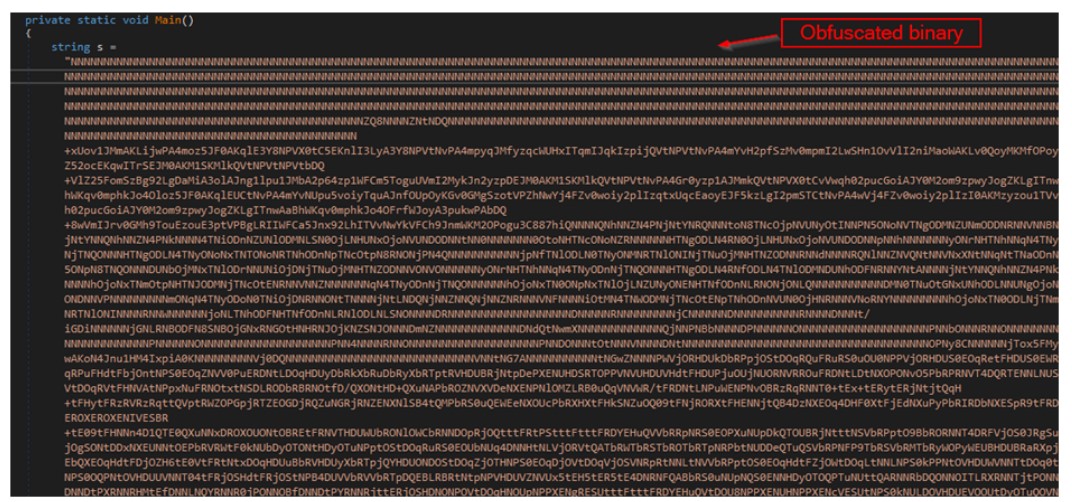

サイクル アナリストは、Prynt Stealer はステルス性を重視して作成され、バイナリ難読化と文字列暗号化を使用していると書いています。 ラインダール. 加えて, 管理サーバーとのすべての通信は AES256 を使用して暗号化されます。, そしてAppDataフォルダー (とサブフォルダー) 盗まれたデータを一時的に保存するために必要なものは隠されています.

被害者のマシンに到達すると, Prynt Stealer はホスト上のすべてのディスクをスキャンしてドキュメントを盗みます, データベースファイル, ソースコード, および画像ファイルのサイズが小さい 5120 バイト (5 KB).

その後, マルウェアは Chrome ベースのブラウザに切り替えます, Firefox と MS Edge, 自動入力データを盗む, 資格, 銀行カード情報, 検索履歴とCookie. この段階では, マルウェアはScanDataを使用します() 銀行に関連するキーワードのブラウザ データを検索します。, 暗号通貨, とポルノサイト, 情報が見つかると見つけたものを盗みます.

プリント・スティーラーがメッセンジャーを攻撃した後, 含む 不和, ピジン そして 電報, Discord トークンがシステム内にある場合はそれを盗みます. ゲームアプリケーション認証ファイル, ゲームのセーブファイルやその他の貴重なデータ ユービーアイソフト Uplay, 蒸気 そして マインクラフト も盗まれます.

最終的には, マルウェアはレジストリにクエリを実行して、次のような暗号通貨ウォレットのデータを見つけます。 ジーキャッシュ, 武器庫, Bytecoin, ジャックス, イーサリアム, アトミックウォレット, ガード そして コイノミ, また、FileZilla から情報を盗みます, OpenVPN, NordVPN と ProtonVPN は、対応する認証情報を上記のものにコピーします。. AppData 内のサブフォルダー.

データ転送自体は Telegram ボットを使用して実行されます, 暗号化されたネットワーク接続を使用してダンプをリモート サーバーにアップロードします。.

上記のように, これらの機能に加えて, マルウェアにはキーロガーモジュールが装備されています (キーストロークを傍受する) そしてバリカン (クリップボード内の暗号通貨アドレスを追跡して置き換えます).