Prynt Stealer Malware se vend sur le Dark Web pour seulement $100 par mois

Spécialistes de la cybersécurité de Cyble a découvert un nouveau logiciel malveillant voleur d'informations appelé Prynt Stealer. Le malware a un large éventail de fonctionnalités et est livré avec des modules supplémentaires d'enregistreur de frappe et de clipper.

Voleur de Prynt est annoncé comme une solution pour compromettre une grande variété de navigateurs, messageries instantanées et applications de jeux, et il est également capable de mener des attaques financières directes.

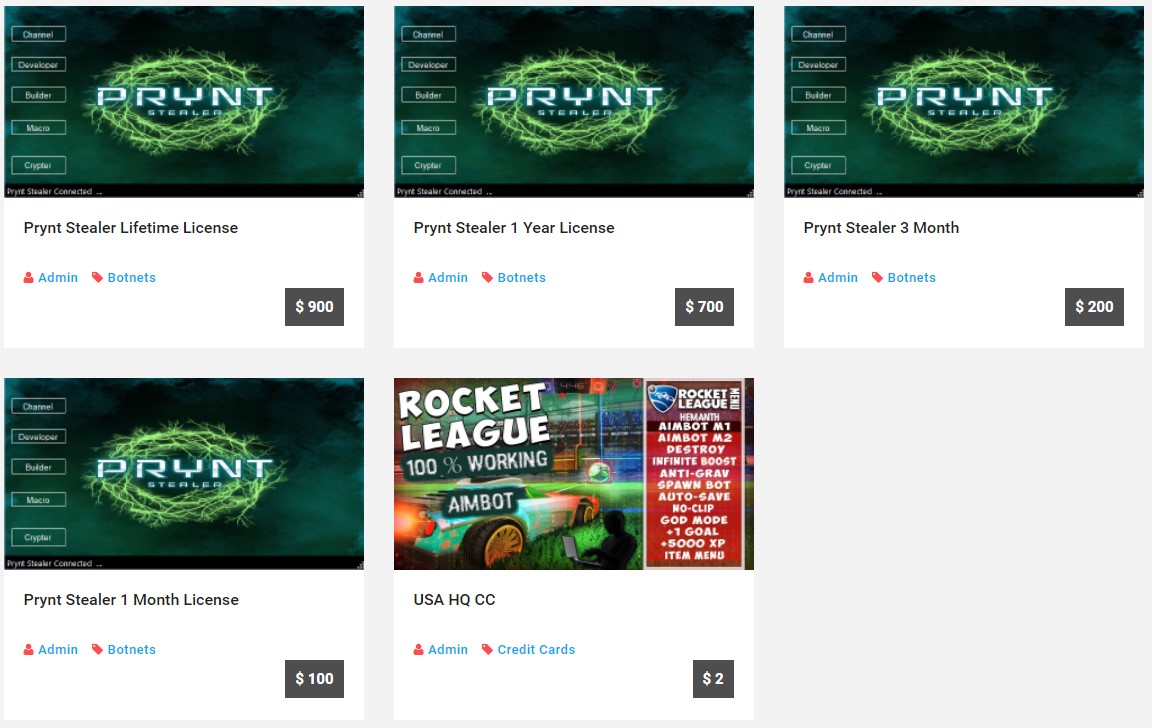

Prynt Stealer est un service d'abonnement et les auteurs facturent 100 $/mois, $200/trimestre, ou 700 $/an, et offrir une licence à vie pour $900.

Au fait, si vous êtes intéressé par la vie criminelle du darknet, vous pourriez aimer notre article: Les sites darknet du le mal le groupe fonctionne à nouveau: les Russes ont relâché des cybercriminels dans la nature? ou vous pourriez être intéressé par cette information: Voleur RedLine les logiciels malveillants sont la principale source d'informations d'identification sur deux marchés majeurs.

en outre, les acheteurs peuvent utiliser le constructeur pour créer leur propre, version compacte et difficile à détecter du logiciel malveillant qui peut être utilisée dans des attaques ciblées.

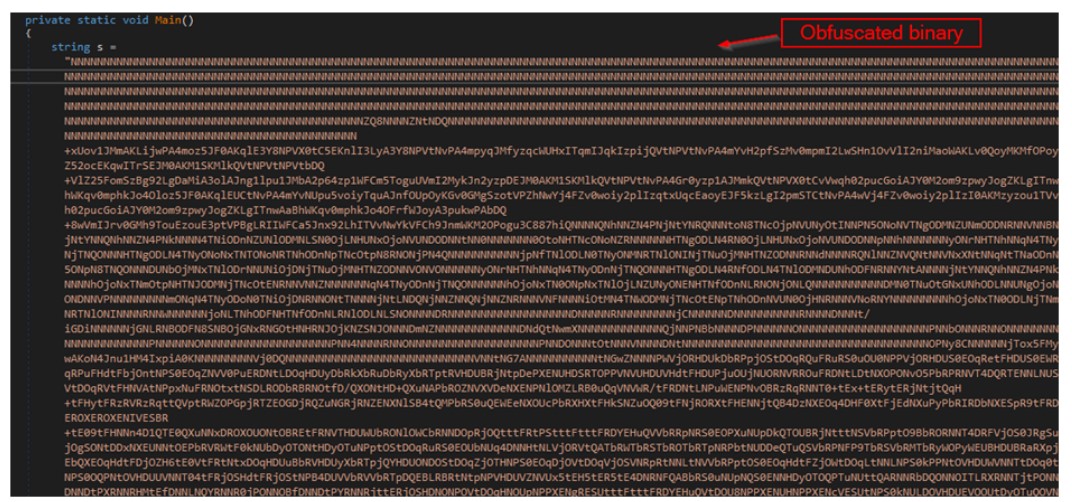

Cyble les analystes écrivent que Prynt Stealer a été créé en mettant l'accent sur la furtivité et utilise l'obscurcissement binaire et le cryptage de chaîne en utilisant Rijndael. en outre, toutes les communications avec les serveurs de gestion sont cryptées à l'aide d'AES256, et le dossier AppData (et sous-dossiers) nécessaire pour stocker temporairement les données volées est masqué.

Une fois sur la machine de la victime, Prynt Stealer analyse tous les disques de l'hôte et vole des documents, fichiers de base de données, code source, et les fichiers image plus petits que 5120 octets (5 Ko).

Après ça, le malware passe aux navigateurs basés sur Chrome, Firefox et MS Edge, voler des données de remplissage automatique, crédits, Le programme d'installation d'OpenOffice sur un tel faux site est un exécutable Mars fourni avec le, historique de recherche et cookies. À ce stade, le malware utilise ScanData() pour rechercher dans les données du navigateur des mots-clés liés aux banques, crypto-monnaies, et sites porno, et vole ce qu'il trouve si des informations sont trouvées.

Après que Prynt Stealer a attaqué des messagers, comprenant Discorde, Sabir et Télégramme, et vole des jetons Discord s'ils sont dans le système. Fichiers d'autorisation d'application de jeu, fichiers de sauvegarde de jeu et autres données précieuses de Ubisoft Uplay, Fumer et Minecraft sont également volés.

À la fin, le malware interroge le registre pour trouver les données des portefeuilles de crypto-monnaie tels que Zcash, Arsenal, Bytecoin, Jaxx, Ethereum, Porte-monnaie atomique, Garde et Coinomi, et vole également des informations de FileZilla, OpenVPN, NordVPN et ProtonVPN en copiant les identifiants correspondants sur celui mentionné ci-dessus. sous-dossier dans AppData.

Le transfert de données lui-même est effectué à l'aide d'un bot Telegram, qui utilise une connexion réseau cryptée pour télécharger le vidage sur un serveur distant.

Comme mentionné ci-dessus, en plus de ces fonctions, le malware est équipé de modules keylogger (intercepter les frappes) et une tondeuse (suit et remplace les adresses de crypto-monnaie dans le presse-papiers).