BulletProofLink Cybercrime ofrece phishing como servicio

Expertos de Microsoft discutir ese BulletProofLink (también conocido como BulletProftLink o Anthrax), un phishing-as-a-Service (PHaaS) servicio ciberdelincuente, es responsable de muchas campañas de phishing dirigidas a empresas y organizaciones en los últimos años.

se debe notar que BulletProofLink fue descubierto por primera vez en octubre 2020 por Ventiladores OSINT investigadores, quien publicó una serie de artículos (1, 2, 3) describiendo algunos de los mecanismos de la plataforma PHaaS.

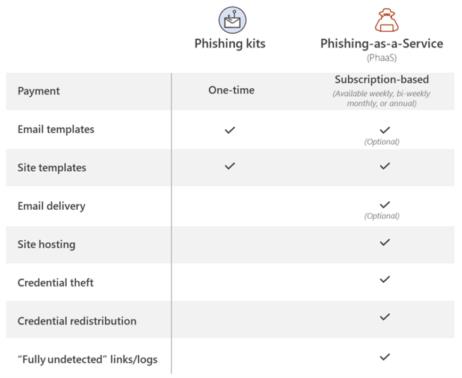

Los investigadores ahora informan que los atacantes de BulletProofLink brindan a los ciberdelincuentes una variedad de servicios de suscripción, de la venta de kits de phishing (colecciones de páginas y plantillas de phishing que imitan los formularios de inicio de sesión de empresas conocidas) y plantillas de correo electrónico, a hosting y servicios automatizados.

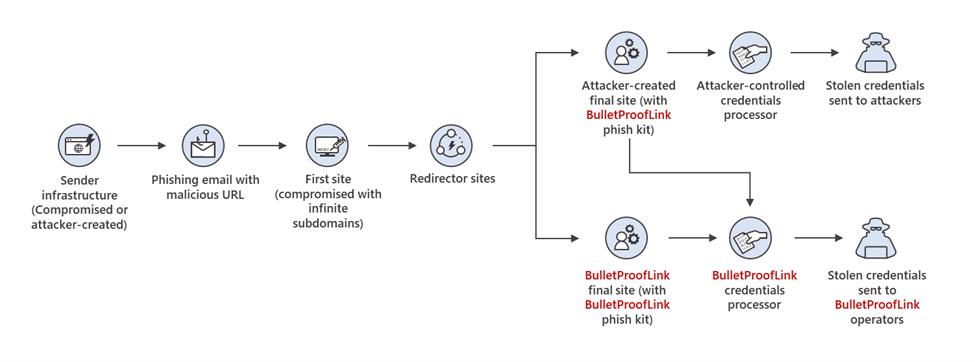

Básicamente, los clientes simplemente se registran en BulletProofLink para $ 800 Los operadores de tarifa y BulletProofLink hacen el resto por ellos. Los servicios de los ciberdelincuentes incluyen: configurar una página web para alojar un sitio de phishing, instalar la propia plantilla de phishing, configurar un dominio (URL) para sitios de phishing, enviar correos electrónicos de phishing a las víctimas, recopilar las credenciales obtenidas durante estos ataques, y luego entregar los inicios de sesión y contraseñas robados para “clientes solventes” al final de la semana.

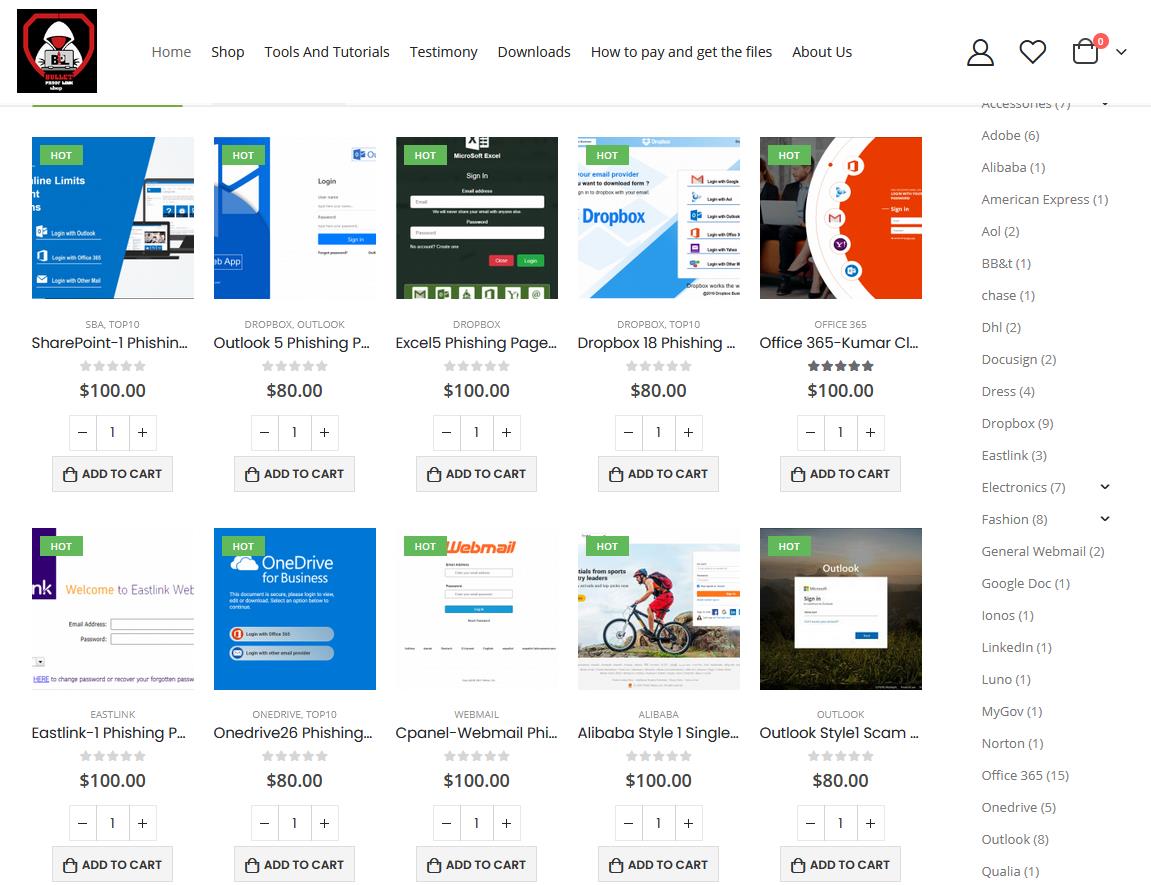

Si un cliente quiere cambiar sus plantillas de phishing, Los operadores de BulletProofLink tienen una tienda separada donde los atacantes pueden comprar nuevas plantillas de ataque por entre $ 80 y $ 100 cada. Actualmente hay sobre 120 diferentes plantillas disponibles en BulletProofLink Store, y hay tutoriales en el sitio para ayudar a los clientes a utilizar el servicio..

microsoft Los investigadores también informan que los operadores de BulletProofLink no están limpios a mano y les roban a sus clientes: el servicio guarda copias de todas las credenciales recopiladas, que luego se venden en la darknet, trayéndoles ganancias adicionales.

Microsoft describe BulletProofLink como una operación técnicamente compleja, y señala que los operadores de servicios suelen utilizar sitios pirateados para alojar sus páginas de phishing. también, en algunos casos, BulletProofLink compromete los registros DNS de los sitios pirateados con el fin de crear subdominios para alojar páginas de phishing.

Déjame recordarte que hablamos de cómo El malware Capoae instala un complemento de puerta trasera en los sitios de WordPress.