BulletProofLink Cybercrime nabízí jako službu phishing

Experti společnosti Microsoft dohadovat se ten BulletProofLink (aka BulletProftLink nebo Anthrax), služba phishing jako služba (PHaaS) kyberzločinecká služba, je v posledních letech zodpovědný za mnoho phishingových kampaní zaměřených na společnosti a organizace.

Je třeba poznamenat, že BulletProofLink byl poprvé objeven v říjnu 2020 podle Fanoušci OSINT výzkumníci, který publikoval sérii článků (1, 2, 3) popisující některé mechanismy platformy PHaaS.

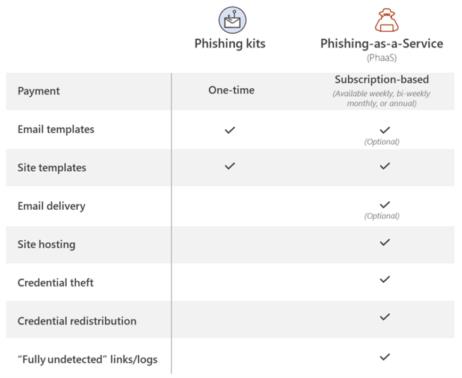

Vědci nyní uvádějí, že útočníci BulletProofLink poskytují kyberzločincům různé služby předplatného, z prodeje phishingových sad (sbírky phishingových stránek a šablon, které napodobují přihlašovací formuláře známých společností) a šablony e -mailů, na hostování a automatizované služby.

V podstatě, zákazníci se jednoduše zaregistrují na BulletProofLink a $ 800 provozovatelé poplatků a BulletProofLink za ně udělají zbytek. Mezi služby kyberzločinců patří: nastavení webové stránky pro hostování phishingového webu, instalace samotné šablony phishingu, konfigurace domény (URL) pro phishingové stránky, zasílání phishingových e -mailů obětem, sbírání přihlašovacích údajů získaných během těchto útoků, a poté doručit ukradená přihlašovací jména a hesla pro “solventní klienti” na konci týdne.

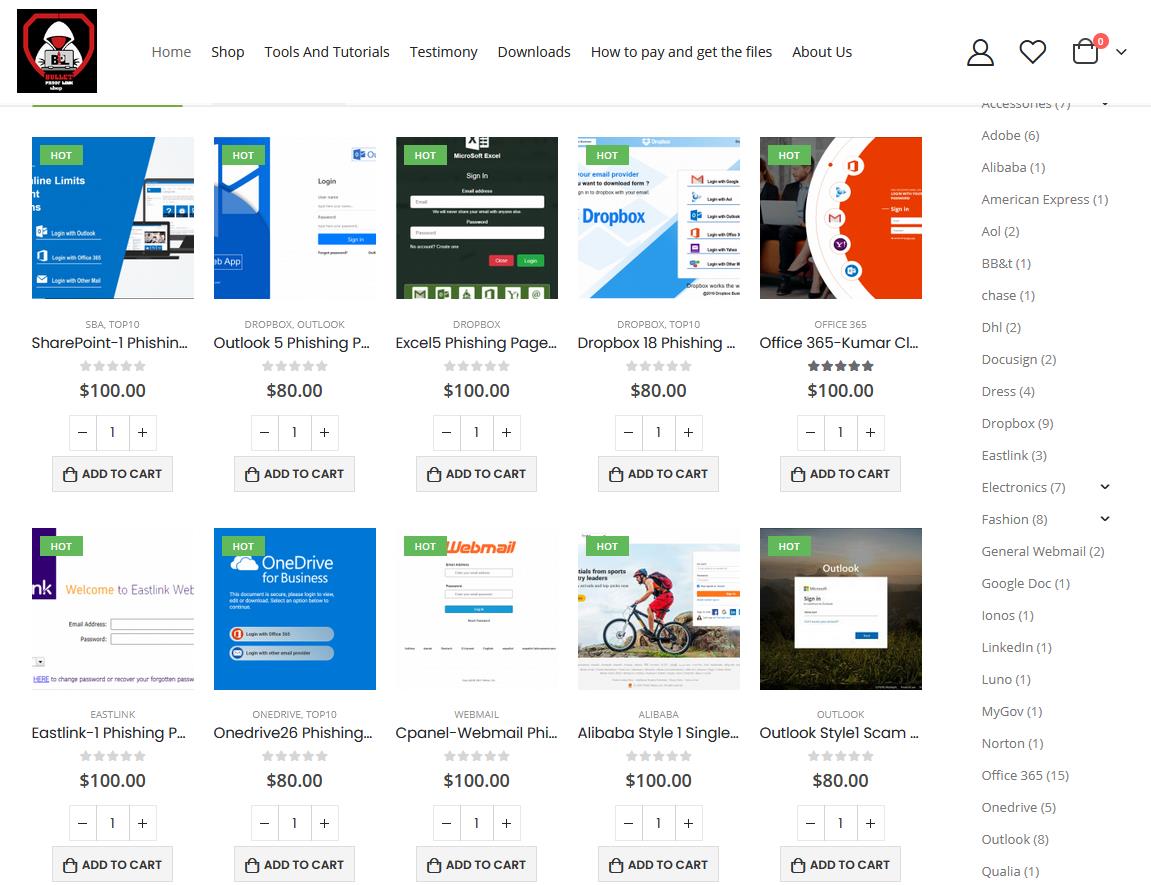

Pokud chce zákazník změnit své phishingové šablony, Operátoři BulletProofLink mají samostatný obchod, kde si útočníci mohou mezi nimi koupit nové šablony útoků $ 80 a $ 100 každý. V současné době existuje asi 120 různé šablony dostupné v BulletProofLink Store, a na webu jsou návody, které pomáhají zákazníkům službu využívat.

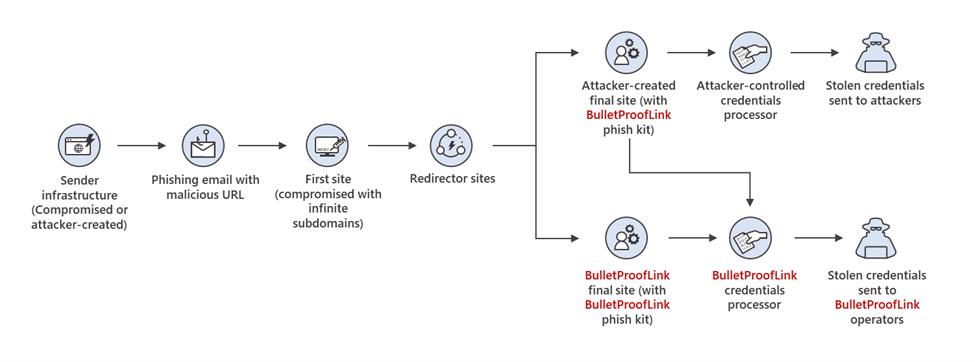

Microsoft výzkumníci také uvádějí, že operátoři BulletProofLink nejsou po ruce čistí a kradou svým zákazníkům: služba ukládá kopie všech shromážděných přihlašovacích údajů, které se pak prodávají na darknetu, přináší jim další zisk.

Společnost Microsoft popisuje BulletProofLink jako technicky složitou operaci, a konstatuje, že provozovatelé služeb často používají k hostování svých phishingových stránek napadené stránky. Taky, v některých případech BulletProofLink kompromituje záznamy DNS napadených webů za účelem vytvoření subdomén pro hostování phishingových stránek.

Připomínám, že jsme mluvili o tom, jak Malware Capoae nainstaluje backdoor plugin na weby WordPress.