Banking Trojan Chaes instalează extensii cromate rău intenționate

Campania pe scară largă a lui Chaes Banker a fost descoperită, în timpul căruia aproximativ 800 Site -urile WordPress au fost compromise. Troianul vizează în principal utilizatorii brazilieni și folosește cinci extensii rău intenționate pentru browserul Chrome în atacurile sale.

Chaes activitate a fost descoperit de Avast experți, care raportează că a început o nouă campanie malware la sfârșitul 2021. Iniţial, malware -ul a fost descoperit din nou în 2020 de Cyberoason analiști, Și atunci (Ca acum) se adresează clienților Banco Do Brasil, Magazin integrat, Piața bitcoin, Mercado Livre și Market Pago Banks.

Acum cercetătorii spun că atacul începe atunci când victima vizitează unul dintre site -urile hacked. Acolo, Utilizatorul vede o fereastră pop-up care cere să instaleze un fals Java Runtime aplicație.

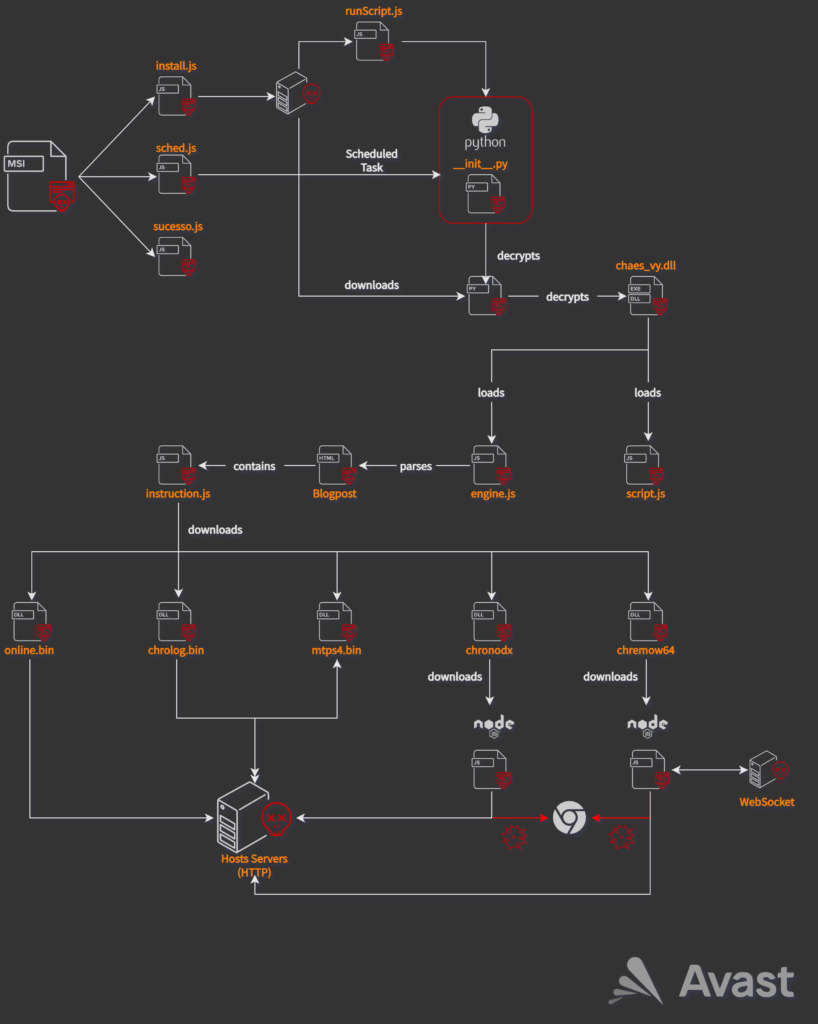

Instalatorul MSI pentru acest lucru “Aplicație” conține trei fișiere rău intenționate (instalați.js, Sched.js, Succes.js) care pregătesc mediul Python pentru următoarea etapă de încărcare. Dacă utilizatorul respectă instrucțiunile, Malware -ul inițiază o procedură complexă de livrare a buncărului, care se încheie cu implementarea mai multor module – inclusiv spyware și modul de acces la distanță.

Unele sarcini utile intermediare nu sunt doar criptate, dar ascuns și în codul comentat în paginile HTML ale Awsvirtual[.]Domeniul blogspot.com. În ultima etapă a atacului, Dropper JavaScript descărcă și instalează până la cinci extensii cromate rău intenționate pe sistemul victimei:

- Online – Modulul Delphi folosit pentru a amprenta informațiile despre sistemul victimei și transferul hackerilor’ server de control;

- Mtps4 (Multitela Pascal) este un backdoor bazat pe Delphi, al cărui scop principal este să vă conectați la serverul de control și să așteptați executarea scripului Pascal de răspuns;

- creştin (Cromelog) – Fură parole de la Google Chrome, modulul este scris și în Delphi;

- Chronodx (Chrome Noder) este un troian javascript care, La detectarea lansării browserului crom, Îl închide imediat și își deschide propria instanță de Chrome care conține un modul rău intenționat care fură informațiile bancare;

- Chrows (WebSocket Chrome) este un troian javascript bancar care interceptează loviturile de taste și clicurile de mouse în Chrome pentru a fura acreditările (Pentru utilizatorii de piață liberă și Mercado Pago).

Permiteți-mi să vă reamintesc că și noi am scris asta Troian bancar Qakbot atacat 17,000 utilizatori din întreaga lume, și de asemenea că Anubis Bancherul Android vizează aproape 400 Utilizatorii aplicației financiare.