如果手动删除指南对您不起作用或产生了不良后果,我们强烈建议您安装自动 Voyasollam.exe 删除工具并按照以下步骤操作

Qrator实验室 已经总结出结果 第四季度的 2021 并发现了一个新的数据挖掘僵尸网络 160,097 设备. 这几乎是第三季度的三倍, 比其他任何季度都多 2021.

有趣的是, 该僵尸网络根本没有用于组织 DDoS 攻击, 但对于零售公司之一的数据挖掘.

这种规模的僵尸网络在请求强度和带宽方面并未创造记录: 他们的任务是每天持续提取具有商业意义的数据,而不引起防御机制的怀疑. 每个单独设备必须完成的工作比例越小, 在大量用户中检测并阻止它就越困难. 借助声誉分析很难打击这种活动, 速度限制和 IP 限制 – 合法用户难免会落刀下. 需要能够识别访客的身份, 评估其设备数字环境的完整性, 哪些高级机器人擅长锻造, 并针对每项不公平待遇分别做出拒绝访问的决定. 这得益于网络浏览器和移动应用程序操作方面的专业知识, 了解机器人活动的目标以及实现这些目标的技术手段.评论 格奥尔吉·塔拉索夫, 产品经理在 Qrator实验室.

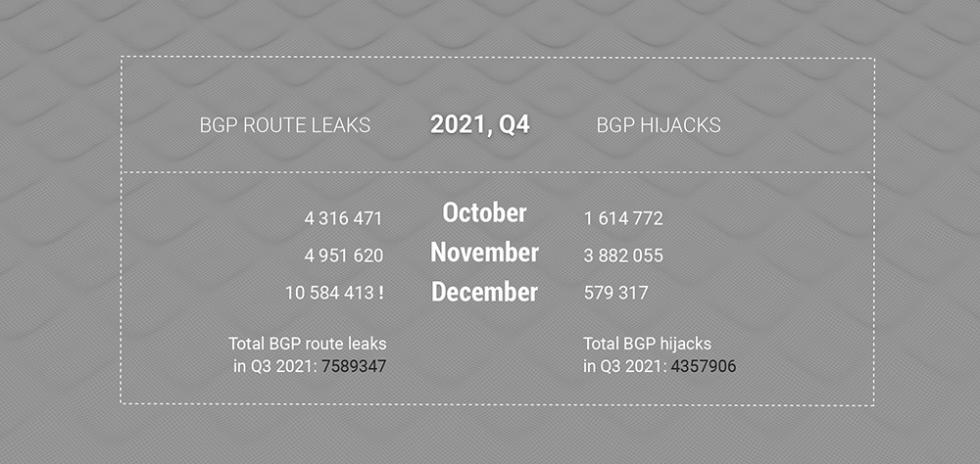

该公司还注意到与流量拦截相关的独特 BGP 事件数量创历史新高: 十一月期间, 17,798 产生自治系统 BGP 劫持, 其中占 16.3% 世界自治系统总数的.

另一个 BGP “记录” 由数量设置 BGP路由泄露 每月. 所以, 十二月 2021 显示了创纪录的路由泄漏数量 – 多于 10,000,000. 这几乎是第四季度前两个月的两倍.

第四季度总路由泄漏量是第三季度的两倍多 – 19,852,504 在第四季度与 7,589,347 在第三个.

根据 Qrator Labs 统计, 教育和电商是第四季度受攻击最严重的行业, 并显着领先. 针对这些细分市场的攻击数量的增长 12.29% 和 10.21%, 分别. 支付系统位居第三 9.75%. 银行, 这占了一个很棒的 22.28% 上季度所有 DDoS 攻击, 只被针对 5% 第四季度的时间里.

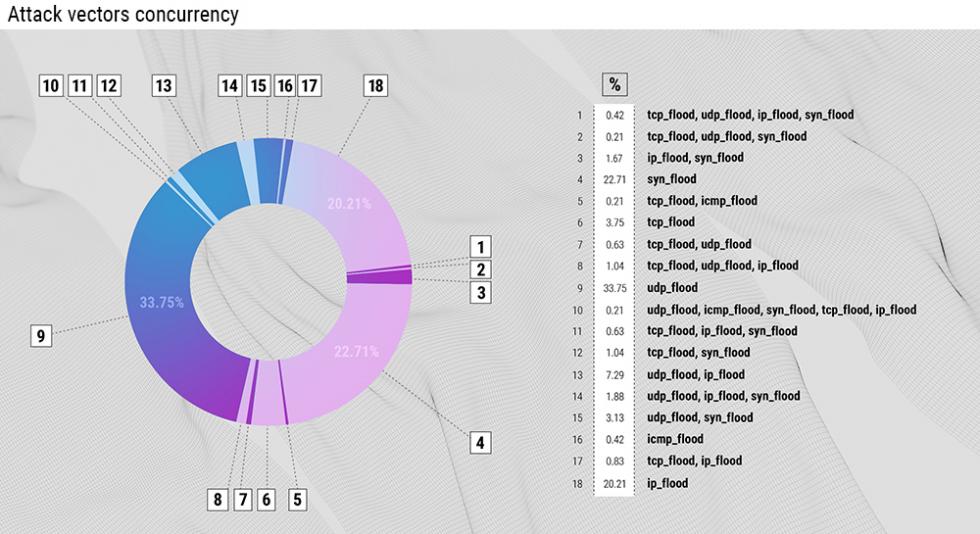

也, 几乎每个季度, 该公司检测到攻击向量分布的变化. 所以, 在第四季度 2021, 包括前三种最流行的 DDoS 攻击向量:

- UDP洪水 恶意软件现在更加模糊 33.75%;

- SYN泛洪 恶意软件现在更加模糊 22.71%;

- 和 IP泛洪 恶意软件现在更加模糊 20.21%.

与第三季度相比,这是统计数据的逆转, 但情况与第二季度观察到的情况类似 2021. 尽管在上一季度的审查中, IP 泛洪攻击占所有攻击的一半以上, 第四季度的领先者, UDP泛洪, 只负责三分之一.

让我提醒你,我们也写过 粉红僵尸网络 被感染超过 1.5 百万台设备, 并且还认为 中国当局逮捕了该案的作者 并且中国当局逮捕了这本书的作者.