Pink botnet okužen konec 1.5 milijonov naprav

Netlab Qihoo 360 raziskovalna ekipa poročila da je odkrilo “največji botnet” v zadnjih šestih letih – Pink malware okužilo že več kot 1.6 milijonov naprav, večinoma na Kitajskem (96%).

Te bote uporabljajo operaterji botnetov za napade DDoS in vbrizgavanje oglasov na spletnih mestih HTTP. Poroča se, da vsaj 100 DDoS napade je do danes izvajal botnet.

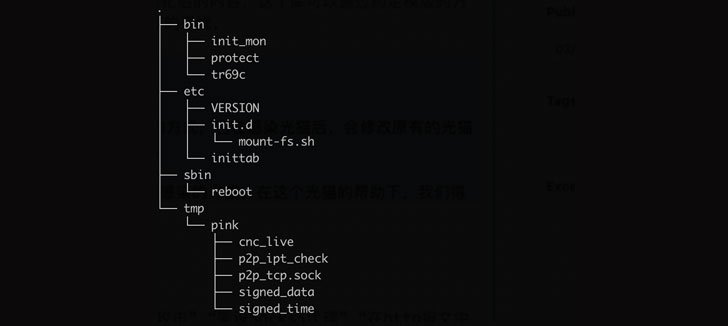

Po mnenju strokovnjakov, Roza je aktivna od novembra 2019. Zlonamerna programska oprema napada predvsem usmerjevalnike MIPS in uporablja različne storitve tretjih oseb, vključno z GitHub, kot tudi P2P in centraliziran C&C strežniki za povezovanje botov z operaterji in prenos ukazov.

Pink je botnet hibridne arhitekture, ki uporablja oboje “P2P” in osrednji “C2″ za komunikacijo s svojimi roboti. Na splošno, zagotavlja manj časovno občutljive ukaze (npr. informacije o konfiguraciji upravljanja) prek P2P, medtem ko se bolj časovno občutljivi ukazi distribuirajo centralno preko C2s (npr. zagon ddos napadov, vstavljanje oglasov na spletna mesta HTTP, ki jih obiskujejo uporabniki).Netlab Qihoo 360 povedali strokovnjaki.

Pink uporablja tudi DNS-Over-HTTPS za povezavo s strežnikom, navedenim v konfiguracijski datoteki, ki je dostavljen prek GitHub ali Baidu Tieba (včasih je ime domene popolnoma kodirano).

Pinkovi operaterji so se borili z dobaviteljem za nadzor nad okuženimi napravami: medtem ko je dobavitelj večkrat poskušal odpraviti težavo, glavni bot je v realnem času zaznal dejanja dobavitelja in ustrezno posodobil vdelano programsko opremo usmerjevalnikov.pravijo analitiki.

Po drugem kitajskem podjetju, NSFOKUS, zlonamerna programska oprema se širi z izkoriščanjem 0-dan ranljivosti v omrežnih napravah. Pa čeprav je danes precejšen delež tovrstnih naprav popravljenih in povrnjenih v prejšnje stanje, botnet je še vedno aktiven in je sestavljen iz nič manj kot 100,000 naprave.

Naj vas spomnim, da smo govorili tudi o tem, da je Kitajske oblasti so aretirale avtorje Kino botnet.