Hekerji ustvarijo COBALT STRICE BEACON za Linux

Strokovnjaki Intezer Lab odkril Vermilion Strike, Linuxu prilagojena različica Cobalt Strike Beacon, ki jo hekerji že uporabljajo v napadih na organizacije po vsem svetu.

Strike kobalta je legitimno komercialno orodje, ustvarjeno za pentesterje in rdeče ekipe, osredotočen na izkoriščanje in po izkoriščanju. Na žalost, hekerji so ga že dolgo oboževali, od vladnih skupin APT do operaterjev izsiljevalske programske opreme.

Čeprav ni na voljo navadnim uporabnikom in polna različica stane približno $ 3,500 na namestitev, napadalci še vedno najdejo načine, kako ga uporabiti (na primer, zanašanje na staro, piratski, jailbreak in neregistrirane različice). torej, glede na Intel 471, Proofpoint in Posneta prihodnost, Cobalt Strike je bil v zadnjih letih več kot enkrat vdrt in piratiziran. Raziskovalci so še izračunali, da v 2020, Cobalt Strike in Metasploit bili prisotni na 25% nadzornih strežnikov različnih hekerskih skupin.

Običajno, kriminalci uporabljajo Cobalt Strike za naknadno izkoriščanje, po uvedbi tako imenovanih »svetilnikov«, ki zagotavljajo trajni oddaljeni dostop do ogroženih naprav. Uporaba svetilnikov, hekerji lahko pridobijo dostop do ogroženih sistemov za zbiranje podatkov ali namestitev dodatne zlonamerne programske opreme.

Vendar, z vidika kriminalcev, Cobalt Strike je imel vedno eno napako. Bistvo je, da podpira samo Windows, ne Linux. Ampak, sodeč po Intezer Lab poročilo, to se je zdaj spremenilo.

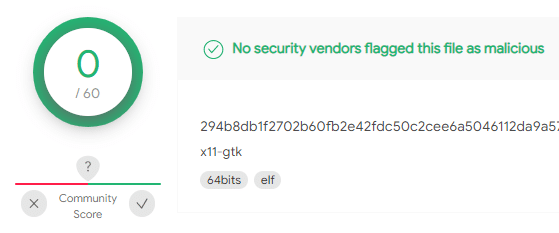

Prvič, raziskovalci so avgusta letos opazili novo izvedbo svetilnika in temu pojavu dali ime Vermilion Strike. Podjetje poudarja, da je Binarni Cobalt Strike ELF protivirusne rešitve še niso zaznale.

V glavnem, Vermilion Strike uporablja enako obliko konfiguracije kot Windows Beacon, lahko komunicira z vsemi strežniki Cobalt Strike, vendar ne uporablja kode Cobalt Strike. še huje, strokovnjaki verjamejo, da je isti razvijalec prepisal prvotni Windows beacon, da bi se bolje izognil odkrivanju.

Ko je nameščen v ogroženem sistemu, Vermilion Strike je sposoben opravljati naslednje naloge:

- spremenite delovni imenik;

- dobite trenutni delovni imenik;

- priložiti / pisati v datoteko;

- naložite datoteko na ukazni in nadzorni strežnik;

- izvedite ukaz prek popen;

- dobite diskovne particije;

- dobite seznam datotek.

Uporaba telemetrije, ki jo zagotavlja McAfee Enterprise ATR, raziskovalci so ugotovili, da se Vermilion Strike uporablja za napade od avgusta 2021. Kriminalci ciljajo na najrazličnejša podjetja in organizacije, od telekomunikacij in vladnih agencij do IT podjetij, finančne institucije in svetovalna podjetja po vsem svetu.

Naj vas spomnim, da smo govorili tudi o tem, da BIOPAS zlonamerna programska oprema uporablja programsko opremo za pretakanje OBS Studio za snemanje zaslonov žrtev.