Usuń wirusa CDPO Ransomware (+ODSZYFROWAĆ pliki .cdpo)

Wirus Cdpo to rodzaj wirusa komputerowego, który infiltruje Twój komputer, szyfruje twoje dokumenty, a następnie prosi o zapłacenie okupu za odszyfrowanie pliku. Oprócz tych złych działań, ten wirus zmienia również niektóre ważne ustawienia, a nawet może zawiesić program anty-malware.

| Nazwa | Wirus CDPO |

| Rodzaj | STOP/Djvu Ransomware |

| Pliki | .CDPO |

| Wiadomość | _readme.txt |

| Okup | $490/$980 |

| Kontakt | [email protected], [email protected] |

| Szkoda | Wszystkie pliki są zaszyfrowane i nie można ich otworzyć bez płacenia okupu. Dodatkowe trojany kradnące hasła i infekcje malware mogą być instalowane razem z infekcją ransomware. |

| Narzędzie do usuwania CDPO | Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję. 6 dostępny darmowy okres próbny. |

Wirus CDPO – co to jest?

Złośliwe oprogramowanie Cdpo można prawidłowo sklasyfikować jako rodzinę ransomware STOP/Djvu. Ten typ wirusa komputerowego jest wymierzony w pojedynczych użytkowników. Ta funkcja zakłada, że Cdpo nie przenosi żadnego dodatkowego złośliwego oprogramowania, co czasami pomaga oprogramowaniu ransomware innych rodzin kontrolować Twój komputer. Z racji tego, że większość ludzi nie ma nic wartościowego , nie ma potrzeby infiltracji dodatkowego złośliwego oprogramowania, które zwiększa ryzyko niepowodzenia całej operacji ransomware.

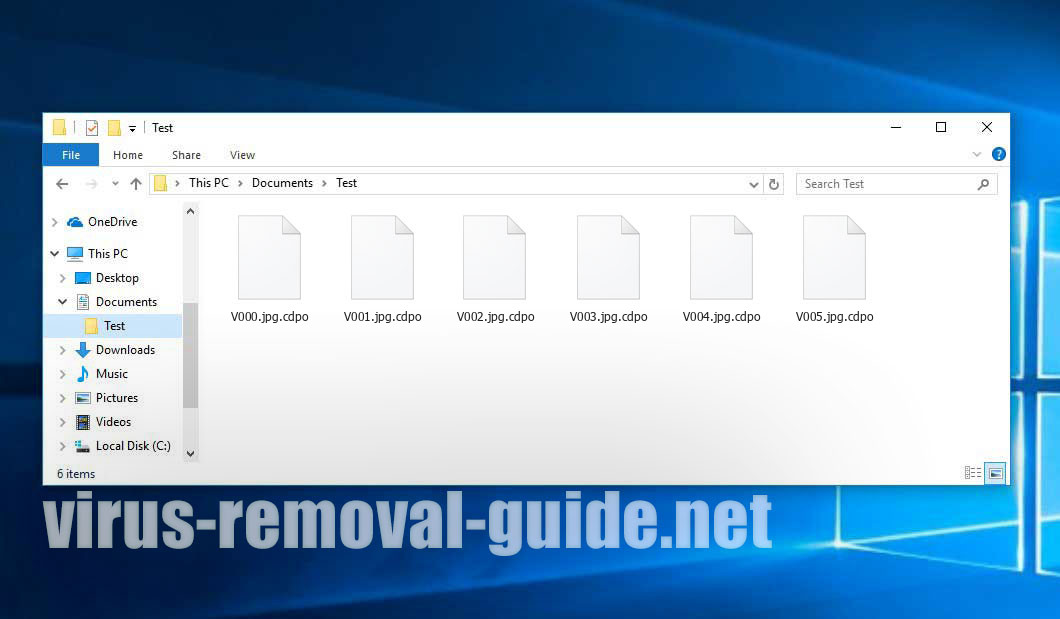

Typowymi oznakami aktywności wirusa Cdpo jest pojawianie się plików .cdpo w folderach, zamiast dokumentu, który miałeś. ten zdjęcie.jpg przemienia się w foto.jpg.cdpo, raport.xlsx – do raport.xlsx.cdpo i tak dalej. Nie jesteś w stanie zatrzymać tego procesu, jak również nie mogę otworzyć tych plików – są zaszyfrowane dość mocnym szyfrem.

Możesz także obserwować różne inne oznaki aktywności wirusa. Spontanicznie zablokowany program Microsoft Defender i brak możliwości sprawdzenia popularnych forów lub stron internetowych poświęconych ochronie przed złośliwym oprogramowaniem, gdzie publikowane są przewodniki usuwania wirusów i deszyfrowania plików. Zobaczysz, jak to się odbywa w poniższym akapicie. Dostępny jest również przewodnik usuwania i odszyfrowywania – sprawdź poniżej, jak usunąć złośliwe oprogramowanie Cdpo i odzyskać pliki .cdpo.

W jaki sposób ransomware Cdpo szyfruje moje pliki?

Po wstrzyknięciu, wirus Cdpo tworzy połączenie ze swoim serwerem dowodzenia i kontroli. Ten serwer jest kontrolowany przez opiekunów wirusów – oszuści, którzy zarządzają rozprzestrzenianiem się tego złośliwego oprogramowania. Inną czynnością wykonywaną przez tych oszustów jest odpowiadanie na e-maile ofiar, którzy chcą odzyskać swoje pliki.

Dokumenty są szyfrowane jednym z najsilniejszych algorytmów szyfrowania – AES-256. Cyfra w nazwie tego algorytmu oznacza potęgę dwójki – 2^256 w tym przypadku. 78-cyfrowa liczba możliwych odmian hasła – nie da się tego brutalnie wymusić. Jak mówią analitycy, zajmie to więcej czasu, niż może w przybliżeniu istnieć nasza planeta, nawet jeśli korzystasz z najpotężniejszych komputerów. W każdym folderze przechowującym zaszyfrowane dokumenty, Wirus Cdpo pozostawia plik _readme.txt z następującą zawartością:

UWAGA! Don't worry, możesz zwrócić wszystkie swoje pliki! Wszystkie twoje pliki, takie jak zdjęcia, bazy danych, dokumenty i inne ważne są szyfrowane najsilniejszym szyfrowaniem i unikalnym kluczem. Jedyną metodą odzyskania plików jest zakup narzędzia do odszyfrowywania i unikalnego klucza dla Ciebie. To oprogramowanie odszyfruje wszystkie zaszyfrowane pliki. Jakie masz gwarancje? Możesz wysłać jeden ze swoich zaszyfrowanych plików ze swojego komputera, a my odszyfrujemy go za darmo. Ale możemy odszyfrować tylko 1 plik za darmo. Plik nie może zawierać cennych informacji. Możesz pobrać i obejrzeć narzędzie do odszyfrowywania wideo: https://we.tl/t-WJa63R98Ku Cena klucza prywatnego i oprogramowania deszyfrującego wynosi $980. Zniżka 50% dostępne, jeśli najpierw skontaktujesz się z nami 72 godziny, that's price for you is $490. Please note that you'll never restore your data without payment. Sprawdź swój email "spam" lub "Dżonka" folder if you don't get answer more than 6 godziny. Aby otrzymać to oprogramowanie, musisz napisać na nasz e-mail: [email protected] Zarezerwuj adres e-mail, aby się z nami skontaktować: [email protected] Twój osobisty identyfikator: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Niemniej jednak, nadal możesz używać niektórych swoich plików. Ransomware Cdpo szyfruje tylko inicjał 150 KB każdego pliku, ale reszta tego dokumentu jest dostępna. Głównie, działa najlepiej z plikami audio/wideo, które są prawdopodobnie większe niż 150 kilobajtów. Nie każdy odtwarzacz multimedialny może otworzyć te pliki – WinAmp to najlepsze rozwiązanie, ponieważ jest darmowy i dobrze przetestowany. Pierwsze sekundy każdego nagrania będą ciche – ta część jest zaszyfrowana – ale reszta dokumentu będzie dostępna, jakby nic się nie stało.

Czy oprogramowanie ransomware Cdpo jest niebezpieczne dla mojego komputera??

Jak zostało to opisane w kilku akapitach powyżej, ransomware to nie tylko szyfrowanie plików. Złośliwe oprogramowanie Cdpo wprowadza zmiany w systemie operacyjnym, aby zapobiec szukaniu instrukcji usuwania złośliwego oprogramowania i odszyfrowywania plików. Złośliwe oprogramowanie nie stanowi przeszkody dla oprogramowania – po prostu modyfikuje ustawienia, głównie – konfiguracje sieciowe i bezpieczeństwa.

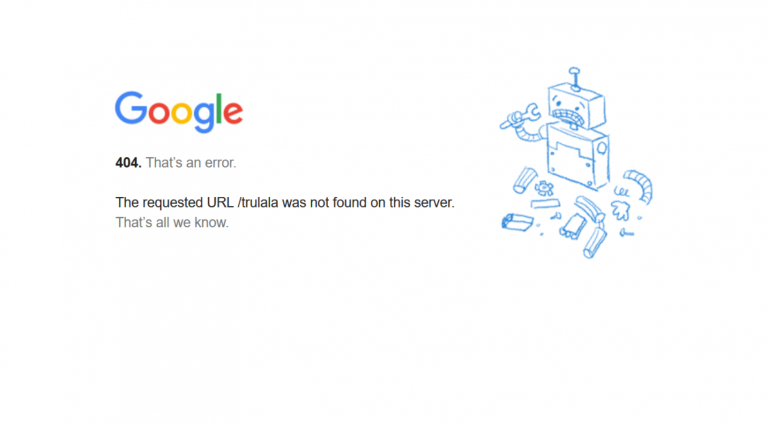

Poprzez konfiguracje sieciowe, najbardziej uszkodzonym elementem jest plik HOSTS. Ten plik tekstowy zawiera instrukcje dotyczące adresu DNS, które są używane przez przeglądarki internetowe podczas wysyłania zapytań do serwera serwisu;. Jeśli dodasz konkretny adres DNS dla określonej witryny, Twoja przeglądarka internetowa połączy się z tą witryną przez ten DNS następnym razem. Ransomware modyfikuje ten plik, dodanie nieznanego DNS, więc każda przeglądarka internetowa wyświetli błąd „Nie można rozwiązać adresu DNS”.

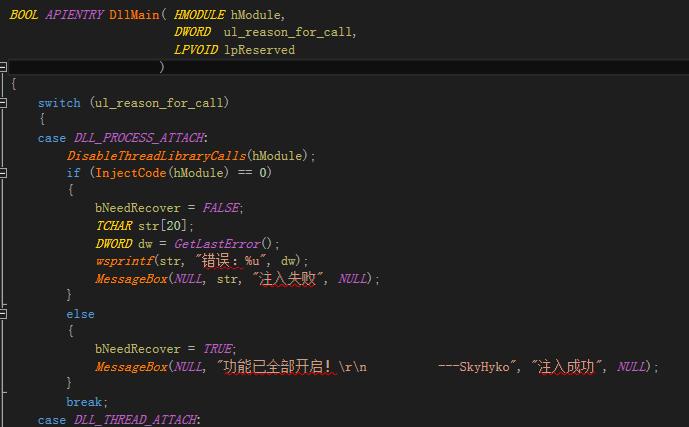

Inne modyfikacje dokonane przez wirusa mają na celu zapobieganie szybkiemu wykryciu samego siebie, a także uniemożliwiając instalację większości narzędzi zabezpieczających. Wirus Cdpo wprowadza kilka zmian w Zasadach Grupy – aplikacja do ustawiania systemu, która pozwala modyfikować uprawnienia każdej aplikacji. W taki sposób, ransomware zatrzymuje program Microsoft Defender i różne inne aplikacje antywirusowe, a także wyłącza uruchamianie plików instalacyjnych anty-malware.

Jak się zaraziłem?

Przez cały okres istnienia rodziny STOP/Djvu, używał podejrzanych programów jako podstawowej metody wstrzykiwania ransomware. Ransomware Tuid tworzy plik _readme.txt z następującą zawartością. Te aplikacje mogą zostać zhakowane, aby były użyteczne bez kupowania licencji. Jeszcze jednym przykładem tego typu programu są różne narzędzia hakerskie – oszukiwać silniki, generatory kluczy, Narzędzia do aktywacji systemu Windows i tak dalej.

Wirus Kkia szyfruje tylko jako pierwszy – za pośrednictwem witryny oferującej łącze do pobierania download, a także poprzez sieci siewne – Zatoka Piratów, eMule i tak dalej. Tego rodzaju aplikacje mogą być rozpowszechniane na różne sposoby. Pod pojęciem podejrzanych programów rozumiem oprogramowanie, które nie jest już kontrolowane przez opiekuna i rozprzestrzenia się za pośrednictwem stron internetowych osób trzecich, nawet jeśli trzeba je kupić. Nikt nie może powstrzymać użytkowników, którzy złamali te aplikacje, przed dodaniem jakiegoś złośliwego oprogramowania do plików zhakowanej aplikacji. Narzędzia hakerskie, W międzyczasie, są tworzone dla celów wyjętych spod prawa, aby ich twórcy mogli łatwo wstawić wirusa pod przykrywką jakiejś części programu.

Te złamane programy, niezależnie od ich źródła, są jednym z najczęstszych źródeł różnego rodzaju złośliwego oprogramowania, i z pewnością najbardziej rozpowszechniony dla wirusa Cdpo. Lepiej przestać z niego korzystać, i to nie tylko ze względu na ryzyko związane z instalacją wirusów. Unikanie zakupu licencji jest działaniem zakazanym, Nikt nie może uniemożliwić użytkownikom, którzy zhakowali te programy, dodawanie jakiegoś rodzaju złośliwego oprogramowania do plików zhakowanej aplikacji.

Jak usunąć złośliwe oprogramowanie Cdpo?

Wirus Cdpo jest dość trudny do usunięcia ręcznie. w rzeczywistości, ze względu na ilość zmian wprowadzanych w komputerze, znalezienie ich wszystkich i naprawienie jest prawie nierealne. Najlepszą opcją jest użycie oprogramowania anty-malware. Ale który wybrać??

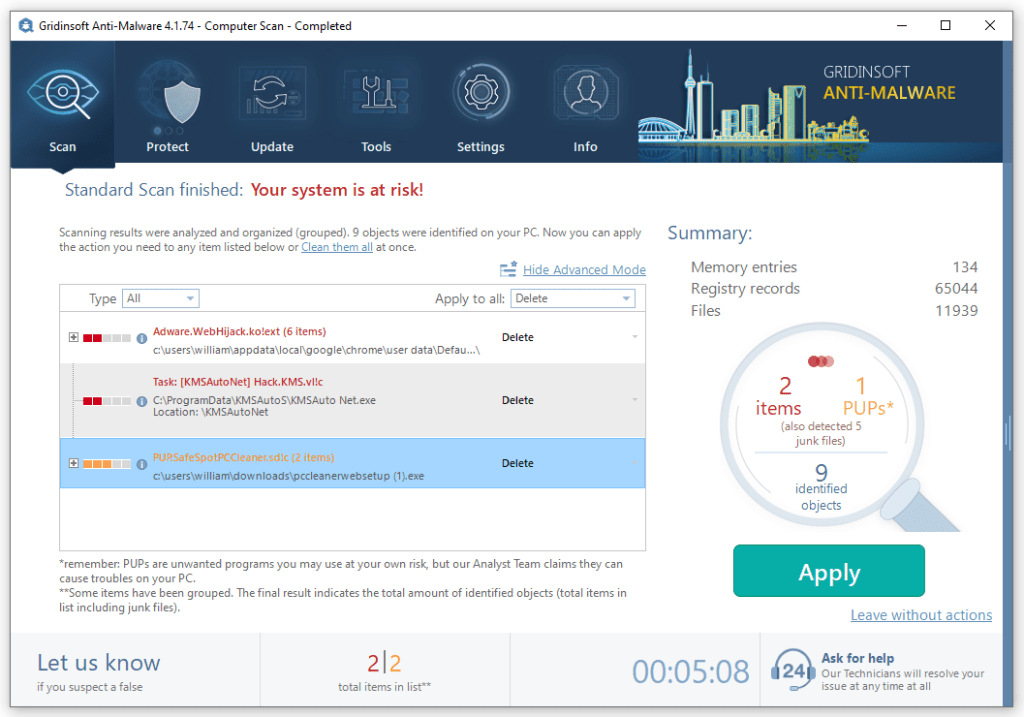

Możesz zobaczyć oferty korzystania z programu Microsoft Defender, który jest już w twoim komputerze. Ale jak już wcześniej wspomniano, większość przykładów ransomware STOP/Djvu blokuje go nawet przed procedurą szyfrowania. Korzystanie z programu innej firmy to jedyne rozwiązanie – i mogę polecić Ci GridinSoft Anti-Malware jako rozwiązanie w tym przypadku. Ma doskonałe zdolności wykrywania, więc wirus nie zostanie pominięty. Jest również zdolny do odzyskiwania systemu, jest to bardzo potrzebne po ataku wirusa Cdpo.

Aby usunąć infekcje złośliwym oprogramowaniem Cdpo, przeskanuj swój komputer legalnym oprogramowaniem antywirusowym.

Po usunięciu ransomware, możesz przejść do odszyfrowywania plików. Usuwanie złośliwego oprogramowania jest konieczne, aby zapobiec ponownemu szyfrowaniu plików: gdy oprogramowanie ransomware Cdpo jest aktywne, nie przekaże żadnego niezaszyfrowanego pliku.

Jak odszyfrować pliki .cdpo?

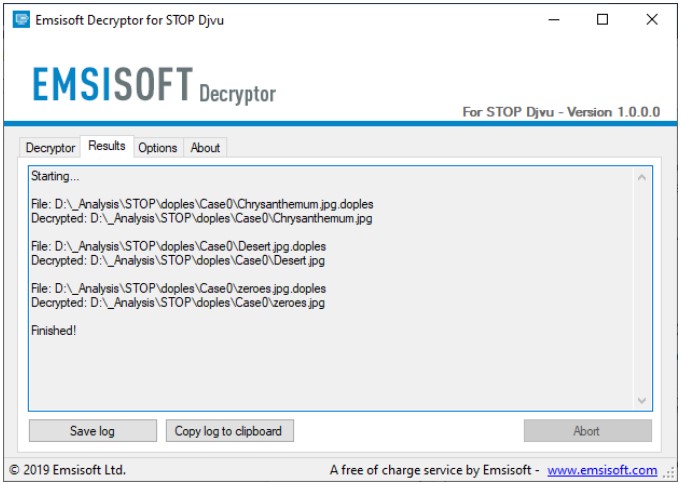

Istnieją dwa sposoby odzyskania plików po ataku wirusa Cdpo. Pierwszym i najbardziej oczywistym jest deszyfrowanie plików. Odbywa się za pomocą specjalnego narzędzia, zaprojektowany przez Emsisoft, i o nazwie Emsisoft Decryptor dla STOP/Djvu. Ten program jest całkowicie darmowy. Analitycy aktualizują swoje bazy danych kluczy deszyfrujących tak często, jak to możliwe, więc na pewno odzyskasz swoje pliki, prędzej czy później.

Inną opcją odzyskania plików jest próba odzyskania ich z dysków fizycznych. Ponieważ wirus Cdpo usuwa je i zastępuje zaszyfrowaną kopią, pozostałości dokumentów są nadal przechowywane na dysku. Po usunięciu, informacje o nich są usuwane z systemu plików, ale nie z dysku. Specjalne narzędzia, jak PhotoRec, są w stanie odzyskać te pliki. To jest darmowe, zbyt, i może być również używany do odzyskiwania plików w przypadku nieumyślnego usunięcia rzeczy.

Odszyfrowywanie plików .cdpo za pomocą Emsisoft Decrypter dla STOP/Djvu

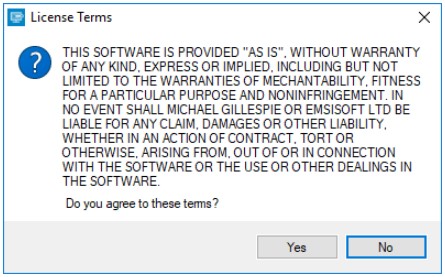

Ściągnij i zainstaluj Narzędzie do deszyfrowania Emsisoft. Zaakceptuj umowę EULA i przejdź do interfejsu.

Interfejs tego programu jest niezwykle prosty. Wszystko, co musisz zrobić, to wybrać folder, w którym przechowywane są zaszyfrowane pliki, i czekaj. Jeśli program ma klucz deszyfrujący odpowiadający Twojej sprawie ransomware – odszyfruje to.

Podczas korzystania z Emsisoft Decrypter dla STOP/Djvu, możesz zaobserwować różne komunikaty o błędach. Nie martw się, to nie znaczy, że zrobiłeś coś złego lub program nie działa poprawnie. Każdy z tych błędów odnosi się do konkretnego przypadku. Oto wyjaśnienie:

Błąd: Nie można odszyfrować pliku z identyfikatorem: [twój identyfikator]

Program nie ma odpowiedniego klucza dla twojego przypadku. Musisz trochę poczekać, aż baza kluczy zostanie zaktualizowana.

Brak klucza do nowego identyfikatora online wariantu: [twój identyfikator]

Ogłoszenie: ten identyfikator wydaje się być identyfikatorem internetowym, odszyfrowanie jest niemożliwe.

Ten błąd oznacza, że Twoje pliki są zaszyfrowane kluczem online. W takim przypadku, klucz deszyfrujący jest unikalny i przechowywany na zdalnym serwerze, kontrolowany przez oszustów. Niestety, odszyfrowanie jest niemożliwe.

Wynik: Brak klucza dla nowego identyfikatora offline wariantu: [przykładowy identyfikator]

Ten identyfikator wygląda na identyfikator offline. Odszyfrowanie może być możliwe w przyszłości.

Ransomware używa klucza offline do szyfrowania plików. Ten klucz nie jest unikalny, więc prawdopodobnie masz to wspólne z inną ofiarą. Ponieważ klucze offline muszą być zbierane, zbyt, ważne jest, aby zachować spokój i poczekać, aż zespół analityków znajdzie taki, który będzie pasował do Twojego przypadku.

Nie udało się ustalić nazwy zdalnej

Ten błąd wskazuje, że program ma problemy z DNS na twoim komputerze. To wyraźna oznaka złośliwych zmian w Twoim pliku HOSTS. Zresetuj go za pomocą oficjalny przewodnik Microsoft.

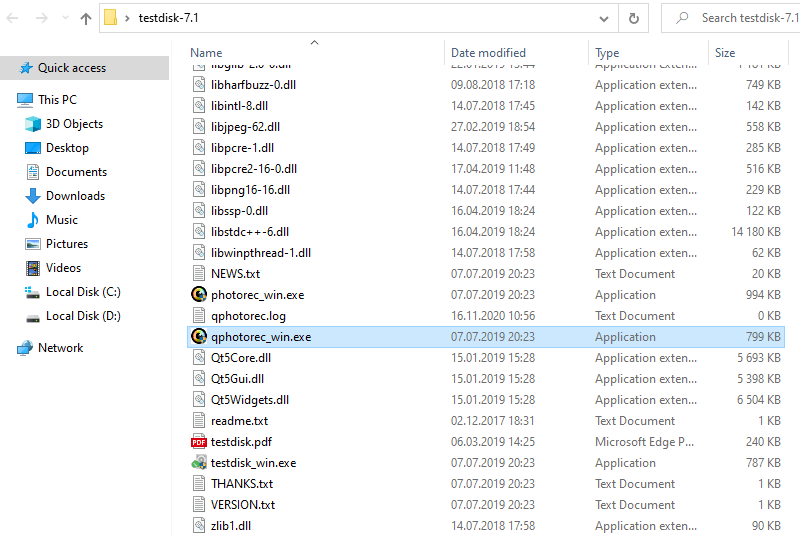

Odzyskiwanie plików .cdpo za pomocą narzędzia PhotoRec

PhotoRec to narzędzie typu open source, który jest tworzony w celu odzyskania usuniętych lub utraconych plików z dysku. Sprawdza każdy sektor dysku pod kątem pozostałości usuniętych plików, a następnie próbuje je odzyskać. Ta aplikacja jest w stanie odzyskać pliki z ponad 400 różne rozszerzenia. Ze względu na opisaną cechę mechanizmu szyfrowania ransomware, można użyć tego narzędzia, aby uzyskać oryginał, niezaszyfrowane pliki z powrotem.

Pobierz PhotoRec z oficjalnej strony internetowej. Jest całkowicie darmowy, jednak, jego twórca ostrzega, że nie gwarantuje, że ten program będzie 100% skuteczne do celów odzyskiwania plików. co więcej, nawet płatne aplikacje ledwo dają taką gwarancję, ze względu na łańcuch losowych czynników, które mogą utrudnić odzyskiwanie plików.

Rozpakuj pobrane archiwum do wybranego folderu. Nie martw się z powodu jego nazwy – TestDysk – to nazwa narzędzia opracowanego przez tę samą firmę. Postanowili rozpowszechniać to razem, ponieważ PhotoRec i TestDisk są często używane razem. Wśród rozpakowanych plików, wyszukaj plik qphotorec_win.exe. Uruchom ten plik wykonywalny.

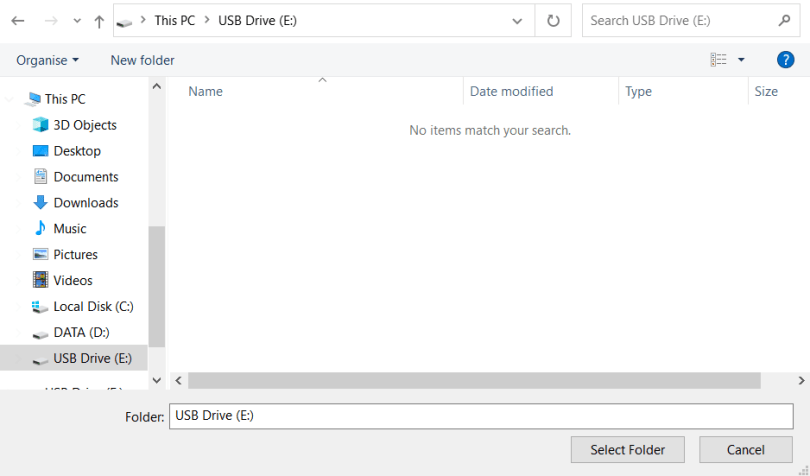

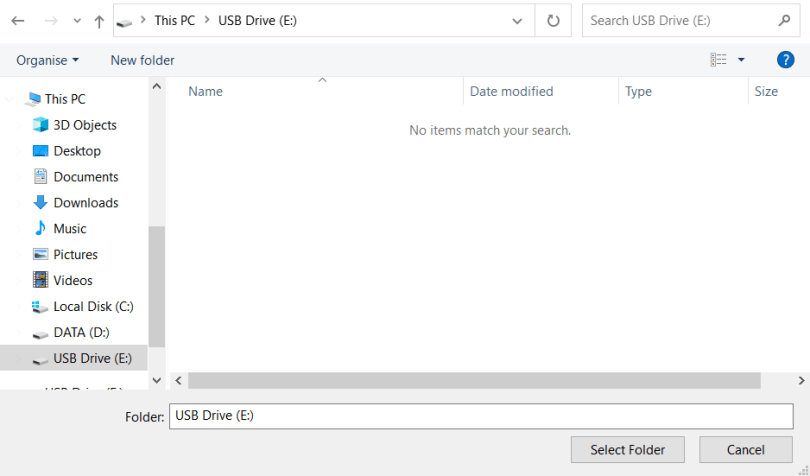

Zanim będziesz mógł rozpocząć proces odzyskiwania, musisz określić kilka ustawień. Na liście rozwijanej, wybierz dysk logiczny, na którym przechowywane były pliki przed szyfrowaniem.

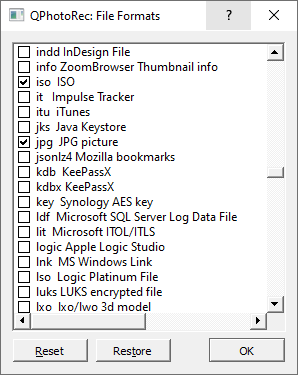

Następnie, musisz określić formaty plików, które chcesz odzyskać. Przewijanie wszystkich może być trudne 400+ formaty, szczęśliwie, są posortowane w porządku alfabetycznym.

Wreszcie, nazwij folder, którego chcesz użyć jako kontenera na odzyskane pliki. Program prawdopodobnie wykopie wiele bezużytecznych plików, które zostały celowo usunięte, więc komputer stacjonarny to złe rozwiązanie. Najlepszą opcją jest użycie napędu USB.

Po tych łatwych manipulacjach, możesz po prostu nacisnąć przycisk „Szukaj” (włącza się, jeśli określisz wszystkie wymagane parametry). Proces odzyskiwania może potrwać kilka godzin, więc bądź cierpliwy!. Zaleca się nie używać komputera w tym okresie, ponieważ możesz nadpisać niektóre pliki, które zamierzasz odzyskać.

Często Zadawane Pytania

✔️Czy pliki zaszyfrowane przez złośliwe oprogramowanie Cdpo są niebezpieczne??

Nie. Pliki CDPO nie są wirusami, nie jest w stanie wstrzyknąć swojego kodu do plików i zmusić ich do jego wykonania. Pliki .EXT są takie same jak zwykłe, ale zaszyfrowane i nie można ich otworzyć w zwykły sposób. Możesz przechowywać go razem z normalnymi plikami bez żadnych obaw.

✔️Czy to możliwe, że oprogramowanie antywirusowe usunie zaszyfrowane pliki??

Jak wspomniałem w poprzednim akapicie, zaszyfrowane pliki nie są niebezpieczne. Stąd, dobre programy anty-malware, takie jak GridinSoft Anti-Malware nie uruchomi się na nich. W międzyczasie, niektóre „narzędzia do czyszczenia dysków” mogą je usunąć, stwierdzając, że należą do nieznanego formatu i prawdopodobnie są zepsute.

✔️Narzędzie Emsisoft mówi, że moje pliki są zaszyfrowane kluczem online i nie można ich odszyfrować. Co muszę zrobić?

To bardzo nieprzyjemne słyszeć, że pliki, które masz, prawdopodobnie zostały utracone. Twórcy ransomware dużo kłamią, aby przestraszyć swoje ofiary, ale prawdę mówią w twierdzeniach o sile szyfrowania. Twój klucz odszyfrowywania jest przechowywany na ich serwerach, i nie można go wybrać ze względu na siłę mechanizmu szyfrowania.

Wypróbuj inne metody odzyskiwania – przez PhotoRec, lub korzystając z wcześniej utworzonych kopii zapasowych. Wyszukaj poprzednie wersje tych plików – odzyskanie części rozprawy, na przykład, jest lepsze niż przegapienie wszystkiego.

Ostatnia opcja tylko czeka. Kiedy cyberpolicja złapie oszustów, którzy tworzą i rozpowszechniają oprogramowanie ransomware, najpierw zdobądź klucze deszyfrujące i opublikuj je. Analitycy Emsisoft z pewnością wezmą te klucze i dodadzą je do baz danych Deszyfratora. W niektórych przypadkach, twórcy wirusów mogą opublikować resztę kluczy, gdy przestaną działać.

✔️Nie wszystkie moje pliki .cdpo są odszyfrowane. Co muszę zrobić?

Sytuacja, w której deszyfratorowi Emsisoft nie udało się odszyfrować kilku plików, zwykle ma miejsce, gdy nie dodano prawidłowej pary plików dla określonego formatu pliku. Innym przypadkiem, w którym może pojawić się ten problem, jest wystąpienie jakiegoś problemu podczas procesu deszyfrowania – na przykład, Osiągnięto limit pamięci RAM. Spróbuj ponownie przeprowadzić proces odszyfrowywania.

Inną sytuacją, w której aplikacja Deszyfrująca może pozostawić Twoje pliki niezaszyfrowane, jest sytuacja, w której oprogramowanie ransomware używa różnych kluczy dla niektórych plików. Na przykład, może używać kluczy offline przez krótki czas, gdy ma problemy z połączeniem. Narzędzie Emsisoft nie jest w stanie sprawdzić obu typów kluczy jednocześnie, więc musisz ponownie uruchomić deszyfrowanie, w celu powtórzenia procesu.