Marikh’ infostealer baharu sedang diedarkan melalui iklan OpenOffice di Google

Yang baru Marikh infostealer masih mendapat populariti dalam komuniti penggodam, dan penganalisis sudah pun menandakan kempen berskala besar pertama yang menggunakannya.

Marikh ialah versi reka bentuk semula Oski perisian hasad, yang telah dihentikan dalam 2020. Malware ini berkemampuan tinggi untuk mencuri maklumat dan menyerang pelbagai aplikasi yang sangat luas, termasuk pelayar popular, pemalam pengesahan dua faktor, serta banyak sambungan dan dompet untuk bekerja dengan mata wang kripto.

Marikh juga mengumpul dan menghantar kepada pengendalinya maklumat berikut tentang sistem mangsa:

- alamat IP dan negara;

- laluan ke fail EXE;

- waktu tempatan dan zon waktu;

- bahasa sistem;

- susun atur papan kekunci bahasa;

- komputer riba atau desktop;

- model pemproses;

- nama komputer;

- nama pengguna;

- nama komputer dalam domain;

- pengecam mesin;

- GUID;

- atur cara yang dipasang dan versinya.

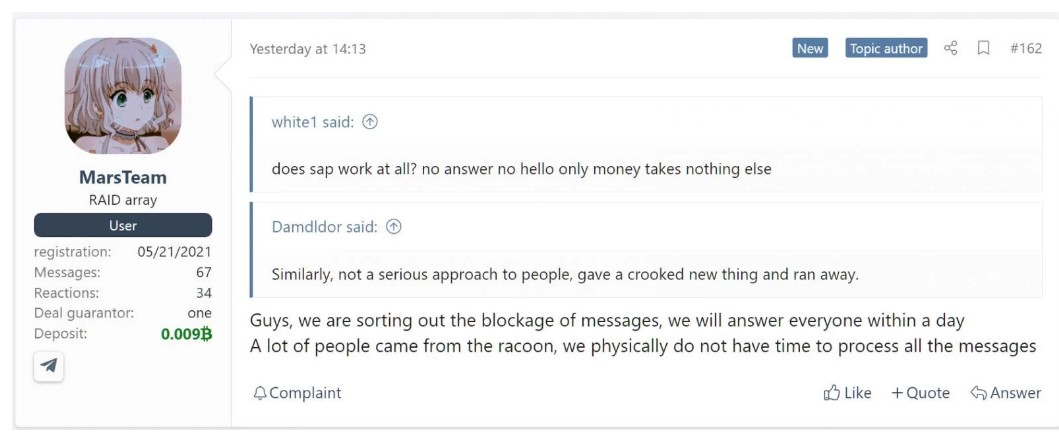

Pentadbir Marikh

Diiklankan di banyak forum penggodaman untuk antara $140 dan $160 untuk lesen seumur hidup, Marikh telah berkembang agak perlahan sehingga baru-baru ini, tetapi ia kelihatan seperti penutupan baru-baru ini Pencuri Raccoon telah memaksa penggodam untuk mencari alternatif dan melihat Marikh. Ia sampai ke tahap bahawa pengarang perisian hasad menulis bahawa mereka hampir tidak dapat mengatasi kemasukan pelanggan baharu.

Selalunya, perisian hasad ini diedarkan melalui e-mel spam yang mengandungi fail boleh laku dalam arkib, pautan muat turun, atau dokumen berniat jahat. Namun begitu, kadangkala Marikh juga diedarkan melalui laman web penipuan. Salah satu kempen ini, yang pastinya semakin besar selepas kebanjiran pelanggan, ditemui oleh pakar di Morphisec. Menurut mereka, perisian hasad digunakan Google Iklan untuk membawa tapak klon sumber terbuka OpenOffice ke kedudukan teratas dalam hasil carian di Kanada.

Pemasang OpenOffice pada tapak palsu tersebut ialah boleh laku Mars yang dibungkus dengan Babada cryptor atau Autoit pemuat but.

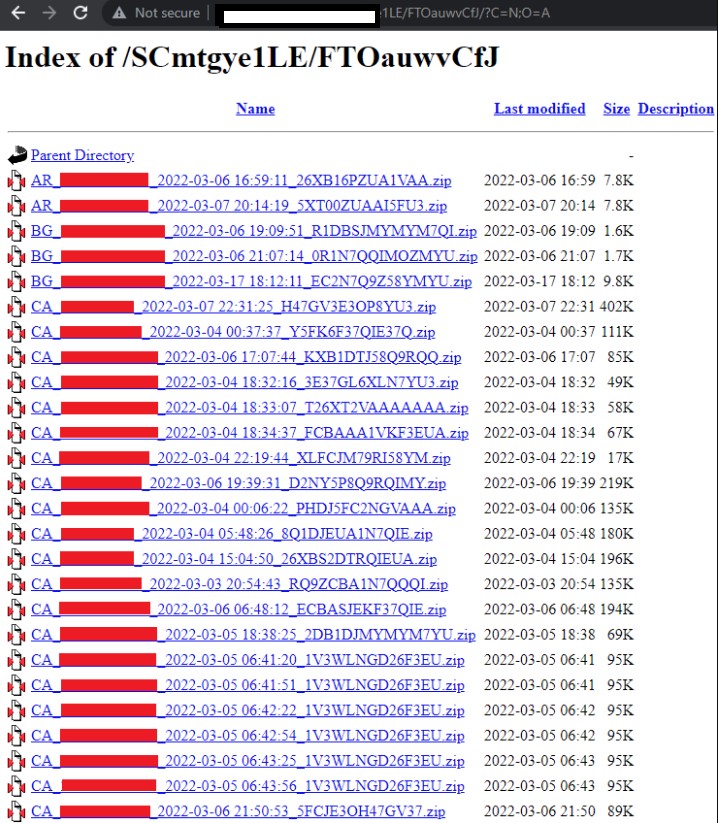

Menariknya, sejurus selepas pembebasan Marikh, versi perisian hasad yang digodam dengan arahan muncul, yang mempunyai kelemahan yang serius. khususnya, ia menetapkan untuk menyediakan akses penuh (777) kepada keseluruhan projek, termasuk direktori dengan log mangsa.

Log ialah fail ZIP yang mengandungi data yang dicuri oleh perisian hasad daripada pengguna dan dimuat naik ke C&pelayan C. Ketidaktepatan dalam arahan telah membawa kepada fakta bahawa penyerang salah mengkonfigurasi persekitaran mereka, mendedahkan maklumat penting kepada seluruh dunia.

Para penyelidik mendapati bahawa, sebagai sebahagian daripada kempen yang dinyatakan di atas, maklumat yang dicuri termasuk data autolengkap pelayar, data sambungan penyemak imbas, maklumat kad bank, alamat IP, kod negara dan zon waktu.

Sejak pengendali perisian hasad yang mengikuti arahan itu menjangkiti dirinya dengan salinan Marikh (nampaknya semasa debugging), data peribadinya turut didedahkan. Kesilapan pengiraan ini membolehkan pakar Morphisec mengaitkan serangan dengan pengguna berbahasa Rusia, mencari miliknya GitLab akaun, bukti kelayakan yang dicuri digunakan untuk membayar Google Ads, dan banyak lagi.

Pasukan Morphisec Labs melaporkan bahawa secara keseluruhan mereka dapat mengenal pasti lebih daripada 50 pengguna domain yang dijangkiti yang menjejaskan syarikat mereka’ kata laluan domain. Sebahagian besar mangsa adalah pelajar, pendidik dan pencipta kandungan yang sedang mencari apl yang sah tetapi mendapat perisian hasad.

Izinkan saya mengingatkan anda bahawa kita juga bercakap tentang fakta itu Perisian hasad yang mencuri kata laluan dijangkiti lebih daripada 100,000 pengguna melalui Gedung Google Play, dan juga itu SharkBot Trojan Android Mencuri Mata Wang Kripto dan Menggodam Akaun Bank.