Anubis Android Banker Menyasarkan Hampir 400 Pengguna Apl Kewangan

Penyelidik keselamatan mendapati bahawa jurubank Android Anubis aktif semula dan kini menyasarkan 394 pengguna, termasuk produk daripada institusi kewangan, dompet mata wang kripto dan platform pembayaran maya. Pada masa yang sama, Tinjau pakar menulis bahawa kempen jurubank baharu itu masih dalam peringkat ujian dan pengoptimuman.

Anubis pertama kali dikesan di forum penggodam di 2016 apabila ia diedarkan sebagai Trojan perbankan sumber terbuka dengan arahan terperinci tentang cara melaksanakan pelanggan dan pelbagai komponen.

Dalam 2019, perisian hasad memperoleh modul perisian tebusan dan menyusup ke Google Gedung Play, menggunakan aplikasi palsu untuk suntikan. Dalam 2020, Trojan melancarkan a kempen pancingan data berskala besar ditujukan kepada pengguna 250 aplikasi membeli-belah dan perbankan.

Malware berfungsi dengan cara yang mudah: biasanya Anubis memaparkan tindanan pancingan data di atas tetingkap aplikasi sebenar dan mencuri bukti kelayakan yang dimasukkan pengguna.

Versi baharu perisian hasad, dikesan oleh Tinjau pakar, sasaran 394 aplikasi dan mempunyai ciri-ciri berikut:

- rakaman aktiviti skrin dan bunyi daripada mikrofon;

- pelaksanaan pelayan proksi SOCKS5 untuk komunikasi rahsia dan penghantaran paket;

- menyimpan tangkapan skrin;

- pengedaran besar-besaran SMS-mesej dari peranti kepada penerima yang ditentukan;

- mendapatkan semula kenalan yang disimpan pada peranti;

- menghantar, membaca, memadam dan menyekat pemberitahuan untuk mesej SMS yang diterima oleh peranti;

- mengimbas peranti untuk mencari fail yang menarik minat penggodam untuk kecurian;

- kunci skrin peranti dan paparkan permintaan tebusan;

- menghantar permintaan USSD untuk mengetahui tentang status akaun;

- pengumpulan data GPS dan statistik pedometer;

- pelaksanaan keylogger untuk mencuri bukti kelayakan;

- pemantauan aplikasi aktif yang melakukan serangan tindanan;

- penamatan program berniat jahat lain dan penyingkiran perisian hasad pesaing daripada peranti.

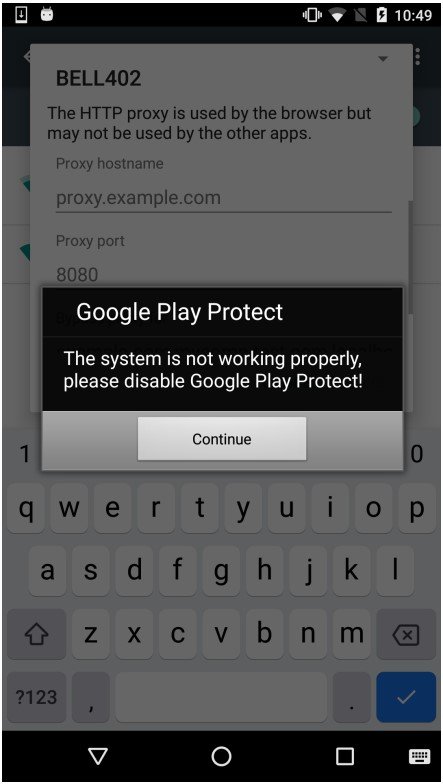

Seperti dalam versi Anubis sebelum ini, perisian hasad mengesan sama ada Google Play Protected didayakan pada peranti yang terjejas, dan kemudian menghantar amaran sistem palsu untuk menipu pengguna supaya mematikannya. Ini memberikan Trojan akses penuh kepada peranti dan kebebasan untuk menghantar dan menerima data daripada C&Pelayan C tanpa sebarang halangan.

Pakar melaporkan bahawa kali ini penyerang cuba menyerahkan fr.orange.serviceapp pakej ke Gedung Google Play pada bulan Julai 2021, tetapi permohonan mereka ditolak. nampaknya, ini hanyalah percubaan untuk menguji sistem Google untuk perlindungan daripada perisian hasad, sejak itu penyerang hanya melaksanakan sebahagian skim kebingungan mereka.

Setakat ini, pengedaran aplikasi berniat jahat itu Oren SA, dilengkapi dengan versi baharu Anubis, berlaku melalui tapak pihak ketiga, siaran di rangkaian sosial, di forum, dan sebagainya. Pada masa yang sama, kempen berniat jahat menyasarkan bukan sahaja pelanggan Perancis Orange SA, tetapi juga pengguna Amerika, termasuk pelanggan daripada Bank of America, Bank AS, Modal Satu, Kejar, SunTrust dan Wells Fargo.

Izinkan saya mengingatkan anda bahawa kami juga memberitahunya SharkBot Trojan Android Mencuri Mata Wang Kripto dan Menggodam Akaun Bank.