Távolítsa el az ISAK Ransomware Virus-t (+DECRYPT .isak fájlok)

Az Isak ransomware egyfajta számítógépes vírus, amely bejut a számítógépébe, titkosítja a dokumentumokat, majd kéri, hogy fizessék ki a váltságdíjat a fájl dekódolásáért. Ezeken a nemkívánatos cselekedeteken kívül, hogy a rosszindulatú programok néhány fontos beállítást is megváltoztatnak, és akár letilthatják a biztonsági eszközt is.

| Név | Isak virus |

| típus | STOP/Djvu Ransomware |

| Fájlok | .isak |

| Üzenet | _readme.txt |

| Váltságdíj | $490/$980 |

| Kapcsolatba lépni | [email protected], [email protected] |

| Kár | Minden fájl titkosított, és váltságdíj fizetése nélkül nem nyitható meg. A ransomware fertőzéssel együtt további jelszólopó trójaiak és rosszindulatú programok is telepíthetők. |

| Isak eltávolító eszköz | Teljes funkcionalitású termék használatához, licencet kell vásárolnia. 6 napos ingyenes próbaverzió áll rendelkezésre. |

Isak malware – mi az?

Az Isak malware helyesen a STOP/Djvu ransomware családba sorolható. Az ilyen típusú rosszindulatú programok egyénekre irányulnak. Ez a funkció azt feltételezi, hogy az Isak nem hordoz semmilyen további rosszindulatú programot, amely néha segít más családok rosszindulatú programjainak átvenni az irányítást a számítógépe felett. Mivel a legtöbb felhasználónak nincs semmi értékes a számítógépén, nincs szükség további rosszindulatú programok szállítására, amelyek növelik a teljes zsarolóprogram-művelet sikertelenségének kockázatát.

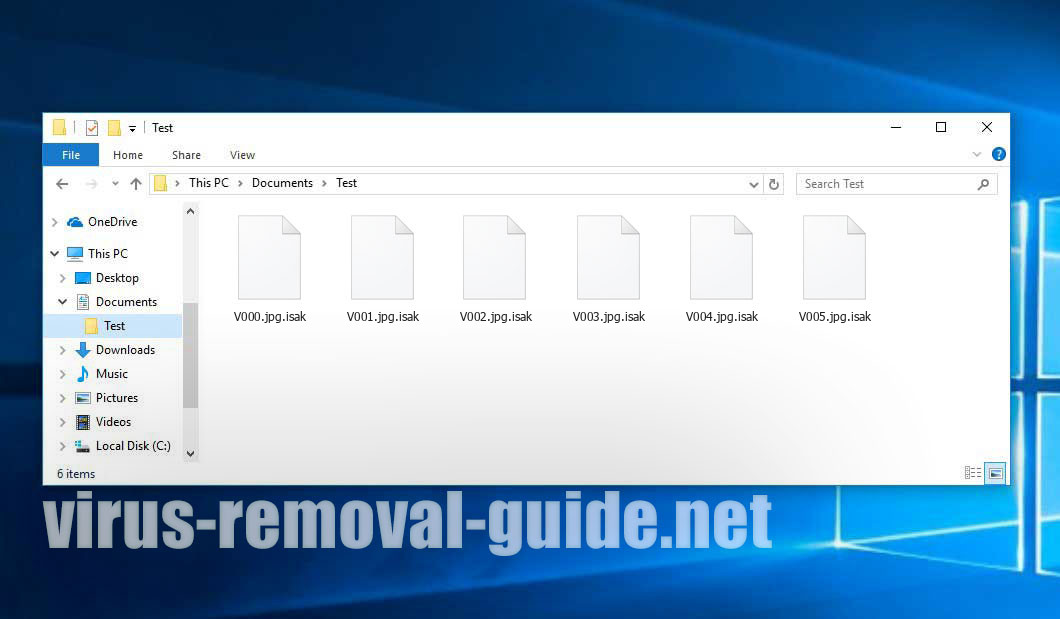

A vírustevékenység szokásos jele .isak fájlok megjelenése a mappákban, a korábban meglévő fájlok helyett. A fotó.jpg átváltozik photo.jpg.isak, jelentés.xlsx – -ba report.xlsx.isak stb. Ezt a műveletet nem függesztheti fel, és nem tudja megnyitni a dokumentumokat – elég erős titkosítással vannak titkosítva.

A vírusaktivitás számos egyéb jelét is láthatja. Hirtelen blokkolt Microsoft Defender és képtelenség ellenőrizni a jól ismert kártevőirtó fórumokat vagy weboldalakat, ahol a víruseltávolítási és fájlok visszafejtési útmutatói megjelentek. Az alábbi bekezdésben láthatja, hogyan működik. A rosszindulatú programok eltávolítására és visszafejtésére vonatkozó útmutató is elérhető – olvassa el alább, hogyan törölheti az Isak rosszindulatú programokat, és hogyan szerezheti vissza az .isak fájlokat.

Hogyan titkosította az Isak ransomware a fájljaimat?

Az injekció beadása után, az Isak vírus kapcsolatot létesít a parancs- és vezérlőkiszolgálójával. Ezt a szervert a rosszindulatú programok karbantartói felügyelik – csalók, akik a vírus terjesztését irányítják. Egy másik tevékenység, amelyet ezek a szélhámosok végeznek, a szenvedők e-mailjeinek megválaszolása, akik vissza kívánják kapni az aktáikat.

A dokumentumok titkosítása az egyik legerősebb titkosítási algoritmussal történik – AES-256. A “256” számjegy az algo nevében a kettő hatványát jelenti – 2^256 ebben az esetben. 78-a lehetséges dekódolókulcs-változatok számjegye – brutális erővel valószerűtlen. Ahogy a rejtjelelemzők mondják, több időbe telik, mint amennyit bolygónk meg tud becsülni, még akkor is, ha a legerősebb számítógépes rendszert használja. Minden olyan mappában, amelyben a titkosított fájl található(s), Az Isak ransomware a következő tartalommal hagyja el a _readme.txt fájlt:

FIGYELEM! Ne aggódj, visszaküldheti az összes fájlt! Az összes fájl, mint a fénykép, adatbázisok, A dokumentumok és más fontos dokumentumok a legerősebb titkosítással és egyedi kulccsal vannak titkosítva. A fájlok helyreállításának egyetlen módja a visszafejtő eszköz és az egyedi kulcs vásárlása. Ez a szoftver visszafejti az összes titkosított fájlt. Milyen garanciák vannak? Elküldheti az egyik titkosított fájlt a számítógépéről, és mi ingyenesen visszafejtjük. De csak dekódolni tudjuk 1 fájl ingyen. A fájl nem tartalmazhat értékes információkat. Megkaphatja és megnézheti a videó áttekintését dekódoló eszközt: https://we.tl/t-WJa63R98Ku A privát kulcs és a visszafejtő szoftver ára $980. Kedvezmény 50% elérhető, ha először kapcsolatba lép velünk 72 órák, ez az ár neked $490. Kérjük, vegye figyelembe, hogy fizetés nélkül soha nem állítja vissza adatait. Nézd meg az e-mailedet "Levélszemét" vagy "Szemét" mappát, ha nem kap választ több mint 6 órák. A szoftver beszerzéséhez írjon az e-mail címünkre: [email protected] Foglaljon e-mail címet a kapcsolatfelvételhez: [email protected] Az Ön személyi azonosítója: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Mindazonáltal, néhány dokumentumát továbbra is futtathatja. Az Isak ransomware csak az elsőt titkosítja 150 KB minden fájlból, de ennek a fájlnak a másik része is megnyitható. Elsősorban, audio/video fájlokkal működik a legjobban, amelyek határozottan nagyobbak mint 150 kilobájt. Nem minden médialejátszó képes megnyitni ezeket a fájlokat – A WinAmp a legjobb megoldás, mivel ingyenes és jól tesztelt. Minden felvétel első másodperce néma lesz – ez a rész titkosított – de a videó vagy a zene többi része elérhető lesz, mintha mi sem történt volna.

Az Isak ransomware veszélyes a számítógépemre??

Amint azt több bekezdéssel feljebb említettük, A ransomware nem csak a fájlok titkosításáról szól. Az Isak vírus módosítja az operációs rendszert annak érdekében, hogy megakadályozza a keresést a zsarolóprogramok eltávolítására és a fájlok visszafejtésére vonatkozó útmutatókban. A rosszindulatú programok nem akadályozzák a szoftvert – csak a rendszerbeállításokat módosítja, elsősorban – hálózati és biztonsági konfigurációk.

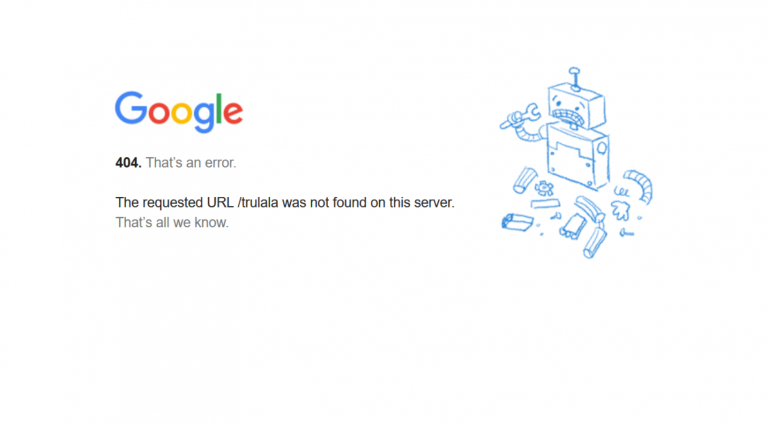

A hálózati konfigurációkon keresztül, a legtöbbet módosított elem a HOSTS fájl. Ez a szövegfájl tartalmazza a DNS-címre vonatkozó utasításokat, amelyeket a böngészők használnak, miközben kérést küldenek a szervernek. Ha hozzáad egy adott DNS-címet az adott webhelyhez, webböngészője legközelebb ezen a DNS-en keresztül fogja csatlakoztatni az oldalt. A Ransomware szerkeszti a fájlt, az ismeretlen DNS hozzáadása, így bármelyik webböngésző megjeleníti a „Nem sikerült megoldani a DNS-címet” hibát.

A vírus által végrehajtott egyéb változtatások önmaga gyors észlelésének megakadályozását célozzák, és megakadályozza a legtöbb kártevő-elhárító program telepítését. Az Isak ransomware számos változtatást hajt végre a csoportházirendekben – a rendszerkonfigurációs felület, amely lehetővé teszi az egyes alkalmazások képességeinek megváltoztatását. Oly módon, A ransomware leállítja a Microsoft Defendert és számos más biztonsági eszközt, és letiltja a víruskereső telepítőfájlok indítását is.

Hogyan fertőződtem meg?

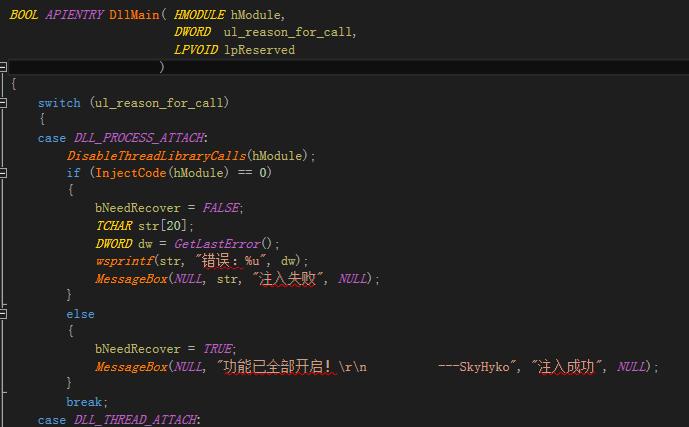

Az egész időszak alatt, amíg a STOP/Djvu család aktív, kétes programokat használt a zsarolóvírus-injektálás elsődleges módszereként. A kétes szoftver fogalma alatt olyan alkalmazásokat értem, amelyeket a karbantartó már nem támogat, és harmadik fél webhelyein keresztül terjed.. Ezeket az alkalmazásokat feltörhetik, hogy licencvásárlás nélkül is használhatóak legyenek. Egy másik példa egy ilyen programtípusra a különböző hackereszközök – csaló motorok, keygens, Windows aktiválási eszközök és így tovább.

Az ilyen típusú alkalmazásokat különböző módon lehet terjeszteni – a letöltési linket kínáló webhelyen keresztül, és a vetőhálózatokon keresztül is – The PirateBay, eMule és így tovább. Mindezek a források a legnagyobb számítógép-kalózkodási forrásként ismertek. Az emberek ezeket az oldalakat arra használják, hogy különféle alkalmazásokat vagy játékokat szerezzenek be ingyenesen, még akkor is, ha meg kell vásárolni. Senki sem akadályozhatja meg az ezeket a programokat feltörő felhasználókat abban, hogy valamilyen rosszindulatú programot adjanak a feltört eszköz fájljaihoz. Hacktools, azonban, törvényen kívüli célpontok számára készültek, így fejlesztőik könnyen beilleszthetik a ransomware-t valamilyen programelem leple alatt.

Ezek a feltört programok, függetlenül azok forrásától, a különböző vírusok egyik leggyakrabban hordozói, és 100% a legelterjedtebb az Isak malware számára. Jobb elkerülni a használatát, és nem csak a ransomware terjedési kockázata miatt. A licencvásárlás elkerülése törvényen kívüli intézkedés, és mind a hackerek, mind a feltört alkalmazásokat használó felhasználók a kalózkodás vádja alá esnek.

Hogyan távolíthatom el az Isak vírust??

Az Isak vírust nagyon nehéz kézzel eltávolítani. Valójában, a rendszerben végrehajtott változtatások mennyisége miatt, szinte irreális mindet észrevenni és kijavítani. A legjobb döntés az antivírus szoftver használata. De melyiket válasszam?

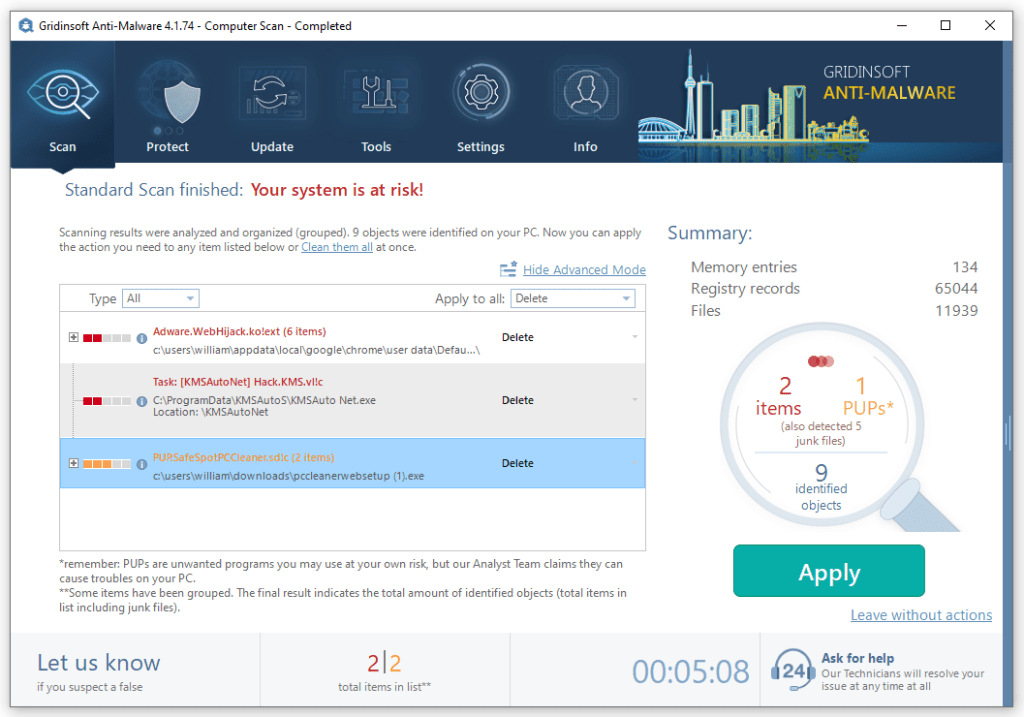

Megtekintheti a Microsoft Defender használatára vonatkozó ajánlatokat, amely már benne van a rendszerében. azonban, ahogy az előbb említettük, A legtöbb STOP/Djvu rosszindulatú program már a titkosítási folyamat előtt leállítja. A harmadik féltől származó programok használata az egyetlen lehetőség – és felajánlom a GridinSoft Anti-Malware-t megoldásként erre az esetre. Tökéletes észlelési képességekkel rendelkezik, így a vírus nem marad el. A rendszer helyreállítására is képes, erre nagy igény van az Isak-vírus támadása után.

Az Isak malware fertőzések eltávolításához, átvizsgálja számítógépét legális víruskereső szoftverrel.

A ransomware eltávolítása után, mehet a fájl visszafejtése. A vírusok eltávolítása szükséges a fájlok ismétlődő titkosításának megakadályozásához: miközben az Isak ransomware aktív, nem fog hiányozni egyetlen titkosítatlan fájl sem.

Hogyan lehet visszafejteni az .isak fájlokat?

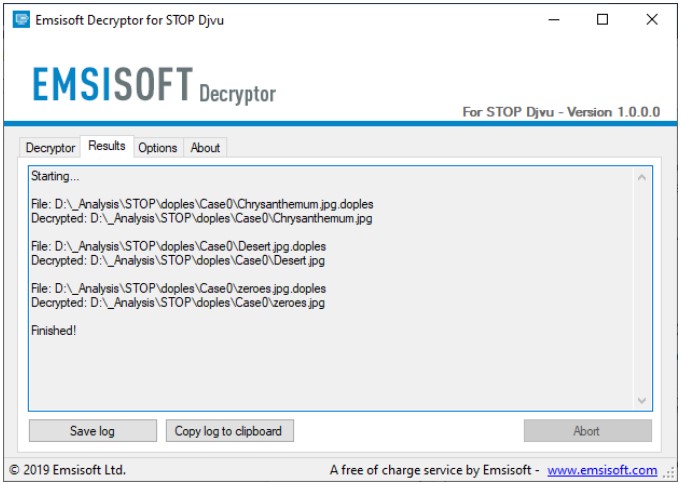

Kétféleképpen lehet visszafejteni a fájlokat Isak vírus támadás után. Az első és a legnyilvánvalóbb a fájlok visszafejtése. Egy speciális alkalmazással hajtják végre, az Emsisoft tervezte, és az Emsisoft Decryptor for STOP/Djvu nevű programját. Ez a program ingyenes. Az elemzők a lehető leggyakrabban frissítik a visszafejtési kulcsok adatbázisait, így biztosan visszakapja a fájljait, előbb-utóbb.

A dokumentumok és fényképek visszaszerzésének másik módja az, hogy megpróbálja visszaállítani őket a fizikai lemezekről. Mivel az Isak vírus törli őket, és titkosított másolattal helyettesíti őket, a dokumentumok maradványai továbbra is a lemezen vannak. A törlés után, a róluk szóló információk törlődnek a fájlrendszerből, de nem lemezmeghajtóról. Különleges programok, mint a PhotoRec, vissza tudja állítani ezeket a fájlokat. Ingyen van, is, és fájl-helyreállításra is használható, ha véletlenül törölt valamit.

Az .isak fájlok visszafejtése az Emsisoft Decrypter for STOP/Djvu programmal

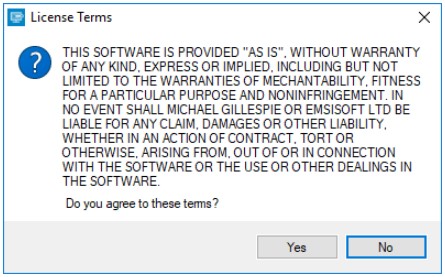

letöltés és telepítés Emsisoft Decrypter eszköz. Fogadja el az EULA-t, és lépjen tovább a felületre.

A program felülete rendkívül egyszerű. Mindössze annyit kell tennie, hogy kiválasztja azt a mappát, ahol a titkosított fájlokat tárolja, és várj. Ha a program rendelkezik a ransomware esetének megfelelő visszafejtő kulccsal – dekódolni fogja.

Az Emsisoft Decrypter for STOP/Djvu használata során, különféle hibaüzeneteket észlelhet. ne aggódj, ez nem jelenti azt, hogy valamit rosszul csinált, vagy egy program nem működik megfelelően. Ezen hibák mindegyike egy adott esetre vonatkozik. Íme a magyarázat:

Hiba: Nem sikerült visszafejteni az azonosítóval rendelkező fájlt: [az azonosítód]

A programnak nincs megfelelő kulcsa az Ön esetéhez. Várnia kell egy ideig, amíg a kulcsadatbázis frissül.

Nincs kulcs az új online azonosítóváltozathoz: [az azonosítód]

Értesítés: ez az azonosító online azonosítónak tűnik, a visszafejtés lehetetlen.

Ez a hiba azt jelenti, hogy a fájlok online kulccsal vannak titkosítva. Ilyen esetben, a visszafejtési kulcs egyedi, és a távoli szerveren van tárolva, szélhámosok irányítják. sajnálatos módon, a visszafejtés lehetetlen.

Eredmény: Nincs kulcs az új változat offline azonosítójához: [példa ID]

Ez az azonosító offline azonosítónak tűnik. A visszafejtés lehetséges lehet a jövőben.

A Ransomware az offline kulcsot használja a fájlok titkosításához. Ez a kulcs nem egyedi, így valószínűleg közös egy másik áldozattal. Mivel az offline kulcsokat össze kell gyűjteni, is, fontos megőrizni higgadtságát, és megvárni, amíg az elemzőcsapat megtalálja azt, amelyik megfelel az Ön esetének.

A távoli nevet nem sikerült feloldani

Ez a hiba azt jelzi, hogy a programnak problémái vannak a számítógép DNS-ével. Ez a HOSTS fájl rosszindulatú módosításainak egyértelmű jele. Állítsa vissza a segítségével hivatalos Microsoft útmutató.

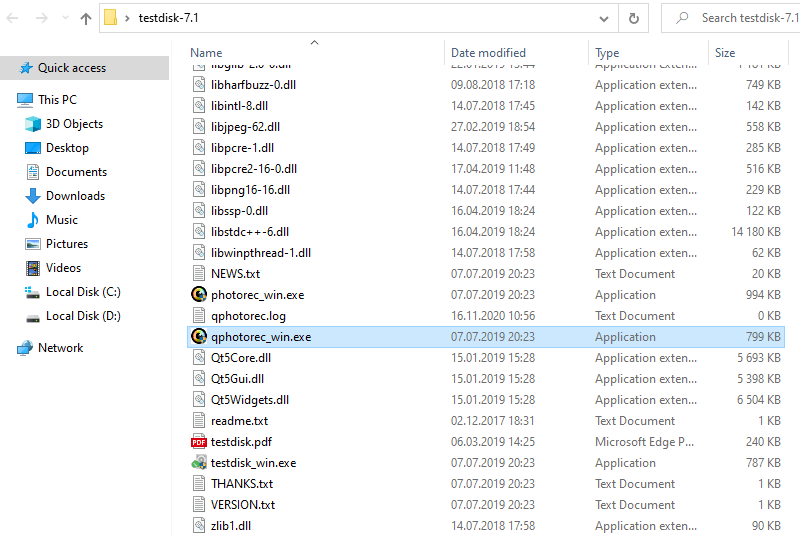

Az .isak fájlok helyreállítása a PhotoRec eszközzel

A PhotoRec egy nyílt forráskódú eszköz, amely a törölt vagy elveszett fájlok visszaállítására szolgál a lemezről. Minden lemezszektorban ellenőrzi a törölt fájlok maradékát, majd megpróbálja visszaszerezni őket. Ez az alkalmazás több mint fájl fájljait képes helyreállítani 400 különböző kiterjesztések. A ransomware titkosítási mechanizmus leírt jellemzője miatt, ezzel az eszközzel lehet megszerezni az eredetit, titkosítatlan fájlokat vissza.

Töltse le a PhotoRec a hivatalos weboldalról. Ez teljesen ingyenes, azonban, fejlesztője arra figyelmeztet, hogy nem garantálja, hogy ez a program lesz 100% hatékony fájl-helyreállítási célokra. Ráadásul, még a fizetős alkalmazások is alig tudnak ilyen garanciát adni, a véletlenszerű tényezők láncolata miatt, amelyek megnehezíthetik a fájl-helyreállítást.

Csomagolja ki a letöltött archívumot a kívánt mappába. Ne aggódj a neve miatt – TestDisk – ez az ugyanazon cég által kifejlesztett segédprogram neve. Úgy döntöttek, hogy közösen terjesztik, mivel a PhotoRec és a TestDisk gyakran együtt használatos. A kicsomagolt fájlok között, keresse meg a qphotorec_win.exe fájlt. Futtassa ezt a végrehajtható fájlt.

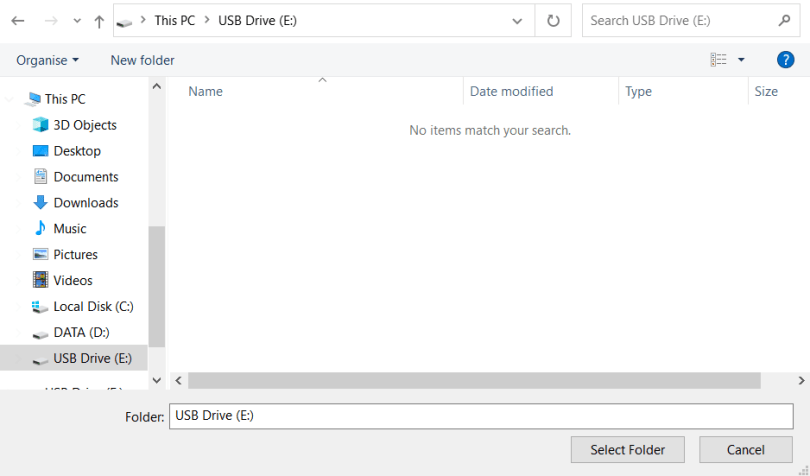

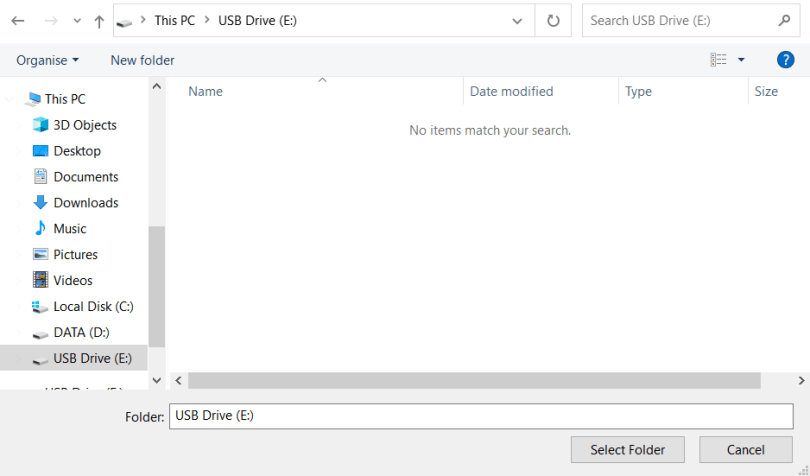

Mielőtt elkezdené a helyreállítási folyamatot, több beállítást kell megadnia. A legördülő listában, válassza ki azt a logikai lemezt, amelyen a fájlok a titkosítás előtt tárolva voltak.

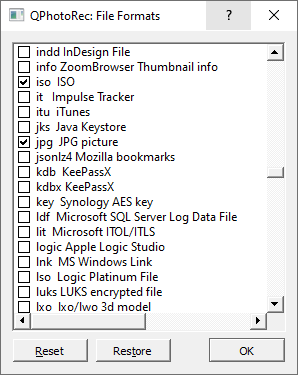

Akkor, meg kell adnia a visszaállítandó fájlformátumokat. Nehéz lehet az összes görgetése 400+ formátumok, szerencsére, ábécé szerint vannak rendezve.

Végül, nevezze el a helyreállított fájlok tárolójaként használni kívánt mappát. A program valószínűleg sok haszontalan fájlt ás ki, amelyeket szándékosan töröltek, szóval az asztali számítógép rossz megoldás. A legjobb megoldás az USB-meghajtó használata.

Ezen egyszerű manipulációk után, csak nyomja meg a „Keresés” gombot (akkor válik aktívvá, ha minden szükséges paramétert megad). A helyreállítási folyamat több órát is igénybe vehet, hát légy türelmes. Ebben az időszakban nem javasolt a számítógép használata, mert felülírhat néhány helyreállítani kívánt fájlt.

Gyakran Ismételt Kérdések

✔️Veszélyesek az Isak ransomware által titkosított fájlok??

Nem. Az Isak fájlok nem vírusok, nem tudja beadni a kódját a fájlokba és rákényszeríteni őket a végrehajtásra. Az .EXT fájlok ugyanazok, mint a normál fájlok, de titkosított és nem nyitható meg a szokásos módon. Félelem nélkül tárolhatja normál fájlokkal együtt.

✔️Lehetséges, hogy a víruskereső szoftver törli a titkosított fájlokat??

Ahogy az előző bekezdésben említettem, a titkosított fájlok nem veszélyesek. Ennélfogva, jó anti-malware programok, mint például a GridinSoft Anti-Malware nem aktiválódik rajtuk. Közben, egyes „lemeztisztító eszközök” eltávolíthatják őket, jelezve, hogy az ismeretlen formátumhoz tartoznak, és valószínűleg tönkrementek.

✔️Az Emsisoft eszköz azt mondja, hogy a fájljaim az online kulccsal titkosítva vannak, és nem lehet visszafejteni. Mit kell tennem?

Nagyon kellemetlen hallani, hogy a birtokában lévő fájlok valószínűleg elvesztek. A zsarolóvírus-készítők sokat hazudnak, hogy megijeszthessék áldozataikat, de igazat mondanak a titkosítás erősségére vonatkozó állításokban. A visszafejtő kulcsot a szervereik tárolják, és a titkosítási mechanizmus erőssége miatt lehetetlen kiválasztani.

Próbáljon ki más helyreállítási módszereket – a PhotoRecen keresztül, vagy a korábban létrehozott biztonsági másolatok felhasználásával. Keresse meg ezen fájlok korábbi verzióit – visszakapja a dolgozat egy részét, például, jobb, mint az egészet kihagyni.

Az utolsó lehetőség csak vár. Amikor a kiberrendőrség elkapja a zsarolóprogramokat létrehozó és terjesztő csalókat, először szerezze be a visszafejtő kulcsokat, és tegye közzé. Az Emsisoft elemzői biztosan veszik ezeket a kulcsokat, és hozzáadják a Decryptor adatbázisokhoz. Egyes esetekben, a rosszindulatú programok készítői közzétehetik a többi kulcsot, amikor leállítják tevékenységüket.

✔️Nem minden .isak fájlom van visszafejtve. Mit kell tennem?

Az a helyzet, amikor az Emsisoft Decryptor nem tudott visszafejteni több fájlt, általában akkor fordul elő, ha nem adtad hozzá a megfelelő fájlpárt az adott fájlformátumhoz. Egy másik eset, amikor ez a probléma megjelenhet, az, amikor valamilyen probléma lépett fel a visszafejtési folyamat során – például, Elérte a RAM-korlátot. Próbálja meg újra végrehajtani a visszafejtési folyamatot.

Egy másik helyzet, amikor a Decryptor alkalmazás titkosítatlanul hagyhatja a fájljait, az az, amikor a ransomware különböző kulcsokat használ bizonyos fájlokhoz. Például, kapcsolati problémák esetén rövid ideig offline kulcsokat használhat. Az Emsisoft eszköz nem tudja egyszerre mindkét kulcstípust ellenőrizni, tehát újra el kell indítania a visszafejtést, a folyamat megismétlése érdekében.