ऑपरेशन में भाग लेने वालों ने बताया कि कैसे Microsoft ने ZLoader बॉटनेट के बुनियादी ढांचे को समाप्त कर दिया

पिछले सप्ताह, माइक्रोसॉफ्ट, ईएसईटी, ब्लैक लोटस लैब्स, पालो ऑल्टो नेटवर्क, स्वास्थ्य-आईएसएसी और वित्तीय सेवाएँ-आईएसएसी कुख्यात ZLoader बॉटनेट पर नियंत्रण कर लिया अमेरिका द्वारा जारी निषेधाज्ञा के बाद. जॉर्जिया के उत्तरी जिले के लिए न्यायालय.

अंततः, कंपनी का नियंत्रण जब्त कर लिया 65 हार्ड-कोडित डोमेन ज़लोडर ऑपरेटर बॉटनेट को नियंत्रित करने के लिए उपयोग करते हैं, साथ ही 319 अधिक डीजीए-पंजीकृत डोमेन जिनका उपयोग हैकर्स अनावश्यक संचार चैनल बनाने के लिए करते थे.

मैं आपको उसी समय के आसपास याद दिला दूं, एक और बॉटनेट चारा से भी ज्यादा हमले करता है 100 पीड़ित दैनिक.

ज़्लोडर (उर्फ टेरडॉट या डिलोडर) एक प्रसिद्ध बैंकिंग ट्रोजन है जिसे पहली बार अगस्त में खोजा गया था 2015 कई ब्रिटिश वित्तीय कंपनियों के ग्राहकों पर हमलों के दौरान. इसकी क्षमताओं में स्क्रीनशॉट कैप्चर करना शामिल है, कुकीज़ की कटाई, क्रेडेंशियल्स और बैंकिंग जानकारी चुराना, डिवाइस पर टोही का संचालन करना, ट्रिगर “पिन लगाना” डिवाइस पर तंत्र, हमलावरों को दूरस्थ पहुंच प्रदान करना, और इसी तरह. मैलवेयर लगभग पूरी तरह से स्रोत कोड पर आधारित है ज़ीउस ट्रोजन, जो एक दशक पहले लीक हो गया था.

सर्वप्रथम, दुनिया भर के बैंकों पर हमला करने के लिए मैलवेयर का सक्रिय रूप से उपयोग किया गया था, ऑस्ट्रेलिया और ब्राज़ील से उत्तरी अमेरिका तक, और इसका अंतिम लक्ष्य वेब इंजेक्शन और सोशल इंजीनियरिंग का उपयोग करके वित्तीय डेटा एकत्र करना था ताकि संक्रमित बैंक ग्राहकों को उनके प्रमाणीकरण कोड और क्रेडेंशियल छोड़ने के लिए प्रेरित किया जा सके।.

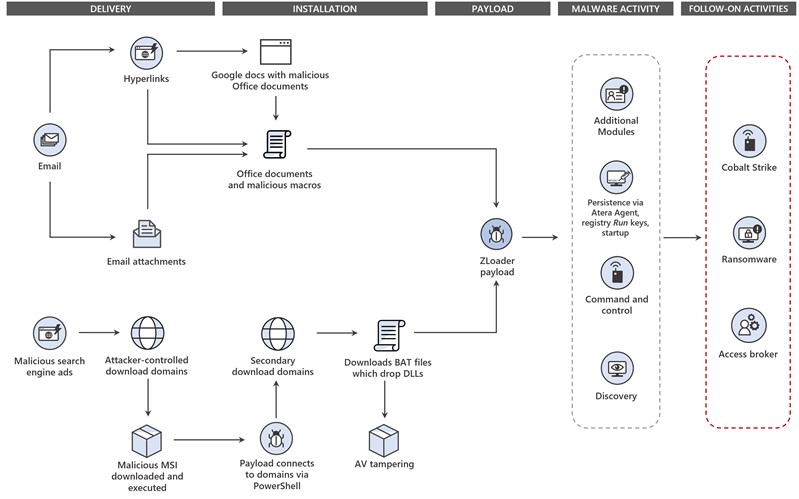

लेकिन हाल के वर्षों में, ज़्लोडर कई अन्य सुविधाओं को शामिल करने के लिए विकसित हुआ है, जैसे कि पिछले दरवाजे के रूप में कार्य करने में सक्षम होना और हैकर्स को किसी संक्रमित सिस्टम तक दूरस्थ पहुंच प्रदान करना, और इसका उपयोग मैलवेयर लोडर के रूप में और अतिरिक्त पेलोड स्थापित करने के लिए भी किया जा सकता है.

ZLoader आक्रमण योजना

हालाँकि, साइबर अपराध रुकता नहीं है – हमने हाल ही में इसकी सूचना दी है साइक्लोप्स ब्लिंक बॉटनेट हमले Asus राउटर्स.

स्वास्थ्य-आईएसएसी के मुख्य सुरक्षा अधिकारी एरोल वीस कहा कि कानूनी समाधान, जैसे कि ZLoader बुनियादी ढांचे के पतन का कारण बना, विभिन्न प्रकार के संगठनों के साथ बड़े पैमाने पर सहयोग से तैयार किया जा रहा है, इनमें साइबर अपराधियों के हमलों से प्रभावित लोग भी शामिल हैं. उदाहरण के लिए, जैसे स्वास्थ्य-आईएसएसी.

वीज़ ने एससी मीडिया को बताया कि, वास्तव में, माइक्रोसॉफ्ट बॉट द्वारा उपयोग किए गए बुनियादी ढांचे का स्वामित्व देने के लिए अदालत में गए हैं.