Supprimer le virus IICC Ransomware (+DÉCRYPTER les fichiers .iicc)

Le ransomware Iicc est une sorte de virus informatique qui injecte votre ordinateur, crypte vos fichiers, et demande ensuite de payer la rançon pour le décryptage du fichier. Outre ces activités indésirables, ce logiciel malveillant modifie également certains paramètres importants et peut même suspendre votre outil de sécurité.

| Nom | C'est un virus |

| Taper | STOP/Djvu Ransomware |

| Des dossiers | .cic |

| Un message | _readme.txt |

| Une rançon | $490/$980 |

| Contact | [email protected], [email protected] |

| Dommage | Tous les fichiers sont cryptés et ne peuvent être ouverts sans payer une rançon. Des chevaux de Troie voleurs de mots de passe supplémentaires et des infections de logiciels malveillants peuvent être installés avec une infection par ransomware. |

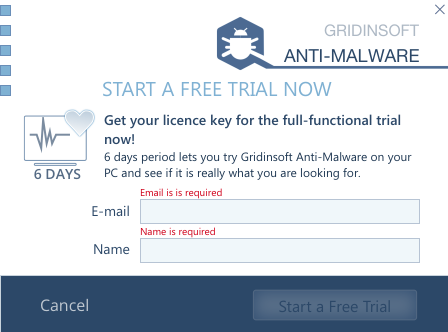

| Outil de suppression Iicc | Pour utiliser le produit complet, il faut acheter une licence. 6 jours d'essai gratuit disponibles. |

Malware Iicc – Qu'est-ce que c'est?

Le malware Iicc peut à juste titre être classé dans la famille de virus STOP/Djvu. Ce type de virus informatique est destiné aux utilisateurs uniques. Cette fonctionnalité suppose qu'Iicc ne transporte aucun type de virus supplémentaires, qui aide parfois les ransomwares d'autres familles à prendre le contrôle de votre PC. En raison du fait que la majorité des gens n'ont rien de précieux sur leur PC, il n'y a aucune raison de télécharger d'autres virus qui augmentent le risque d'échec de l'ensemble de l'opération de ransomware.

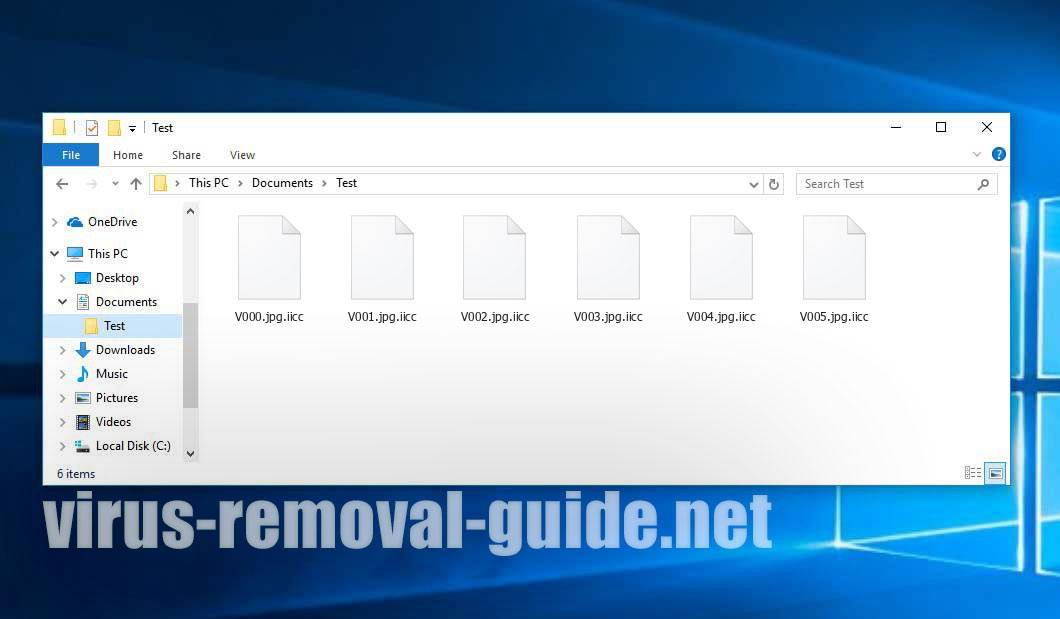

Le signe habituel de cette activité virale est l'émergence de fichiers .iicc dans vos dossiers., au lieu du document que vous aviez. le photo.jpg se transforme en photo.jpg.iicc, rapport.xlsx – dans rapport.xlsx.iicc etc. Vous ne pouvez pas empêcher ce processus, ainsi que ne peut pas ouvrir ces documents – ils sont cryptés avec un chiffrement assez fort.

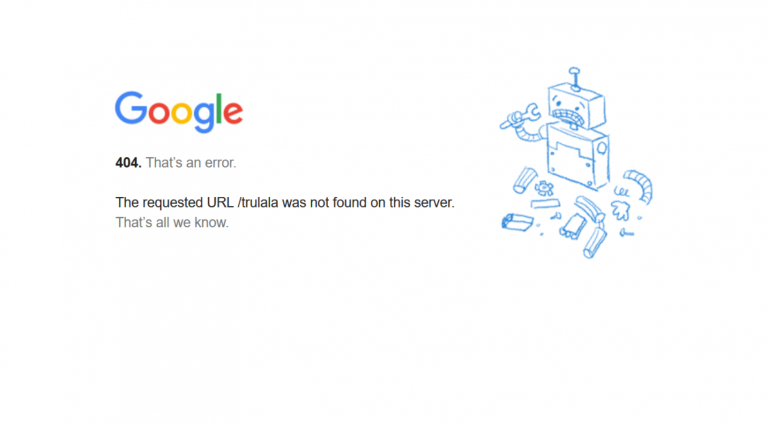

Vous pouvez également voir divers autres signes d'activité de logiciels malveillants. Microsoft Defender soudainement suspendu et impossibilité de consulter les fameux forums ou sites anti-malware, où sont publiés les guides de suppression des logiciels malveillants et de décryptage de fichiers. Vous verrez comment cela fonctionne dans le paragraphe ci-dessous. Le guide de suppression et de décryptage des logiciels malveillants est également disponible – vérifiez ci-dessous comment supprimer le ransomware Iicc et récupérer les fichiers .iicc.

Comment le ransomware Iicc a-t-il crypté mes fichiers?

Après l'injection, le virus Iicc démarre une connexion avec son serveur de commande et de contrôle. Ce serveur est commandé par les mainteneurs de logiciels malveillants – les escrocs qui gèrent la distribution de ce ransomware. Une autre activité effectuée par ces escrocs est de répondre aux messages électroniques des victimes, qui veulent récupérer leurs fichiers.

Les documents sont cryptés avec l'un des algorithmes de cryptage les plus puissants – AES-256. le “256” chiffre dans le nom de cet algo signifie la puissance de deux – 2^256 pour ce cas. 78-nombre de chiffres des variations possibles du mot de passe – il est impossible de le forcer brutalement. Comme disent les analystes, il faudra plus de temps que la Terre ne peut l'estimer pour exister, même si vous utilisez le système informatique le plus puissant. Dans chaque dossier qui contient les documents cryptés, Le virus Iicc laisse le fichier _readme.txt avec le contenu suivant:

ATTENTION! Don't worry, vous pouvez retourner tous vos fichiers! Tous vos fichiers comme des photos, bases de données, les documents et autres éléments importants sont cryptés avec le cryptage le plus puissant et une clé unique. La seule méthode de récupération de fichiers consiste à acheter un outil de décryptage et une clé unique pour vous. Ce logiciel décryptera tous vos fichiers cryptés. Quelles garanties vous avez? Vous pouvez envoyer un de vos fichiers cryptés depuis votre PC et nous le décryptons gratuitement. Mais on ne peut décrypter que 1 fichier gratuitement. Le fichier ne doit pas contenir d'informations précieuses. Vous pouvez obtenir et regarder l'outil de décryptage de la présentation vidéo: https://we.tl/t-WJa63R98Ku Le prix de la clé privée et du logiciel de décryptage est $980. Rabais 50% disponible si vous nous contactez d'abord 72 heures, that's price for you is $490. Please note that you'll never restore your data without payment. Vérifiez votre e-mail "Pourriel" ou "Déchet" folder if you don't get answer more than 6 heures. Pour obtenir ce logiciel, vous devez écrire sur notre e-mail: [email protected] Réserver une adresse e-mail pour nous contacter: [email protected] Votre identifiant personnel: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

néanmoins, vous pouvez toujours exécuter certains de vos fichiers. Le ransomware Iicc chiffre uniquement le premier 150 Ko de chaque fichier, mais l'autre partie de ce fichier est accessible. Principalement, cela fonctionne mieux avec les fichiers audio/vidéo, qui sont probablement plus grands que 150 kilo-octets. Tous les lecteurs multimédias ne sont pas capables d'ouvrir ces fichiers – WinAmp est la meilleure solution, puisqu'il est gratuit et bien testé. Les premières secondes de chaque fichier seront manquantes – cette partie est cryptée – mais le reste du document sera accessible comme si de rien n'était.

Le ransomware Iicc est-il dangereux pour mon PC?

Comme il a été mentionné plusieurs paragraphes ci-dessus, ransomware ne consiste pas seulement à chiffrer les fichiers. Le ransomware Iicc effectue les modifications sur votre ordinateur afin d'éviter de rechercher les guides de suppression de virus et de décryptage de fichiers.. Le virus Iicc n'établit pas la barrière logicielle – il modifie juste les paramètres, principalement – configurations réseau et sécurité.

Parmi les configurations réseau, l'élément le plus endommagé est le fichier HOSTS. Ce fichier texte contient les instructions d'adresse DNS, qui sont utilisés par les navigateurs lors de l'envoi d'une requête au serveur. Si vous ajoutez une adresse DNS spécifique pour un certain site, votre navigateur connectera ce site via ce DNS la prochaine fois. Ransomware modifie ce fichier, ajout du DNS inconnu, Ainsi, l'un des navigateurs Web vous affichera l'erreur « Impossible de résoudre l'adresse DNS ».

D'autres modifications apportées par le virus sont ciblées sur la prévention des taches précoces de lui-même, et empêcher également l'installation de la majorité des outils de sécurité. Le ransomware Iicc apporte quelques modifications aux stratégies de groupe – l'application de paramétrage du système qui vous donne le droit de modifier les droits de chaque application. De cette manière, le ransomware bloque Microsoft Defender et divers autres programmes anti-malware, et bloque également le lancement des fichiers d'installation antivirus.

Comment ai-je été infecté?

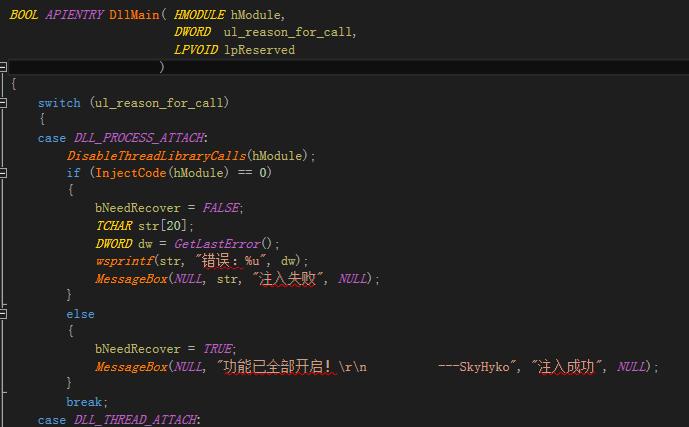

Tout au long du mandat pendant que la famille STOP/Djvu est active, il utilisait des programmes douteux comme principal moyen d'injection de ransomware. Par programme douteux, j'entends des applications qui ne sont pas déjà mises à jour par le développeur et distribuées via les sites de partage de fichiers.. Ces applications peuvent être piratées, pour les rendre possibles à utiliser sans acheter de licence. Un autre exemple d'une telle classe de programme est divers outils de piratage – moteurs de triche, keygens, Outils d'activation de Windows et ainsi de suite.

Ce type de programmes peut être distribué de différentes manières – via le site Web qui propose un lien de téléchargement, ainsi que via les réseaux de peering – La Baie des Pirates, eMule et ainsi de suite. Toutes ces sources sont bien connues comme les plus grands sites de piratage informatique. Les gens utilisent ces pages pour obtenir gratuitement un large éventail d'applications ou de jeux, même si ces applications doivent être achetées. Personne ne peut empêcher les utilisateurs qui piratent ces programmes d'ajouter des virus quelconques aux fichiers de l'outil piraté. Outils de piratage, pendant ce temps, sont créés à des fins illégales, afin que leurs développeurs puissent facilement intégrer le ransomware sous le couvert d'un élément de programme.

Ces applications crackées, quelle que soit leur provenance, sont l'une des sources les plus fréquentes de divers virus, et certainement le plus populaire pour le virus Iicc. Mieux vaut éviter de s'en servir, et pas seulement à cause des risques d'injection de malware. Éviter l'achat de licence est une action illégale, et les pirates et les personnes qui utilisent des applications piratées sont accusés de piratage.

Comment supprimer le malware Iicc?

Le virus Iicc est extrêmement difficile à supprimer manuellement. En réalité, afin que leurs créateurs puissent facilement insérer le ransomware sous le couvert d'une partie du programme, il est presque irréel de tous les détecter et de les réparer. La meilleure décision est d'utiliser un logiciel anti-malware. Mais lequel choisir?

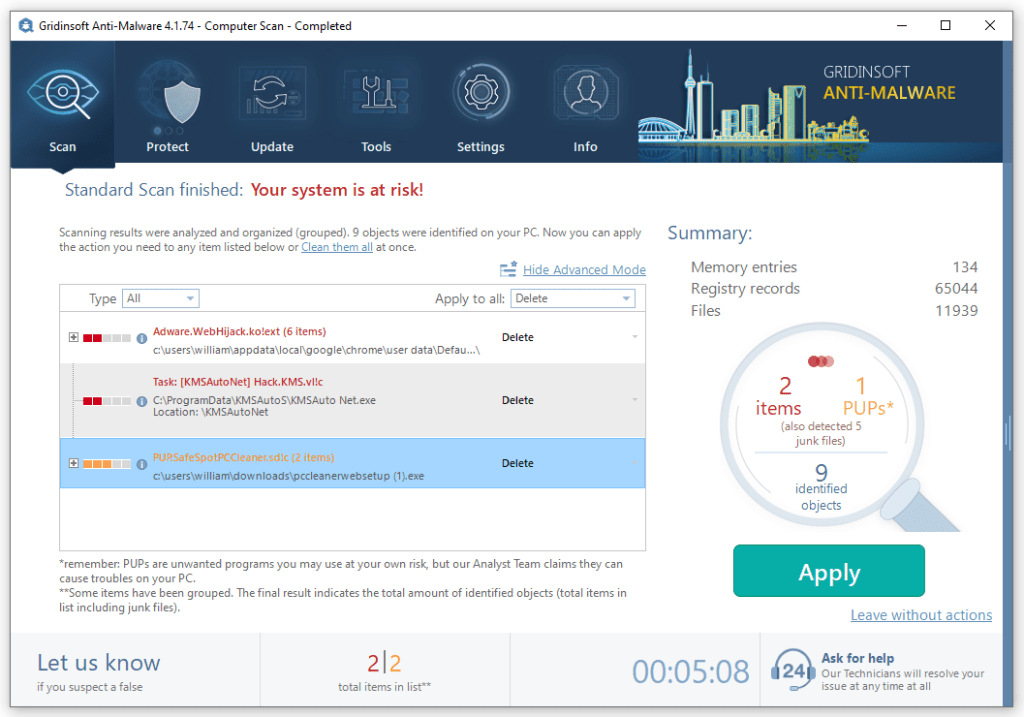

Vous pouvez regarder les offres d'utilisation de Microsoft Defender, qui est déjà dans votre système. toutefois, comme il a été mentionné avant, la plupart des exemples de malware STOP/Djvu l'arrêtent avant même la procédure de cryptage. L'utilisation de l'application tierce est la seule solution – et je peux vous proposer GridinSoft Anti-Malware en option pour ce cas. Il a des capacités de détection impressionnantes, donc le malware ne sera pas manqué. Il est également capable de restaurer le système, qui est fortement demandé après l'attaque du virus Iicc.

Pour supprimer les infections par des logiciels malveillants Iicc, analysez votre ordinateur avec un logiciel antivirus légitime.

Après la suppression du ransomware, vous pouvez aller au décryptage de fichiers. La suppression du ransomware est nécessaire pour empêcher le chiffrement répété de vos fichiers: pendant que le ransomware Iicc est actif, il ne manquera aucun fichier non crypté.

Comment décrypter les fichiers .iicc?

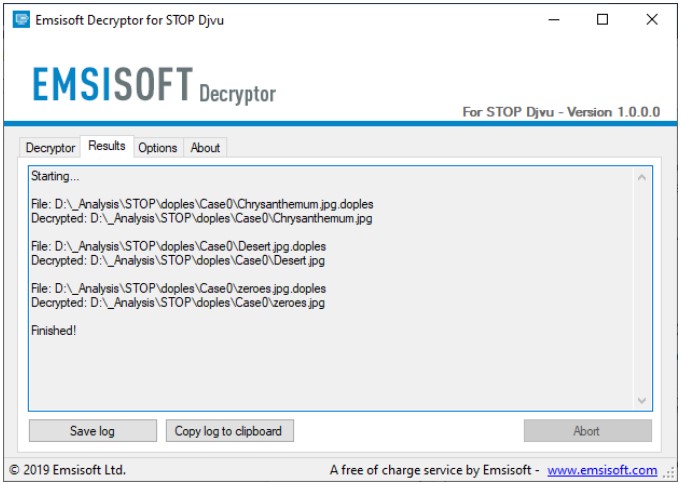

Il existe deux façons de récupérer vos fichiers après une attaque de ransomware Iicc. Le premier et le plus évident est le décryptage de fichiers. Elle est menée avec un programme spécial, conçu par Emsisoft, et appelé Emsisoft Decryptor pour STOP/Djvu. Ce programme est absolument gratuit. Les analystes mettent à jour ses bases de données de clés de déchiffrement aussi souvent que possible, donc vous récupérerez sûrement vos fichiers, tôt ou tard.

Une autre façon de récupérer vos documents et photos est d'essayer de les récupérer à partir de vos lecteurs de disque. Puisque le virus Iicc les supprime et les remplace par une copie chiffrée, le résidu des documents est toujours stocké sur le disque. Après le retrait, les informations les concernant sont supprimées du système de fichiers, mais pas à partir d'un lecteur de disque. Programmes spéciaux, comme PhotoRec, sont en mesure de récupérer ces fichiers. Ce est gratuit, aussi, et peut également être utilisé pour la récupération de fichiers au cas où vous auriez supprimé certains fichiers par inadvertance.

Décryptage des fichiers .iicc avec Emsisoft Decrypter pour STOP/Djvu

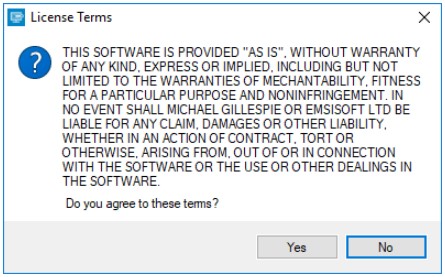

Télécharger et installer Outil de décryptage Emsisoft. Acceptez son CLUF et passez à l'interface.

L'interface de ce programme est extrêmement simple. Tout ce que vous avez à faire est de sélectionner le dossier où sont stockés les fichiers cryptés, et attendre. Si le programme a la clé de déchiffrement qui correspond à votre cas de ransomware – il va le décrypter.

Lors de l'utilisation d'Emsisoft Decrypter pour STOP/Djvu, vous pouvez observer divers messages d'erreur. Ne t'inquiète pas, cela ne signifie pas que vous avez fait quelque chose de mal ou qu'un programme ne fonctionne pas correctement. Chacune de ces erreurs fait référence à un cas particulier. voici l'explication:

Erreur: Impossible de déchiffrer le fichier avec l'ID: [votre identifiant]

Le programme n'a pas de clé correspondante pour votre cas. Vous devez attendre un certain temps jusqu'à ce que la base de données de clés soit mise à jour.

Pas de clé pour l'ID en ligne de la nouvelle variante: [votre identifiant]

Remarquer: cet identifiant semble être un identifiant en ligne, le déchiffrement est impossible.

Cette erreur signifie que vos fichiers sont cryptés avec une clé en ligne. Dans ce cas, la clé de déchiffrement est unique et stockée sur le serveur distant, contrôlé par des escrocs. Malheureusement, le décryptage est impossible.

Résultat: Aucune clé pour l'ID hors ligne de la nouvelle variante: [ID d'exemple]

Cet identifiant semble être un identifiant hors ligne. Le déchiffrement pourrait être possible à l'avenir.

Ransomware utilise la clé hors ligne pour crypter vos fichiers. Cette clé n'est pas unique, donc vous l'avez probablement en commun avec une autre victime. Étant donné que les clés hors ligne doivent être collectées, aussi, il est important de garder son calme et d'attendre que l'équipe d'analystes en trouve un qui convienne à votre cas.

Le nom distant n'a pas pu être résolu

Cette erreur indique que le programme a des problèmes avec DNS sur votre ordinateur. C'est un signe clair de modifications malveillantes dans votre fichier HOSTS. Réinitialisez-le à l'aide du guide officiel de Microsoft.

Récupération des fichiers .iicc avec l'outil PhotoRec

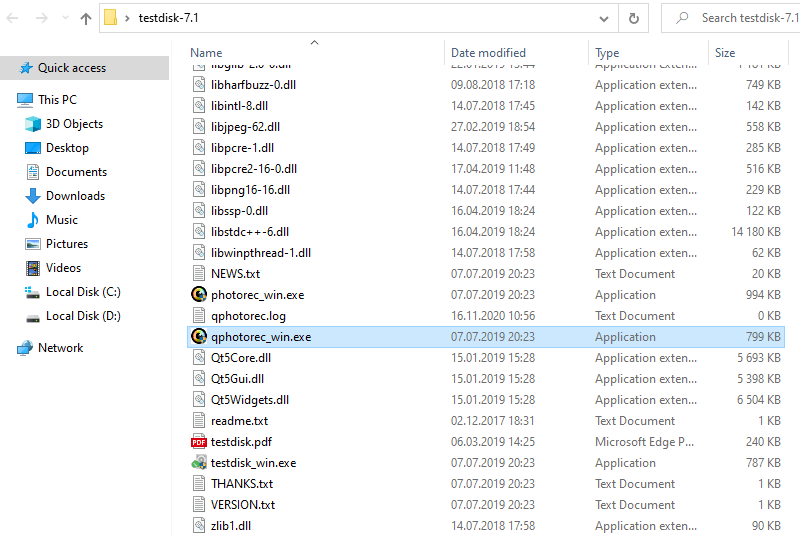

PhotoRec est un outil open source, qui est créé pour récupérer les fichiers supprimés ou perdus du disque. Il vérifie chaque secteur de disque pour les résidus de fichiers supprimés, puis tente de les récupérer. Cette application est capable de récupérer les fichiers de plus de 400 différents formats. En raison de la fonctionnalité décrite du mécanisme de cryptage des ransomwares, il est possible d'utiliser cet outil pour obtenir l'original, fichiers non cryptés.

Télécharger PhotoRec du site officiel. C'est absolument gratuit, toutefois, son développeur prévient qu'il ne garantit pas que ce programme sera 100% efficace à des fins de récupération de fichiers. en outre, même les applications payantes peuvent à peine vous donner une telle garantie, en raison de la chaîne de facteurs aléatoires qui peuvent rendre la récupération de fichiers plus difficile.

Décompressez l'archive téléchargée dans le dossier que vous aimez. Ne vous inquiétez pas à cause de son nom – Disque de test – c'est le nom de l'utilitaire développé par la même entreprise. Ils ont décidé de le diffuser ensemble car PhotoRec et TestDisk sont souvent utilisés ensemble. Parmi les fichiers décompressés, rechercher le fichier qphotorec_win.exe. Exécutez ce fichier exécutable.

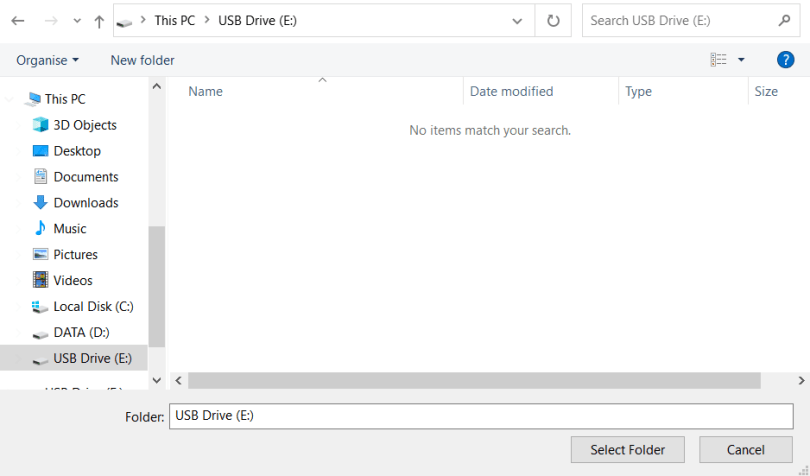

Avant de pouvoir démarrer le processus de récupération, vous devez spécifier plusieurs paramètres. Dans la liste déroulante, choisir le disque logique où étaient stockés les fichiers avant le cryptage.

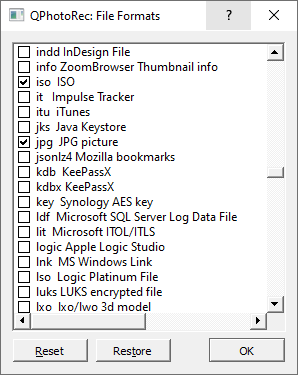

ensuite, vous devez spécifier les formats de fichiers que vous devez récupérer. Il peut être difficile de tout faire défiler 400+ formats, Heureusement, ils sont classés par ordre alphabétique.

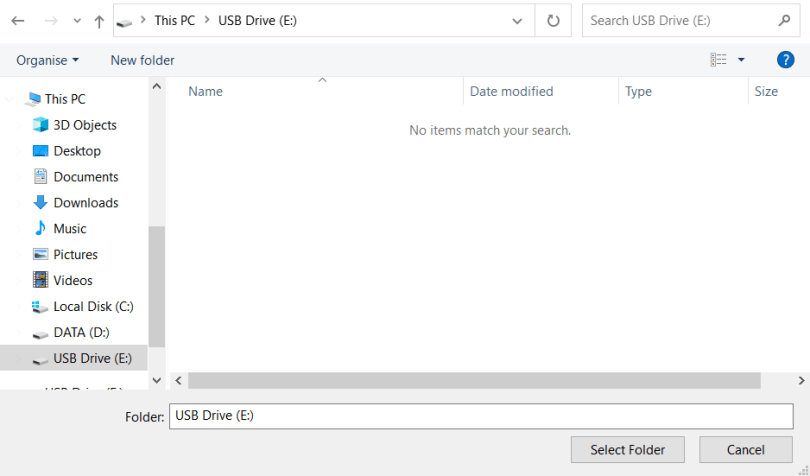

finalement, nommez le dossier que vous souhaitez utiliser comme conteneur pour les fichiers récupérés. Le programme va probablement extraire beaucoup de fichiers inutiles, qui ont été supprimés intentionnellement, donc le bureau est une mauvaise solution. La meilleure option est d'utiliser la clé USB.

Après ces manipulations faciles, vous pouvez simplement appuyer sur le bouton "Rechercher" (il devient actif si vous avez spécifié tous les paramètres requis). Le processus de récupération peut prendre plusieurs heures, donc patiente. Il est recommandé de ne pas utiliser l'ordinateur pendant cette période, car vous pouvez écraser certains fichiers que vous avez l'intention de récupérer.

Questions fréquemment posées

✔️Les fichiers cryptés par le malware Iicc sont-ils dangereux?

Non. Les fichiers Iicc ne sont pas un virus, il n'est pas capable d'injecter son code dans les fichiers et de les forcer à l'exécuter. Les fichiers .EXT sont les mêmes que les fichiers normaux, mais crypté et ne peut pas être ouvert de la manière habituelle. Vous pouvez le stocker avec des fichiers normaux sans aucune crainte.

✔️Est-il possible qu'un logiciel antivirus supprime les fichiers cryptés?

Comme je l'ai mentionné dans un paragraphe précédent, les fichiers cryptés ne sont pas dangereux. Par conséquent, bons programmes anti-malware comme GridinSoft Anti-Malware ne se déclenchera pas sur eux. pendant ce temps, certains des « outils de nettoyage de disque » peuvent les supprimer, indiquant qu'ils appartiennent au format inconnu et sont probablement cassés.

✔️L'outil Emsisoft indique que mes fichiers sont cryptés avec la clé en ligne et ne peuvent pas être décryptés. Qu'est-ce que je dois faire?

Il est très désagréable d'entendre que les fichiers que vous avez sont probablement perdus. Les créateurs de ransomwares mentent beaucoup pour effrayer leurs victimes, mais ils disent la vérité dans les affirmations sur la force du cryptage. Votre clé de déchiffrement est stockée sur leurs serveurs, et il est impossible de le sélectionner en raison de la force du mécanisme de cryptage.

Essayez d'autres méthodes de récupération – via le PhotoRec, ou en utilisant les sauvegardes précédemment créées. Rechercher les versions précédentes de ces fichiers – récupérer une partie de votre thèse, par example, c'est mieux que de tout rater.

La dernière option attend juste. Quand la cyberpolice attrape les escrocs qui créent et distribuent des ransomwares, récupérez d'abord les clés de déchiffrement et publiez-les. Les analystes d'Emsisoft prendront sûrement ces clés et les ajouteront aux bases de données Decryptor. Dans certains cas, les créateurs de ransomware peuvent publier le reste des clés lorsqu'ils arrêtent leur activité.

✔️Tous mes fichiers .iicc ne sont pas décryptés. Qu'est-ce que je dois faire?

La situation dans laquelle Emsisoft Decryptor n'a pas réussi à déchiffrer plusieurs fichiers se produit généralement lorsque vous n'avez pas ajouté la paire de fichiers correcte pour un certain format de fichier.. Un autre cas où ce problème peut apparaître est lorsqu'un problème est survenu pendant le processus de décryptage – par example, Limite de RAM atteinte. Essayez d'effectuer à nouveau le processus de décryptage.

Une autre situation dans laquelle l'application Decryptor peut laisser vos fichiers non cryptés est lorsque le ransomware utilise des clés différentes pour certains fichiers.. Par exemple, il peut utiliser des clés hors ligne pendant une courte période lorsqu'il rencontre des problèmes de connexion. L'outil Emsisoft n'est pas en mesure de vérifier les deux types de clés simultanément, il faut donc relancer le décryptage, afin de répéter le processus.