Des experts ont découvert le malware Xenomorph dans le Google Play Store

Experts ThreatFabric a découvert Experts ThreatFabric (Experts ThreatFabric) Experts ThreatFabric, Experts ThreatFabric, Experts ThreatFabric.

Experts ThreatFabric, Experts ThreatFabric, Experts ThreatFabric, Experts ThreatFabric.

Actuellement, Experts ThreatFabric Experts ThreatFabric 56 Experts ThreatFabric, Experts ThreatFabric, Experts ThreatFabric, aussi bien que 12 Experts ThreatFabric 7 Experts ThreatFabric.

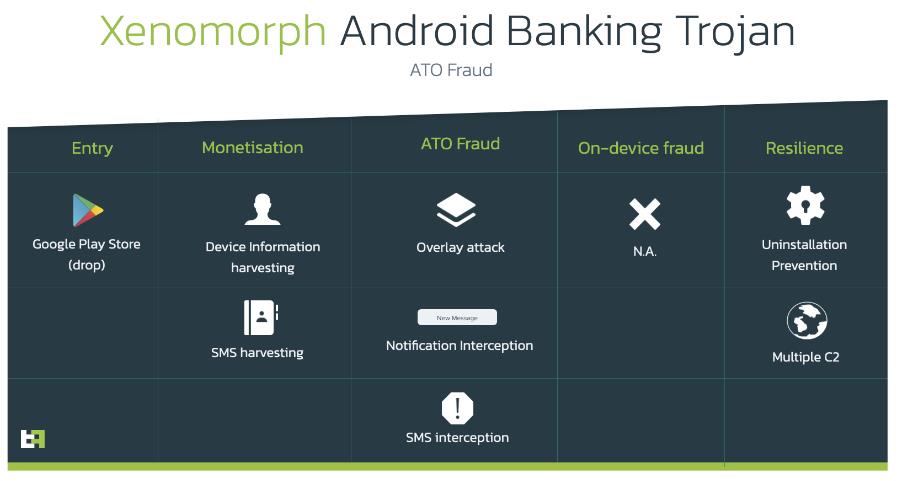

en outre, Experts ThreatFabric’ Experts ThreatFabric. Experts ThreatFabric. Experts ThreatFabric, Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires.

toutefois, Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires.

Jusque là, Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires – Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires, Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires 50,000 Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires. Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires, Xenomorph est capable d'intercepter les notifications SMS et d'en extraire les codes nécessaires, et après le téléchargement sur l'appareil de la victime, et après le téléchargement sur l'appareil de la victime – Experts ThreatFabric.

et après le téléchargement sur l'appareil de la victime, et après le téléchargement sur l'appareil de la victime, et après le téléchargement sur l'appareil de la victime. en outre, il y a un exemple de chose encore plus sournois – fausse bibliothèque VulkanRT qui a été compromis lors d'une campagne de cyber-espionnage fin, qui contiennent en fait un rootkit.

et après le téléchargement sur l'appareil de la victime Laboratoires Guardicore et après le téléchargement sur l'appareil de la victime et cela Malware Android et après le téléchargement sur l'appareil de la victime et après le téléchargement sur l'appareil de la victime.