Poista JZQE Ransomware Virus (+DECRYPT .jzqe -tiedostot)

Jzqe virus on eräänlainen tietokonevirus, joka pistää tietokoneeseen, salaa asiakirjasi, ja pyytää sitten maksamaan rahat tiedostojen salauksen purkamisesta. Näiden epämiellyttävien toimintojen lisäksi, Ccps-haittaohjelma on eräänlainen tietokonevirus, joka tunkeutuu järjestelmääsi.

| Nimi | Jzqe virus |

| Tyyppi | STOP/Djvu Ransomware |

| Tiedostot | .jzqe |

| Viesti | _readme.txt |

| Lunnaat | $490/$980 |

| Ottaa yhteyttä | [email protected], [email protected] |

| Vahingoittaa | Kaikki tiedostot ovat salattuja, eikä niitä voi avata maksamatta lunnaita. Lisäsalasanoja varastavia troijalaisia ja haittaohjelmatartuntoja voidaan asentaa yhdessä ransomware-infektion kanssa. |

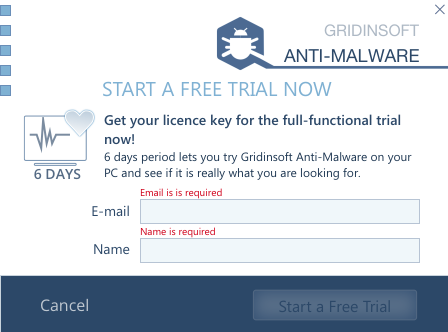

| Jzqe Removal Tool | Täysin varustellun tuotteen käyttäminen, sinun on ostettava lisenssi. 6 päivän ilmainen kokeilu. |

Jzqe malware – mikä se on?

Jzqe malware can correctly be classified as a STOP/Djvu ransomware family. Uyjh ransomware on eräänlainen tietokonevirus, joka tunkeutuu järjestelmääsi. This specification supposes that Jzqe does not bring any type of additional viruses, joka usein auttaa useiden muiden perheiden kiristysohjelmia hallitsemaan järjestelmääsi. Maak-haittaohjelma on eräänlainen tietokonevirus, joka tunkeutuu tietokoneellesi, there is no need to carry additional malware that increases the risk of failure of the whole ransomware injection.

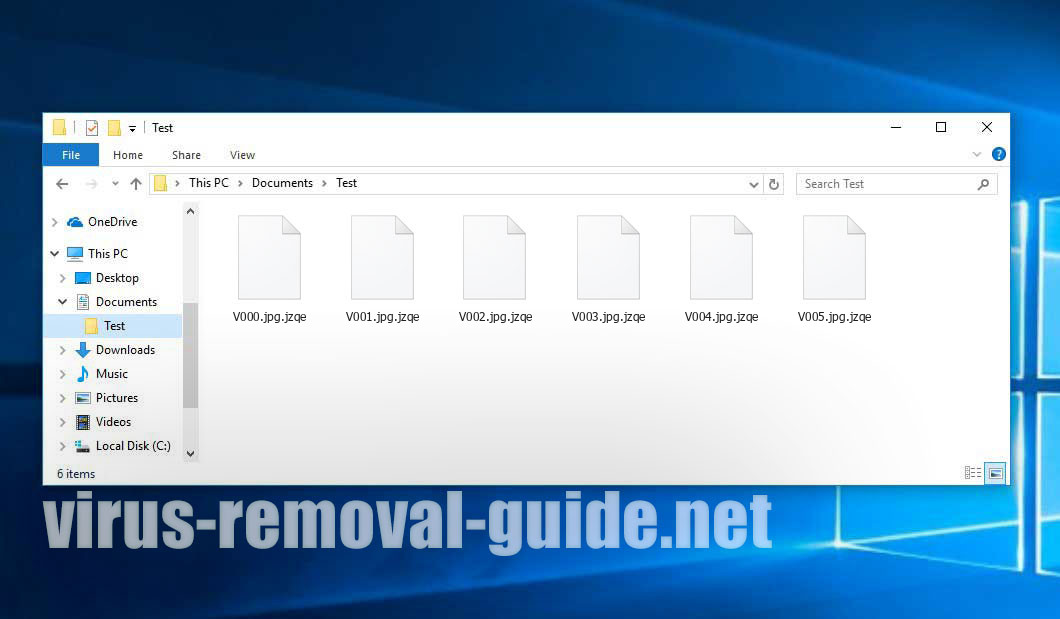

The common signs of Jzqe virus activity is the emersion of .jzqe files in your folders, asiakirjan sijasta, joka sinulla oli aiemmin. The photo.jpg muuttuu photo.jpg.jzqe, report.xlsx – osaksi report.xlsx.jzqe ja niin edelleen. Et voi lopettaa tätä toimintaa, enkä voi avata niitä asiakirjoja – ne on salattu melko vahvalla salauksella.

Voit nähdä myös useita muita merkkejä haittaohjelmien toiminnasta. Microsoft Defender on spontaanisti jäädytetty ja kyvyttömyys tarkistaa kuuluisia haittaohjelmien torjuntafoorumeita tai -sivustoja, jossa on lunnasohjelmien poisto- ja tiedostojen salauksenpurkuoppaat. Näet kuinka se suoritetaan alla olevassa kappaleessa. Poisto- ja salauksenpurkuopas ovat myös saatavilla – check below how to wipe out Jzqe ransomware and get the .jzqe files back.

How did Jzqe ransomware encrypt my files?

Pistoksen jälkeen, the Jzqe ransomware establishes a connection with its command and control server. Tätä palvelinta hallitsevat virusten ylläpitäjät – roistoja, jotka hallitsevat tämän kiristysohjelman leviämistä. Toinen näiden roistojen suorittama toiminta on sairastuneiden sähköposteihin vastaaminen, jotka haluavat purkaa tiedostojensa salauksen.

Asiakirjat salataan yhdellä vahvimmista salausalgoritmeista – AES-256. Tämän algoritmin nimen numero tarkoittaa kahden voimaa – 2^ 256 tässä tapauksessa. 78-mahdollisten salauksenpurkuavainten muunnelmien lukumäärä – ei ole todellista pakottaa sitä raa'asti. Kuten analyytikot sanovat, se vie enemmän aikaa kuin maapallo voi suunnilleen olla olemassa, vaikka käytät tehokkaimpia tietokoneita. Jokaisessa kansiossa, joka säilyttää salatut asiakirjat, Jzqe ransomware creates the _readme.txt file with the following contents:

HUOMIO! Don't worry, voit palauttaa kaikki tiedostosi! Kaikki tiedostosi, kuten valokuvat, tietokannat, asiakirjat ja muut tärkeät salataan vahvimmalla salauksella ja ainutlaatuisella avaimella. Ainoa tapa palauttaa tiedostot on ostaa salauksen purkutyökalu ja ainutlaatuinen avain sinulle. Tämä ohjelmisto purkaa kaikki salatut tiedostosi. Mitä takuita sinulla on? Voit lähettää yhden salatusta tiedostosta tietokoneeltasi, ja puramme sen ilmaiseksi. Mutta voimme purkaa vain salauksen 1 tiedosto ilmaiseksi. Tiedosto ei saa sisältää arvokasta tietoa. Voit saada ja katsoa videon yleiskatsauksen purkutyökalun: https://we.tl/t-WJa63R98Ku Yksityisen avaimen ja salauksen purkuohjelmiston hinta on $980. Alennus 50% käytettävissä, jos otat meihin yhteyttä ensin 72 tuntia, that's price for you is $490. Please note that you'll never restore your data without payment. Tarkista sähköpostisi "Roskaposti" tai "Roskaa" folder if you don't get answer more than 6 tuntia. Saadaksesi tämän ohjelmiston tarvitset kirjoittamalla sähköpostia: [email protected] Varaa sähköpostiosoite ottaaksesi yhteyttä: [email protected] Henkilötunnuksesi: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Kuitenkin, voit silti avata joitain tiedostojasi. The Jzqe virus encrypts only the initial 150 Kt jokaisesta tiedostosta, mutta tämän asiakirjan toinen osa voidaan avata. Ensisijaisesti, se toimii parhaiten ääni- / videotiedostojen kanssa, jotka ovat ehdottomasti suurempia 150 kilotavua. Kaikki mediasoittimet eivät pysty avaamaan näitä tiedostoja – WinAmp on paras vaihtoehto, koska se on ilmainen ja hyvin testattu. Jokaisen kappaleen tai videon ensimmäiset sekunnit ovat hiljaa – tämä osa on salattu – mutta loput asiakirjasta ovat käytettävissä kuin mitään ei olisi tapahtunut.

Is Jzqe ransomware dangerous for my PC?

Kuten useissa kappaleissa aiemmin kuvattiin, ransomware ei tarkoita vain tiedostojen salaamista. Jzqe ransomware makes the changes in your operating system in order to prevent searching the ransomware removal and file decryption guides. Haittaohjelmat eivät muodosta ohjelmistoestettä – Bbbe virus tekee muutoksia käyttöjärjestelmääsi estääkseen viruksenpoisto- ja tiedostojen salauksenpurkuoppaiden etsimisen, ensisijaisesti – verkko- ja suojauskokoonpanot.

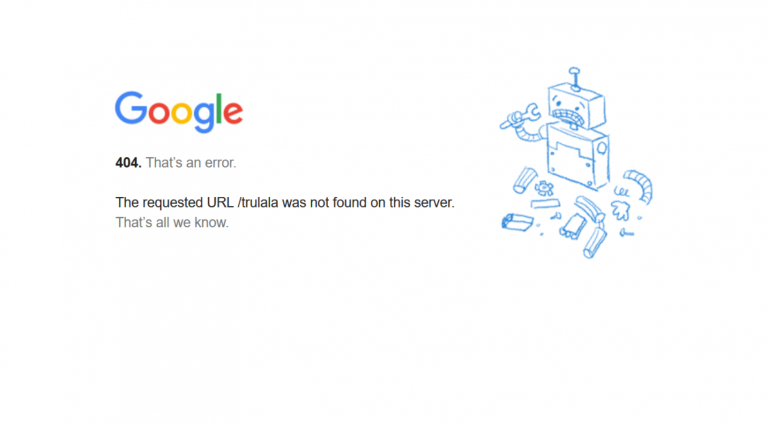

Verkkokokoonpanojen joukossa, eniten vaurioitunut kohde on HOSTS-tiedosto. Tämä tekstitiedosto säilyttää DNS-osoitteen määritykset, joita verkkoselaimet käyttävät lähettäessään pyynnön palvelimelle. Jos lisäät tietylle verkkosivustolle tietyn DNS-osoitteen, selaimesi yhdistää kyseisen sivuston seuraavan kerran DNS: n kautta. Ransomware muokkaa tiedostoa, olemattoman DNS: n lisääminen, joten mikä tahansa verkkoselaimista näyttää virheilmoituksen "DNS-osoitetta ei voida ratkaista".

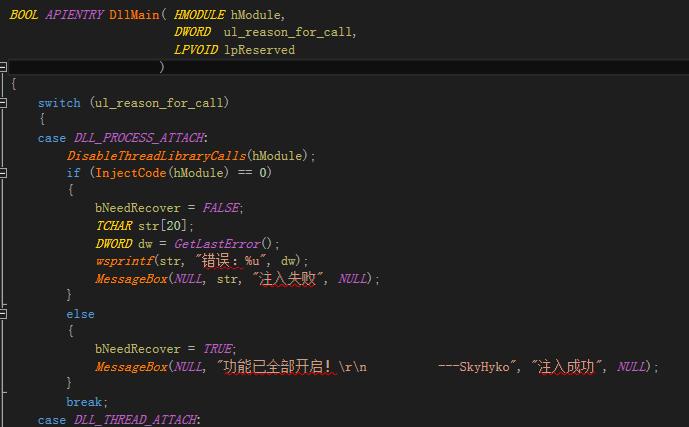

Other alterations done by the virus are targeted on prevention of operative spotting of itself, ja myös estää useimpien haittaohjelmien torjuntaohjelmien asentamisen. Jzqe virus makes several changes in Group Policies – the system setting application which gives you the right to alter the rights of each app. Sillä tavalla, the virus blocks the Microsoft Defender and different other anti-malware programs, ja estää myös haittaohjelmien torjuntatiedostojen käynnistämisen.

Kuinka sain tartunnan?

STOP/Djvu -perheen ollessa aktiivinen koko kauden ajan, se käytti kyseenalaista ohjelmistoa pääasiallisena lunnasohjelmien ruiskeena. Under the term of dubious software I mean applications that are already not updated by the developer and spread through the file sharing websites. Nämä sovellukset voivat olla säröillä, jotta niitä voidaan käyttää ilman lisenssin ostamista. Muut viruksen tekemät muutokset kohdistuvat virusten varhaisen havaitsemisen estämiseen – huijata moottoreita, keygens, Windowsin aktivointityökalut ja niin edelleen.

virus estää Microsoft Defenderin ja useita muita suojaussovelluksia – latauslinkin tarjoavan verkkosivun kautta, tai vertaisverkkojen kautta – The PirateBay, eMule ja niin edelleen. Kaikki nämä lähteet tunnetaan suurimpina tietokonepiratismin sivustoina. Ihmiset käyttävät näitä lähteitä saadakseen erilaisia sovelluksia tai pelejä ilmaiseksi, vaikka ne olisi ostettava. Kukaan ei voi estää näitä sovelluksia murtavia käyttäjiä lisäämästä jonkin tyyppisiä viruksia hakkeroidun sovelluksen tiedostoihin. Hacktools, kuitenkin, luodaan laittomille kohteille, Muut kiristysohjelman tekemät muutokset estävät itsensä havaitsemasta operatiivisesti.

Nämä hakkeroidut ohjelmat, niiden lähteestä riippumatta, ovat yksi useimmista haittaohjelmien kantajista, ja 100% the most used one for Jzqe ransomware. On parempi lopettaa sen käyttö, eikä vain haittaohjelmien asennusriskien vuoksi. Lisenssin ostamisen välttäminen on laitonta toimintaa, ja sekä hakkerit että käyttäjät, jotka käyttävät säröillä olevia sovelluksia, syytetään piratismista.

How do I remove Jzqe ransomware?

The Jzqe virus is extremely hard to wipe out manually. Todella, koska tietokoneeseen tehdään useita muutoksia, on lähes mahdotonta havaita niitä kaikkia ja korjata. Paras ratkaisu on käyttää haittaohjelmien torjuntaohjelmia. Mutta kumpi valita?

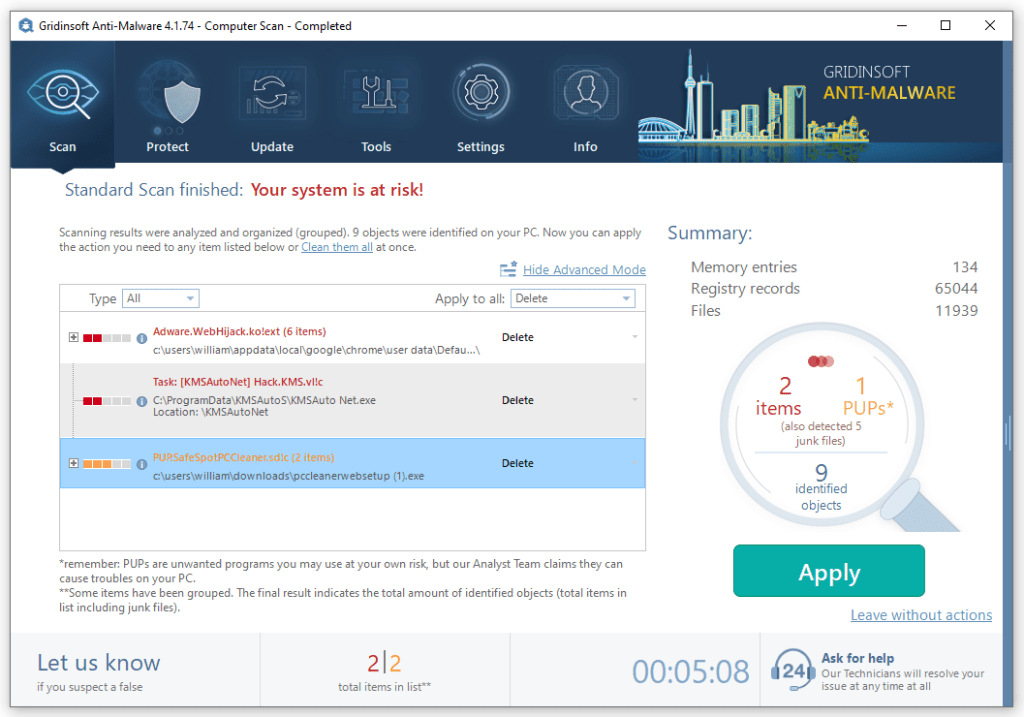

Kukaan ei voi estää näitä ohjelmia murtavia käyttäjiä lisäämästä jonkinlaisia haittaohjelmia hakkeroidun sovelluksen tiedostoihin, joka on jo tietokoneesi sisällä. koska se tekee PC:ssäsi paljon muutoksia, Suurin osa STOP/Djvu-lunnasohjelmaesimerkeistä pysäyttää sen jo ennen salausprosessia. Kolmannen osapuolen työkalun käyttö on ainoa ratkaisu – ja voin neuvoa GridinSoft Anti-Malware -ohjelmaa vaihtoehtona tässä tapauksessa. Siinä on vaikuttavia havaitsemiskykyjä, niin ransomware ei jää väliin. Se kykenee myös järjestelmän korjaamiseen, that is heavily demanded after the Jzqe virus attack.

To remove Jzqe malware infections, skannaa tietokoneesi laillisella virustentorjuntaohjelmistolla.

Lunnasohjelman poiston jälkeen, voit siirtyä tiedostojen salauksen purkuun. Haittaohjelmat on poistettava, jotta estetään tiedostojesi toistuva salaus: while Jzqe ransomware is active, se ei välitä salaamatonta tiedostoa.

How to decrypt the .jzqe files?

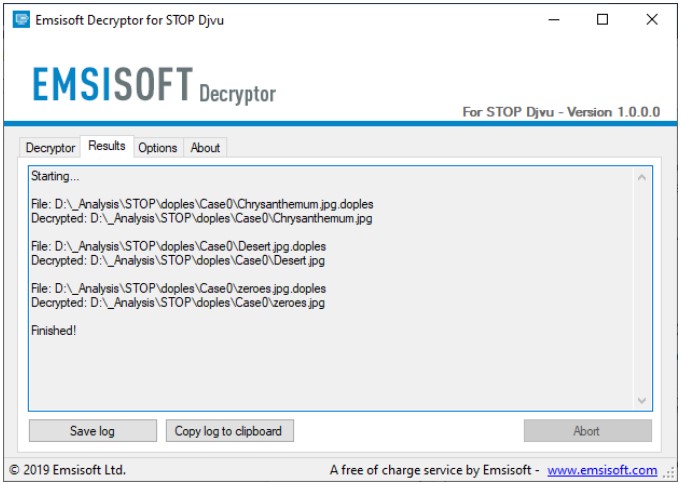

There are two ways to decrypt your files after a Jzqe virus attack. Ensimmäinen ja suosituin on tiedostojen salauksen purku. Se suoritetaan erityisellä sovelluksella, suunnittelija Emsisoft, ja kutsui Emsisoft Decryptor for STOP / Djvu. Tämä ohjelma on täysin ilmainen. Analyytikot päivittävät salauksenavaintietokannansa mahdollisimman usein, joten saat varmasti tiedostosi takaisin, ennemmin tai myöhemmin.

Toinen tapa saada asiakirjat ja valokuvat takaisin on yrittää palauttaa ne fyysisiltä levyiltäsi. Koska ransomware poistaa ne ja korvaa ne salatulla kopiolla, asiakirjojen jäännös on edelleen tallennettu levyasemaan. Poiston jälkeen, heitä koskevat tiedot pyyhitään tiedostojärjestelmästä, mutta ei levyasemalta. Erikoisohjelmat, kuten PhotoRec, pystyvät palauttamaan nämä tiedostot. Se on ilmainen, liian, ja sitä voidaan käyttää myös tiedostojen palauttamiseen, jos olet poistanut joitakin tiedostoja tahattomasti.

Decrypting the .jzqe files with Emsisoft Decrypter for STOP/Djvu

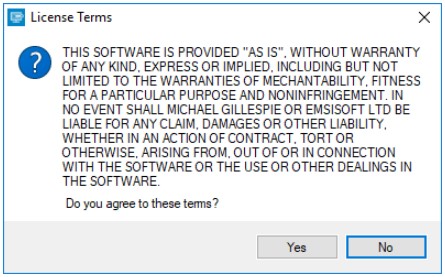

lataa ja asenna Emsisoft Decrypter -työkalu. Sovi EULA: n kanssa ja jatka käyttöliittymää.

Tämän ohjelman käyttöliittymä on erittäin helppo. Sinun tarvitsee vain valita kansio, johon salatut tiedostot tallennetaan, ja odota. Jos ohjelmassa on salausavain, joka vastaa lunnasohjelman tapausta – se purkaa sen.

Emsisoft Decrypter for STOP / Djvu -sovelluksen käytön aikana, saatat havaita erilaisia virheilmoituksia. Älä huoli, se ei tarkoita, että teit jotain väärin tai ohjelma ei toimi kunnolla. Jokainen näistä virheistä viittaa tiettyyn tapaukseen. Tässä on selitys:

Virhe: Tunnistetiedostoa ei voida purkaa: [tunnuksesi]

Ohjelmassa ei ole vastaavaa avainta tapaustasi varten. Sinun on odotettava jonkin aikaa, kunnes avaintietokanta päivitetään.

Ei avainta uudelle verkkoversiotunnukselle: [tunnuksesi]

Ilmoitus: tämä tunnus näyttää olevan verkkotunnus, salauksen purku on mahdotonta.

Tämä virhe tarkoittaa, että tiedostosi on salattu online-avaimella. Siinä tapauksessa, salauksenpurkuavain on ainutlaatuinen ja se on tallennettu etäpalvelimeen, roistojen hallitsema. valitettavasti, salauksen purku on mahdotonta.

Tulos: Ei avainta uudelle offline-tunnuksen muunnokselle: [esimerkkitunnus]

Tämä tunnus näyttää olevan offline-tunnus. Salauksen purku voi olla mahdollista tulevaisuudessa.

Ransomware käyttää offline-avainta tiedostojesi salaamiseen. Tämä avain ei ole ainutlaatuinen, joten sinulla on todennäköisesti yhteistä toisen uhrin kanssa. Koska offline-avaimet on kerättävä, liian, on tärkeää olla rauhallinen ja odottaa, kunnes analyytikkoryhmä löytää sopivan tapauksesi.

Etänimeä ei voitu ratkaista

Tämä virhe osoittaa, että ohjelmalla on ongelmia DNS-tietokoneesi kanssa. Tämä on selkeä merkki haitallisista muutoksista HOSTS-tiedostossasi. Nollaa se käyttämällä virallinen Microsoft -opas.

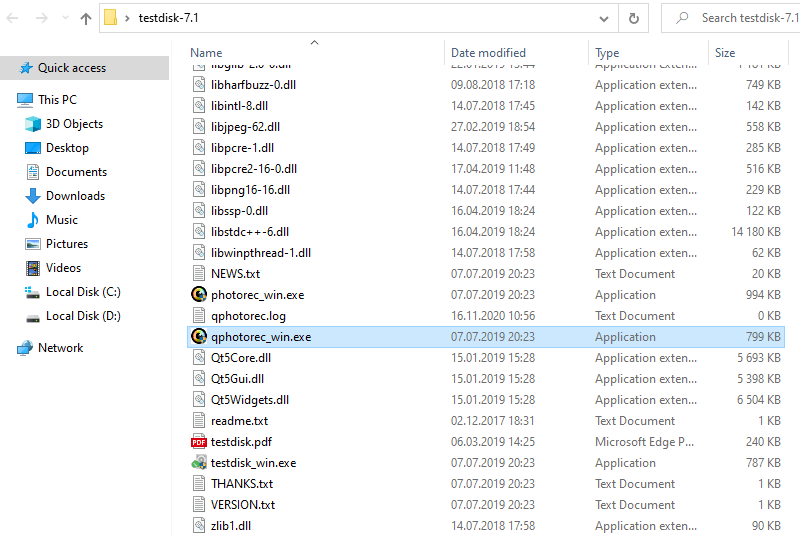

Recovering the .jzqe files with PhotoRec tool

PhotoRec on avoimen lähdekoodin työkalu, joka on luotu palauttamaan poistetut tai kadonneet tiedostot levyltä. Se tarkistaa jokaisen levysektorin poistettujen tiedostojen jäämien varalta, ja yrittää sitten palauttaa ne. Tämä sovellus pystyy palauttamaan yli 400 erilaisia laajennuksia. Lunnasohjelman salausmekanismin kuvatun ominaisuuden vuoksi, on mahdollista käyttää tätä työkalua alkuperäisen hakemiseen, salaamattomat tiedostot takaisin.

Lataa PhotoRec viralliselta verkkosivustolta. Se on täysin ilmainen, kuitenkin, sen kehittäjä varoittaa, ettei hän takaa, että tämä ohjelma tulee olemaan 100% tehokas tiedostojen palautustarkoituksiin. Lisäksi, jopa maksetut sovellukset voivat tuskin antaa sinulle tällaisen takuun, johtuen satunnaisista tekijöistä, jotka voivat vaikeuttaa tiedostojen palauttamista.

Pura ladattu arkisto haluamaasi kansioon. Älä huoli sen nimen takia – TestDisk – tämä on saman yrityksen kehittämän apuohjelman nimi. He päättivät levittää sitä yhdessä, koska PhotoReciä ja TestDiskiä käytetään usein yhdessä. Pakattujen tiedostojen joukossa, etsi qphotorec_win.exe-tiedosto. Suorita tämä suoritettava tiedosto.

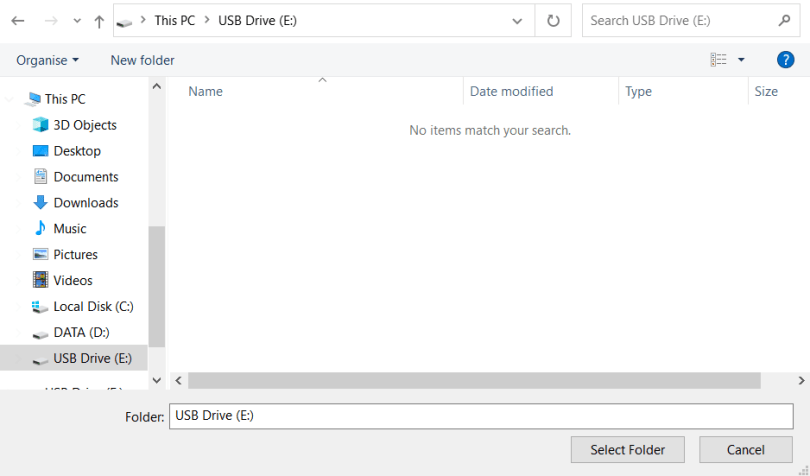

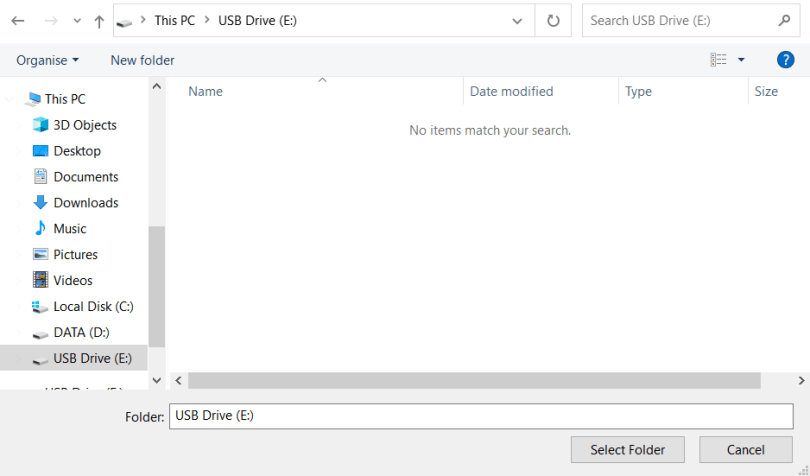

Ennen kuin voit aloittaa palautusprosessin, sinun on määritettävä useita asetuksia. Avattavassa luettelossa, valitse logiikkalevy, johon tiedostot on tallennettu ennen salausta.

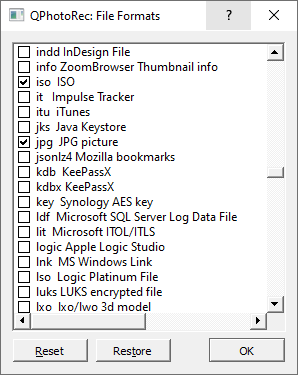

Sitten, sinun on määritettävä palautettavat tiedostomuodot. Kaikkien vierittäminen voi olla vaikeaa 400+ muodoissa, onneksi, ne on lajiteltu aakkosjärjestykseen.

vihdoin, nimeä kansio, jota haluat käyttää palautettujen tiedostojen säilönä. Ohjelma kaivaa todennäköisesti paljon hyödyttömiä tiedostoja, jotka poistettiin tarkoituksella, joten työpöytä on huono ratkaisu. Paras vaihtoehto on käyttää USB-asemaa.

Näiden helppojen manipulaatioiden jälkeen, voit vain painaa "Hae" -painiketta (se muuttuu aktiiviseksi, jos määritit kaikki vaaditut parametrit). Palautusprosessi voi kestää useita tunteja, joten pidä kärsivällinen. On suositeltavaa olla käyttämättä tietokonetta tänä aikana, koska voit korvata joitain tiedostoja, jotka aiot palauttaa.

Usein Kysytyt Kysymykset

✔️Are the files encrypted by Jzqe ransomware dangerous?

Ei. Jzqe files is not a virus, se ei pysty pistämään koodiaan tiedostoihin ja pakottaa heitä suorittamaan sitä. .EXT-tiedostot ovat aivan samat kuin tavalliset, mutta salattu eikä sitä voi avata tavalliseen tapaan. Voit tallentaa sen yhdessä normaalien tiedostojen kanssa ilman pelkoja.

✔️ Onko mahdollista, että virustorjuntaohjelmisto poistaa salatut tiedostot??

Kuten olen maininnut edellisessä kappaleessa, salatut tiedostot eivät ole vaarallisia. Siten, hyviä haittaohjelmien torjuntaohjelmia, kuten GridinSoft Anti-Malware ei laukaise niitä. sillä välin, jotkut “levynpuhdistustyökalut” voivat poistaa ne, todetaan, että ne kuuluvat tuntemattomaan muotoon ja ovat todennäköisesti rikki.

✔️Emsisoft -työkalu sanoo, että tiedostoni on salattu online -avaimella, eikä niitä voida purkaa. Mitä minun pitää tehdä?

On erittäin epämiellyttävää kuulla, että tiedostosi ovat todennäköisesti kadonneet. Ransomware-kehittäjät valehtelevat paljon pelottaakseen uhrejaan, mutta he kertovat totuuden salauksen vahvuutta koskevissa väitteissä. Salausavaimesi on tallennettu heidän palvelimilleen, ja sitä on mahdotonta valita salausmekanismin vahvuuden vuoksi.

Kokeile muita palautustapoja – PhotoRecin kautta, tai käyttämällä aiemmin luotuja varmuuskopioita. Etsi näiden tiedostojen edelliset versiot – palata takaisin väitöskirjaasi, esimerkiksi, on parempi kuin kaipaamaan kaikkea.

Viimeinen vaihtoehto on vain odottamassa. Kun kyberpoliisi syyttää roistoja, jotka luovat ja jakavat lunnasohjelmia, hanki ensin salauksenavaimet ja julkaise se. Emsisoft-analyytikot ottavat varmasti nämä avaimet ja lisäävät ne Decryptor-tietokantoihin. Joissakin tapauksissa, viruksen luojat voivat julkaista loput avaimet, kun he lopettavat toimintansa.

✔️Not all of my .jzqe files are decrypted. Mitä minun pitää tehdä?

Tilanne, kun Emsisoft Decryptor ei onnistunut purkamaan useita tiedostoja, tapahtuu yleensä, kun et ole lisännyt oikeaa tiedostoparia tietylle tiedostomuodolle. Toinen tapaus, jolloin tämä ongelma saattaa ilmetä, on, kun jokin ongelma ilmeni salauksen purkamisen aikana – esimerkiksi, RAM-määrä saavutettu. Yritä suorittaa salauksen purku uudelleen.

Toinen tilanne, jolloin Decryptor-sovellus saattaa jättää tiedostosi salaamattomaksi, on se, kun ransomware käyttää tiettyjä tiedostoja varten erilaisia avaimia. Esimerkiksi, se voi käyttää offline-avaimia lyhyen ajan, kun sillä on yhteysongelmia. Emsisoft-työkalu ei pysty tarkistamaan molempia avaintyyppejä samanaikaisesti, joten sinun on käynnistettävä salauksen purku uudelleen, prosessin toistamiseksi.