Entfernen Sie den PTHH-Ransomware-Virus (+.pthh-Dateien entschlüsseln)

Pthh-Malware ist eine Art Computervirus, der Ihren Computer einschleust, verschlüsselt Ihre Dokumente, und bittet dann darum, das Geld für die Dateientschlüsselung zu bezahlen. Abgesehen von diesen unerwünschten Aktivitäten, Qbaa-Malware ist eine Art Computervirus, der Ihr System infiltriert.

| Name | Pthh-Virus |

| Typ | STOP/Djvu-Ransomware |

| Dateien | .pthh |

| Nachricht | _readme.txt |

| Geisel | $490/$980 |

| Kontakt | [email protected], [email protected] |

| Schaden | Alle Dateien sind verschlüsselt und können nicht geöffnet werden, ohne ein Lösegeld zu zahlen. Zusätzliche Trojaner zum Diebstahl von Passwörtern und Malware-Infektionen können zusammen mit einer Ransomware-Infektion installiert werden. |

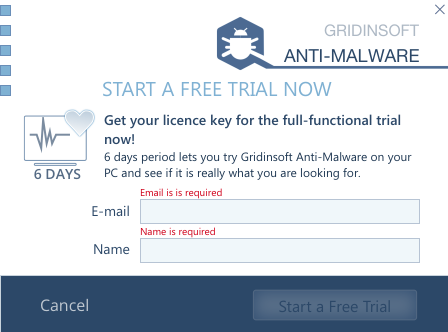

| Pthh-Entfernungstool | Um das Produkt mit vollem Funktionsumfang zu verwenden, Sie müssen eine Lizenz erwerben. 6 Tage kostenlose Testversion verfügbar. |

Pthh-Virus – Was ist es?

Der Pthh-Virus kann korrekt als STOP/Djvu-Virusfamilie klassifiziert werden. Diese Art von Virus richtet sich gegen Einzelpersonen. Diese Spezifikation geht davon aus, dass Pthh keinerlei zusätzliche Viren enthält, Dies hilft manchmal Malware anderer Familien, die Kontrolle über Ihren PC zu übernehmen. Weil die Mehrheit der Menschen nichts Wertvolles hat , Es gibt keinen Grund, zusätzliche Malware herunterzuladen, die das Ausfallrisiko der gesamten Ransomware-Injektion erhöht.

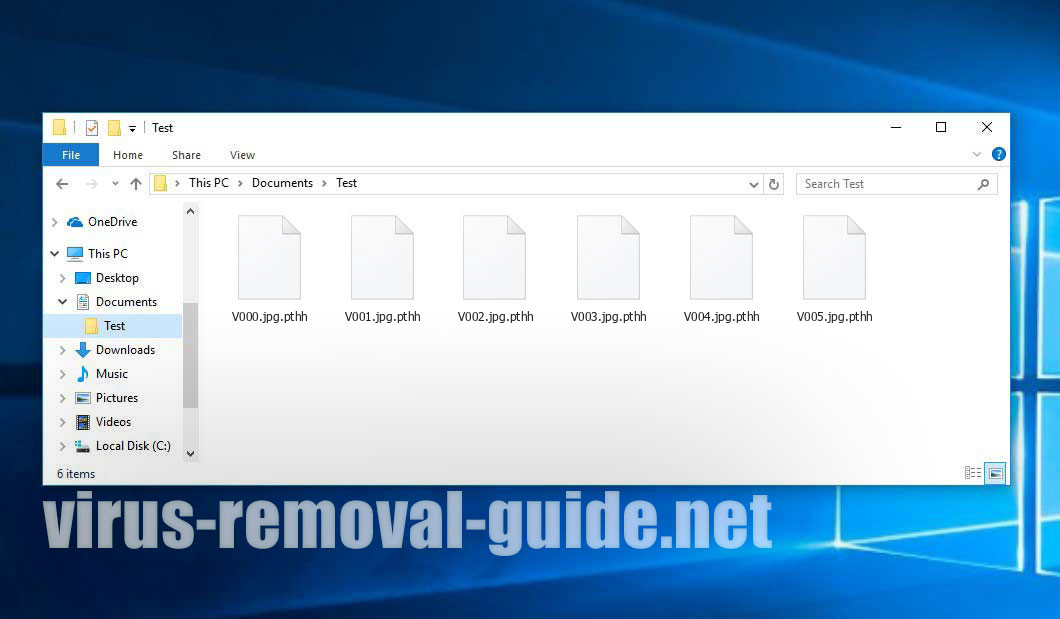

Das typische Anzeichen dieser Ransomware-Aktivität ist das Auftauchen von .pthh-Dateien in Ihren Ordnern, anstelle der Dateien, die Sie früher hatten. Das foto.jpg verwandelt sich in photo.jpg.pthh, report.xlsx – hinein report.xlsx.pthh und so weiter. Sie können diesen Vorgang nicht anhalten, und kann diese Dokumente nicht öffnen – sie sind mit einem ziemlich starken Algorithmus verschlüsselt.

Sie können auch verschiedene andere Anzeichen von Malware-Aktivitäten beobachten. Plötzlich blockierte Microsoft Defender und es war nicht möglich, die beliebten Anti-Malware-Foren oder Websites zu überprüfen, wo die Anleitungen zum Entfernen und Entschlüsseln von Malware veröffentlicht sind. Sie werden sehen, wie es im folgenden Absatz funktioniert. Die Anleitung zum Entfernen und Entschlüsseln von Malware ist ebenfalls verfügbar – Sehen Sie sich unten an, wie Sie den Pthh-Virus beseitigen und die .pthh-Dateien wiederherstellen können.

Wie hat die Pthh-Ransomware meine Dateien verschlüsselt??

Nach der Malware-Injektion, Der Pthh-Virus stellt eine Verbindung mit seinem Befehls- und Kontrollserver her. Dieser Server wird von Malware-Betreuern kommandiert – Personen, die die Verbreitung dieser Malware verwalten. Eine andere Aktivität, die von diesen Gaunern ausgeführt wird, ist das Beantworten von E-Mails von Erkrankten, die ihre Dateien entschlüsseln möchten.

Die Dokumente werden mit einem der stärksten Verschlüsselungsalgorithmen verschlüsselt – AES-256. Die Ziffer im Namen dieses Algorithmus bedeutet die Zweierpotenz – 2^256 für diesen Fall. 78-stellige Anzahl möglicher Passwortvarianten – es ist unmöglich, es mit brutaler Gewalt zu erzwingen. Wie Analysten sagen, Es wird länger dauern, als die Erde schätzen kann, um zu existieren, auch wenn Sie die leistungsstärksten Computer verwenden. In jedem Ordner, der die verschlüsselte Datei enthält(so), Der Pthh-Virus erstellt die Datei _readme.txt mit dem folgenden Inhalt:

BEACHTUNG! Don't worry, Sie können alle Ihre Dateien zurückgeben! Alle Ihre Dateien wie Fotos, Datenbanken, Dokumente und andere wichtige werden mit der stärksten Verschlüsselung und einem einzigartigen Schlüssel verschlüsselt encrypted. Die einzige Methode zum Wiederherstellen von Dateien besteht darin, ein Entschlüsselungstool und einen eindeutigen Schlüssel für Sie zu kaufen. Diese Software wird alle Ihre verschlüsselten Dateien entschlüsseln. Welche Garantien hast du? Sie können eine Ihrer verschlüsselten Dateien von Ihrem PC aus senden und wir entschlüsseln sie kostenlos. Aber wir können nur entschlüsseln 1 Datei kostenlos. Datei darf keine wertvollen Informationen enthalten. Sie können das Video-Übersichts-Entschlüsselungstool abrufen und ansehen: https://we.tl/t-WJa63R98Ku Der Preis für den privaten Schlüssel und die Entschlüsselungssoftware beträgt $980. Rabatt 50% verfügbar, wenn Sie uns zuerst kontaktieren 72 Std, that's price for you is $490. Please note that you'll never restore your data without payment. Check deine E-Mails "Spam" oder "Junk" folder if you don't get answer more than 6 Std. Um diese Software zu erhalten, müssen Sie auf unsere E-Mail schreiben: [email protected] Reservieren Sie eine E-Mail-Adresse, um uns zu kontaktieren: [email protected] Ihr Personalausweis: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

jedoch, Sie können immer noch einige Ihrer Dokumente ausführen. Der Pthh-Virus verschlüsselt nur den Anfangsbuchstaben 150 KB jeder Datei, aber der andere Teil dieses Dokuments kann geöffnet werden. In erster Linie, es funktioniert am besten mit Audio-/Videodateien, die sind definitiv größer als 150 Kilobyte. Nicht jeder Mediaplayer kann diese Dateien öffnen – WinAmp ist die beste Wahl, da es kostenlos und gut getestet ist. Abrupt blockierter Microsoft Defender und Unfähigkeit, die bekannten Anti-Malware-Foren oder -Websites zu öffnen – dieser Teil ist verschlüsselt – aber auf den Rest der Datei kann zugegriffen werden, als wäre nichts passiert.

Ist Pthh-Ransomware gefährlich für meinen PC??

Wie oben in mehreren Absätzen beschrieben, Bei Ransomware geht es nicht nur darum, die Dateien zu verschlüsseln. Pthh ransomware nimmt die Änderungen in Ihrem Betriebssystem vor, um zu verhindern, dass Sie die Anleitungen zum Entfernen von Ransomware und zur Dateientschlüsselung durchsuchen. Der Pthh-Virus stellt kein Software-Hindernis dar – es ändert nur die Systemeinstellungen, in erster Linie – Netzwerk- und Sicherheitskonfigurationen.

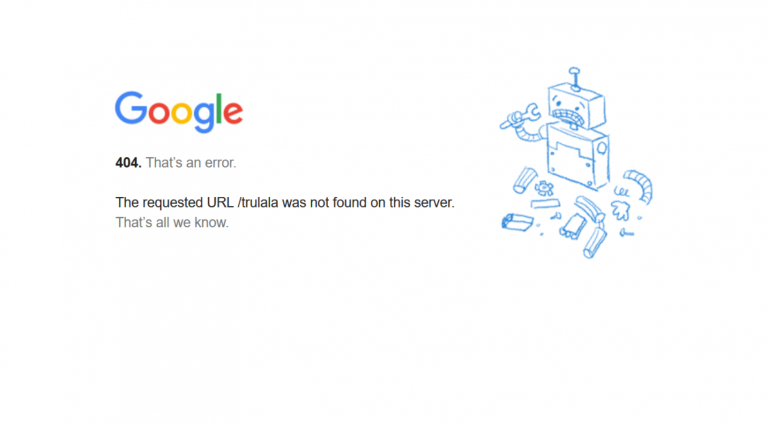

Unter den Netzwerkkonfigurationen, das am stärksten beschädigte Element ist die HOSTS-Datei. Diese Textdatei enthält die DNS-Adresskonfigurationen, die von den Browsern beim Senden einer Anfrage an den Server der Website verwendet werden. Wenn Sie eine bestimmte DNS-Adresse für die bestimmte Website hinzufügen, Ihr Browser verbindet diese Site das nächste Mal über dieses DNS. Ransomware ändert diese Datei, Hinzufügen des unbekannten DNS, Daher zeigt Ihnen jeder Webbrowser den Fehler „DNS-Adresse kann nicht aufgelöst werden“ an.

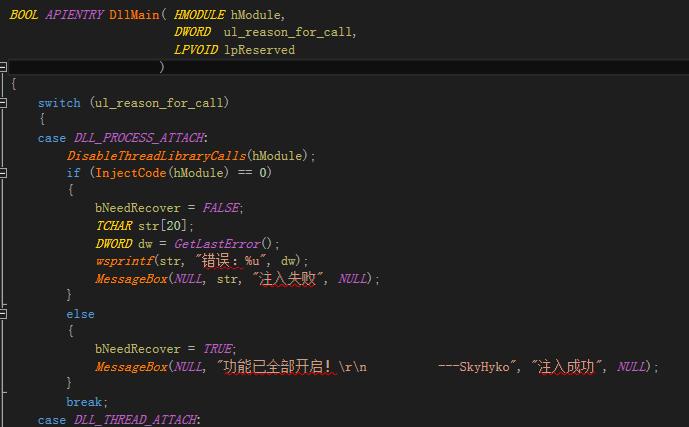

Andere von der Ransomware vorgenommene Änderungen zielen darauf ab, eine schnelle Erkennung ihrer selbst zu verhindern, und deaktivieren Sie auch die Installation der meisten Anti-Malware-Programme. Pthh-Malware implementiert einige Änderungen in den Gruppenrichtlinien – die Systemkonfigurationsanwendung, mit der die Rechte jeder App geändert werden können. Derart, Der Virus stoppt den Microsoft Defender und mehrere andere Antiviren-Tools, Der Iips-Virus stellt eine Verbindung zu seinem Command-and-Control-Server her.

Wie habe ich mich angesteckt?

Während der gesamten Laufzeit, während die STOP/Djvu-Familie aktiv ist, Die Gcyi-Ransomware verschlüsselt nur die erste. Unter fragwürdigen Anwendungen verstehe ich Apps, die bereits nicht vom Entwickler kontrolliert werden und über die Websites Dritter verbreitet werden. Diese Apps können gehackt werden, um die Nutzung ohne den Kauf einer Lizenz zu ermöglichen. Ein weiteres Beispiel für einen solchen Programmtyp sind verschiedene Hacking-Tools – Cheat-Engines, keygens, Windows-Aktivierungstools und so weiter.

Diese Programme können auf unterschiedliche Weise verbreitet werden – über die Webseite, die einen Download-Link anbietet, und auch durch die Seeding-Netzwerke – Die Piratenbucht, eMule und so weiter. Alle diese Quellen sind als die beliebtesten Websites für Computerpiraterie bekannt. Die Leute nutzen diese Seiten, um eine breite Palette von Programmen oder Spielen kostenlos zu erhalten, auch wenn sie gekauft werden müssen. Niemand kann die Benutzer, die diese Apps knacken, daran hindern, den Dateien der gehackten App Malware hinzuzufügen. Hacktools, jedoch, sind für Outlaw-Aktionen geschaffen, damit ihre Entwickler die Ransomware einfach unter dem Deckmantel eines Programmteils einfügen können.

Diese gehackten Apps, unabhängig von ihrer Quelle, sind einer der häufigsten Überträger für verschiedene Viren, und sicherlich die am weitesten verbreitete für Pthh-Malware. Die beste Lösung ist, es zu vermeiden, und das nicht nur wegen Vireninjektionsrisiken. Die Vermeidung des Lizenzkaufs ist eine illegale Handlung, die Systemkonfigurationsanwendung, mit der die Rechte jeder App geändert werden können.

Wie entferne ich Pthh-Malware??

Die Pthh-Ransomware ist äußerst schwer manuell zu löschen. Wirklich, wegen der Anzahl der Änderungen, die es in Ihrem System vornimmt, es ist fast unmöglich sie alle zu finden und zu reparieren. Die beste Option ist die Verwendung von Antivirenprogrammen. Aber welches soll man wählen?

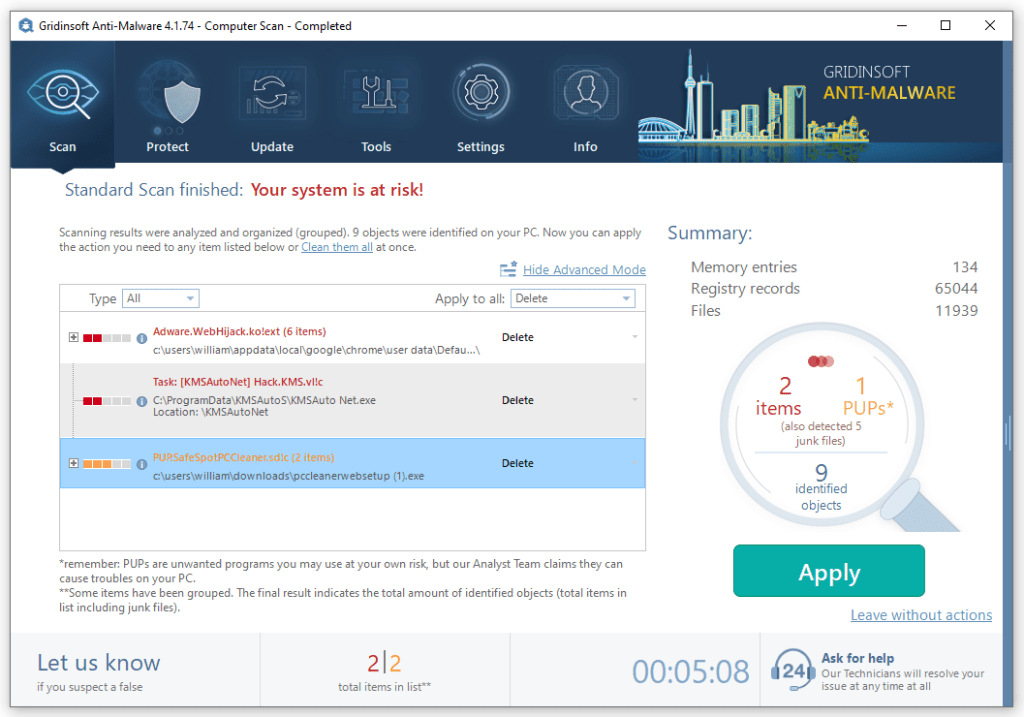

Sie können die Angebote zur Nutzung von Microsoft Defender ansehen, die bereits in Ihrem System ist. dennoch, wie schon erwähnt, die meisten STOP/Djvu-Ransomware-Beispiele blockieren sie noch vor dem Verschlüsselungsprozess. Die Nutzung des Drittanbieterprogramms ist die einzig mögliche Lösung – und ich kann Ihnen die GridinSoft Anti-Malware als Lösung für diesen Fall empfehlen. Es hat perfekte Erkennungsfähigkeiten, damit der Virus nicht übersehen wird. Es ist auch in der Lage, das System zu reparieren, das wird nach dem Pthh-Virus-Angriff stark nachgefragt.

So entfernen Sie Pthh-Malware-Infektionen, Scannen Sie Ihren Computer mit einer legitimen Antivirensoftware.

Nach der Ransomware-Entfernung, Sie können zur Dateientschlüsselung gehen. Die Entfernung von Malware ist erforderlich, um die wiederholte Verschlüsselung Ihrer Dateien zu verhindern: während Pthh-Ransomware aktiv ist, es wird keine unverschlüsselte Datei übergeben.

So entschlüsseln Sie die .pthh-Dateien?

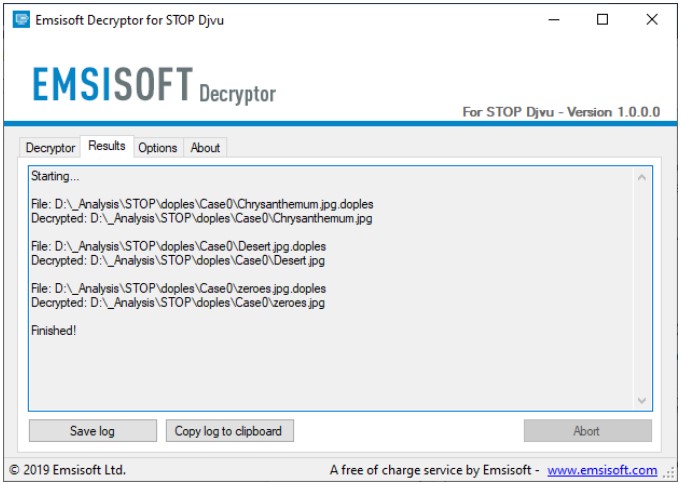

Es gibt zwei Möglichkeiten, Ihre Dateien nach einem Pthh-Malware-Angriff zu entschlüsseln. Die erste und beliebteste ist die Dateientschlüsselung. Es wird mit einem speziellen Werkzeug durchgeführt, entworfen von Emsisoft, und nannte Emsisoft Decryptor für STOP/Djvu. Dieses Programm ist absolut kostenlos. Analysten aktualisieren ihre Entschlüsselungsschlüssel-Datenbanken so oft wie möglich, damit Sie Ihre Dateien sicher zurückbekommen, früher oder später.

Eine andere Möglichkeit, Ihre Dokumente und Fotos wiederherzustellen, besteht darin, sie von Ihren Festplatten wiederherzustellen. Da der Pthh-Virus sie löscht und durch eine verschlüsselte Kopie ersetzt, die Reste der Dateien werden immer noch auf dem Diskettenlaufwerk aufbewahrt. Nach der Entfernung, die Informationen über sie werden aus dem Dateisystem gelöscht, aber nicht von einer Diskette. Sonderprogramme, wie PhotoRec, können diese Dateien wiederherstellen. Es ist frei, auch, und kann auch zur Dateiwiederherstellung verwendet werden, falls Sie einige Dateien versehentlich gelöscht haben.

Entschlüsseln der .pthh-Dateien mit Emsisoft Decrypter für STOP/Djvu

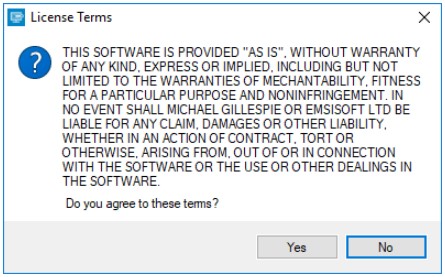

Herunterladen und installieren Emsisoft Decrypter-Tool. Stimmen Sie seiner EULA zu und fahren Sie mit der Schnittstelle fort.

Die Schnittstelle dieses Programms ist extrem einfach. Sie müssen lediglich den Ordner auswählen, in dem die verschlüsselten Dateien gespeichert sind, und warte. Wenn das Programm den Entschlüsselungsschlüssel hat, der Ihrem Ransomware-Fall entspricht – es wird es entschlüsseln.

Während der Nutzung von Emsisoft Decrypter für STOP/Djvu, Sie können verschiedene Fehlermeldungen beobachten. Mach dir keine Sorgen, das bedeutet nicht, dass Sie etwas falsch gemacht haben oder ein Programm nicht richtig funktioniert. Jeder dieser Fehler bezieht sich auf einen bestimmten Fall. Hier ist die Erklärung:

Error: Datei mit ID kann nicht entschlüsselt werden: [Ihre ID]

Das Programm hat keinen entsprechenden Schlüssel für Ihren Fall. Sie müssen einige Zeit warten, bis die Schlüsseldatenbank aktualisiert wird.

Kein Schlüssel für neue Variante Online-ID: [Ihre ID]

Beachten: diese ID scheint eine Online-ID zu sein, Entschlüsseln ist unmöglich.

Dieser Fehler bedeutet, dass Ihre Dateien mit einem Online-Schlüssel verschlüsselt sind. In einem solchen Fall, Der Entschlüsselungsschlüssel ist eindeutig und wird auf dem Remote-Server gespeichert, von Gaunern kontrolliert. Unglücklicherweise, die Entschlüsselung ist unmöglich.

Ergebnis: Kein Schlüssel für neue Variante Offline-ID: [Beispiel-ID]

Diese ID scheint eine Offline-ID zu sein. Entschlüsselung kann in Zukunft möglich sein.

Ransomware verwendet den Offline-Schlüssel, um Ihre Dateien zu verschlüsseln. Dieser Schlüssel ist nicht eindeutig, Sie haben es wahrscheinlich mit einem anderen Opfer gemeinsam. Da Offline-Schlüssel gesammelt werden müssen, auch, Es ist wichtig, Ruhe zu bewahren und zu warten, bis das Analystenteam einen gefunden hat, der zu Ihrem Fall passt.

Remotename konnte nicht aufgelöst werden

Dieser Fehler weist darauf hin, dass das Programm Probleme mit dem DNS auf Ihrem Computer hat. Das ist ein klares Zeichen für böswillige Änderungen in Ihrer HOSTS-Datei. Setzen Sie es mit der zurück offizieller Microsoft-Leitfaden.

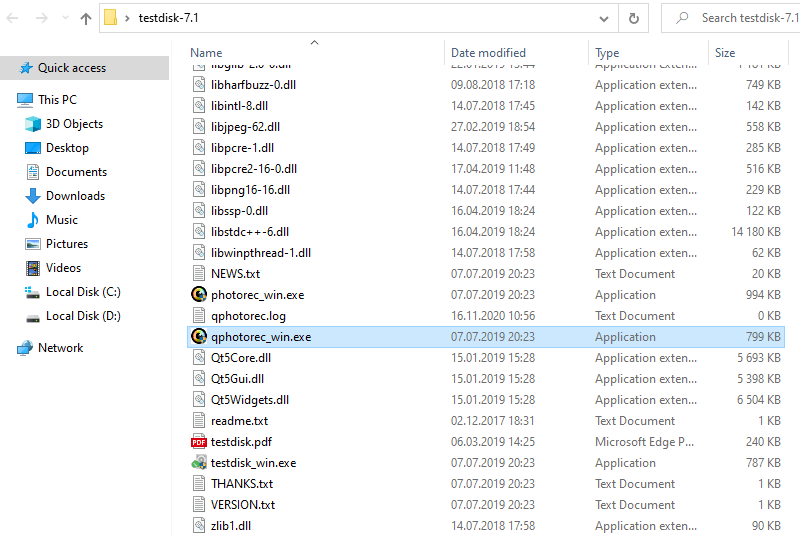

Wiederherstellen der .pthh-Dateien mit dem PhotoRec-Tool

PhotoRec ist ein Open-Source-Tool, die entwickelt wurde, um die gelöschten oder verlorenen Dateien vom Laufwerk wiederherzustellen. Es überprüft jeden Festplattensektor auf Reste gelöschter Dateien, und versucht dann, sie wiederherzustellen. Diese App ist in der Lage, die Dateien von mehr als 400 verschiedene Erweiterungen. Aufgrund der beschriebenen Funktion des Ransomware-Verschlüsselungsmechanismus, Es ist möglich, dieses Tool zu verwenden, um das Original zu erhalten, unverschlüsselte Dateien zurück.

PhotoRec herunterladen von der offiziellen Website. Es ist absolut kostenlos, jedoch, der Entwickler warnt, dass er nicht garantiert, dass dieses Programm sein wird 100% effektiv für Dateiwiederherstellungszwecke. Außerdem, selbst kostenpflichtige Apps können dir kaum eine solche Garantie geben, wegen der Kette von Zufallsfaktoren, die die Dateiwiederherstellung erschweren können.

Entpacken Sie das heruntergeladene Archiv in den gewünschten Ordner. Keine Sorge wegen des Namens – TestDisk – Dies ist der Name des Dienstprogramms, das von derselben Firma entwickelt wurde. Sie beschlossen, es gemeinsam zu verbreiten, da PhotoRec und TestDisk oft zusammen verwendet werden. Unter den entpackten Dateien, Suche nach qphotorec_win.exe-Dateiexe. Führen Sie diese ausführbare Datei aus.

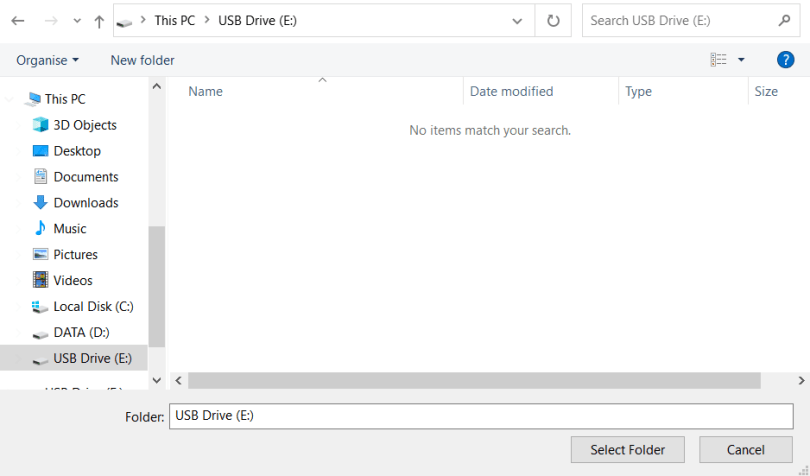

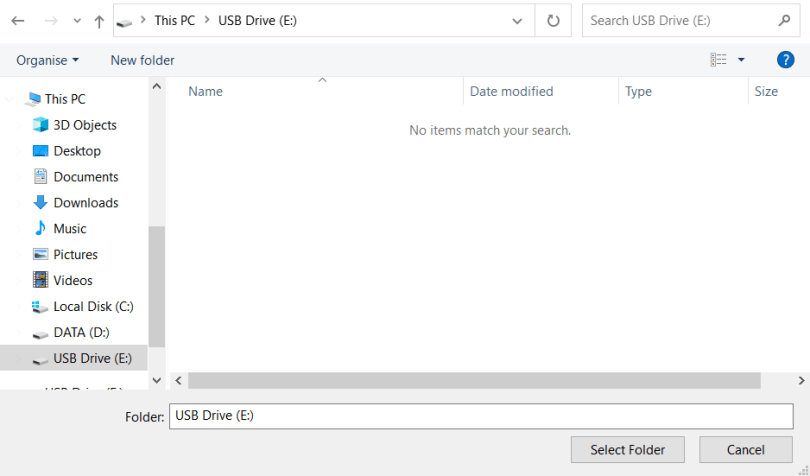

Bevor Sie den Wiederherstellungsprozess starten können, Sie müssen mehrere Einstellungen angeben. In der Dropdown-Liste, Wählen Sie die logische Festplatte aus, auf der die Dateien vor der Verschlüsselung gespeichert wurden.

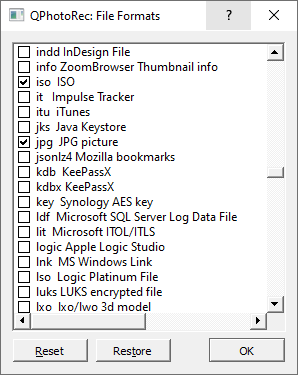

Dann, Sie müssen die Dateiformate angeben, die Sie wiederherstellen müssen. Es kann schwierig sein, alle zu scrollen 400+ Formate, Glücklicherweise, sie sind alphabetisch sortiert.

Endlich, Benennen Sie den Ordner, den Sie als Container für wiederhergestellte Dateien verwenden möchten. Das Programm wird wahrscheinlich viele nutzlose Dateien ausgraben, die absichtlich gelöscht wurden, Desktop ist also eine schlechte Lösung. Die beste Option ist die Verwendung des USB-Laufwerks.

Nach diesen einfachen Manipulationen, Sie können einfach auf die Schaltfläche "Suchen" klicken (es wird aktiv, wenn Sie alle erforderlichen Parameter angegeben haben). Der Wiederherstellungsprozess kann mehrere Stunden dauern, also bleib geduldig. Es wird empfohlen, den Computer während dieser Zeit nicht zu benutzen, da Sie möglicherweise einige Dateien überschreiben, die Sie wiederherstellen möchten.

Häufig gestellte Fragen

✔️Sind die mit der Pthh-Ransomware verschlüsselten Dateien gefährlich??

Nein. Pthh-Dateien sind kein Virus, es ist nicht in der Lage, seinen Code in die Dateien einzuschleusen und sie zur Ausführung zu zwingen. Die .EXT-Dateien sind genauso wie normale Dateien regular, aber verschlüsselt und kann nicht wie gewohnt geöffnet werden. Sie können es bedenkenlos zusammen mit normalen Dateien speichern.

✔️Ist es möglich, dass eine Antivirensoftware die verschlüsselten Dateien löscht??

Wie ich in einem vorherigen Absatz erwähnt habe, verschlüsselte Dateien sind nicht gefährlich. Daher, gute Anti-Malware-Programme wie GridinSoft Anti-Malware wird nicht auf sie auslösen. inzwischen, Einige der „Werkzeuge zum Reinigen von Datenträgern“ können sie entfernen, mit der Angabe, dass sie dem unbekannten Format angehören und wahrscheinlich kaputt sind.

✔️Das Emsisoft-Tool sagt, dass meine Dateien mit dem Online-Schlüssel verschlüsselt sind und nicht entschlüsselt werden können. Was muss ich tun?

Es ist sehr unangenehm zu hören, dass die Dateien, die Sie haben, wahrscheinlich verloren gehen. Die Ersteller von Ransomware lügen viel, um ihre Opfer zu erschrecken, aber sie sagen die Wahrheit in Behauptungen über die Stärke der Verschlüsselung. Ihr Entschlüsselungsschlüssel wird auf ihren Servern gespeichert, und es ist aufgrund der Stärke des Verschlüsselungsmechanismus unmöglich, es auszuwählen select.

Probieren Sie andere Wiederherstellungsmethoden aus – durch die PhotoRec, oder mit den zuvor erstellten Backups. Suchen Sie nach den vorherigen Versionen dieser Dateien – einen Teil deiner Dissertation zurückbekommen, beispielsweise, ist besser als alles zu verpassen.

Die letzte Option wartet nur noch. Wenn die Cyberpolizei die Gauner erwischt, die Ransomware erstellen und verteilen, Holen Sie sich zuerst die Entschlüsselungsschlüssel und veröffentlichen Sie sie. Emsisoft-Analysten werden diese Schlüssel sicherlich zu den Decryptor-Datenbanken hinzufügen. In manchen Fällen, Ersteller von Ransomware können den Rest der Schlüssel veröffentlichen, wenn sie ihre Aktivität einstellen.

✔️Nicht alle meine .pthh-Dateien werden entschlüsselt. Was muss ich tun?

Die Situation, dass der Emsisoft Decryptor mehrere Dateien nicht entschlüsseln konnte, tritt normalerweise auf, wenn Sie nicht das richtige Dateipaar für das bestimmte Dateiformat hinzugefügt haben. Ein anderer Fall, in dem dieses Problem auftreten kann, ist, wenn während des Entschlüsselungsprozesses ein Problem aufgetreten ist – beispielsweise, RAM-Limit erreicht. Versuchen Sie den Entschlüsselungsprozess noch einmal durchzuführen.

Eine andere Situation, in der die Decryptor-App Ihre Dateien möglicherweise unverschlüsselt lässt, ist, wenn Ransomware unterschiedliche Schlüssel für bestimmte Dateien verwendet. Zum Beispiel, Es kann für kurze Zeit Offline-Schlüssel verwenden, wenn Verbindungsprobleme auftreten. Das Emsisoft-Tool kann nicht beide Tastentypen gleichzeitig prüfen, Sie müssen die Entschlüsselung also erneut starten, um den Vorgang zu wiederholen.